DLP-Системы

Moody

Приветствую.

Введение

В условиях электронной экономики информация становится наиболее ценным активом как для гражданина или компании, так и для государства. Огромные массивы конфиденциальных данных собираются, хранятся и обрабатываются в каждой организации. С каждым днем их становится только больше, как и потенциальных злоумышленников, желающих заполучить "кусок пирога".

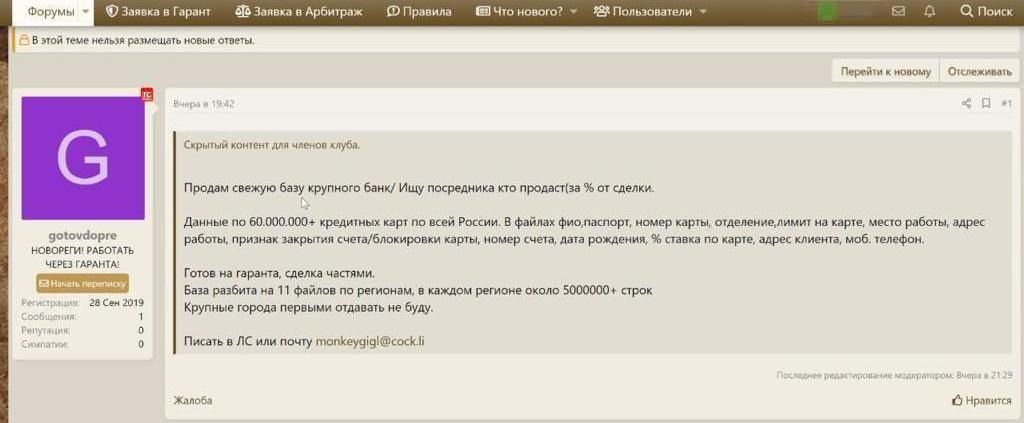

В октябре 2019 года мы лицезрели несколько резонансных инцидентов. Во-первых, Сбербанк. У самого крупного банка в России, по вине одного человека, утекло более 60 млн. банковских карт, вместе с данными об их владельцах. Не остался в стороне и Билайн - в открытом доступе оказалась информация о почти 9 млн. пользователей сотового оператора. Не смотря на попытки сгладить ситуации отговорками, вроде "это база 2017 года, неактуально" и "на самом деле утекло не 60 млн., а гораздо меньше", прослеживается тенденция роста таких инцидентов как по численности, так и по масштабу. Именно поэтому системы защиты от утечек данных или DLP-системы (DLP – Data Leak Protection) становятся все более актуальными.

Размещение систем класса DLP в организациях и на предприятиях не только предотвратит бесконтрольное распространение конфиденциальных данных, но и реализует обязательные меры по защите информации, часть которых прописана в подзаконных актах и нормативных документах, принятых, прежде всего ФСБ и ФСТЭК России. Даже если утечка произойдет (что маловероятно, исключение - плохо настроенные политики безопасности), при наличии DLP-системы, вы гораздо быстрее сможете расследовать инцидент, вычислить и наказать нарушителей, и вернуться к работе.

Что такое утечка

Согласно ГОСТу Р 53114-2008 под утечками следует понимать неконтролируемое распространение защищаемой информации в результате ее разглашения, несанкционированного доступа к ней и получения защищаемой информации иностранными разведками. Утечки делятся на умышленные и неумышленные.

Умышленные утечки - это то, когда злоумышленник завладевает защищаемой информацией, при этом понимая, что им совершены противоправные действия. Как правило, основной его мотив - стремление получить материальную или иную выгоду.

Неумышленные утечки, как вы уже наверняка догадались, связаны с халатностью или недостаточной осведомленностью пользователей в вопросах работы с защищаемой информацией. Основные ошибками являются:

- утрата USB-носителей, мобильных или иных устройств;

- небрежное обращение с документами;

- случайная пересылка электронных писем;

- неверно настроенные и неконтролируемые права доступа;

- неконтролируемый допуск к оборудованию подрядчиков, обслуживающего персонала и иных третьих лиц;

- халатное обращение с персональными учетными данными

Стратегии по защите в каждой организации индивидуальны. Однако, наиболее эффективно бороться с утечками данных позволяют именно комплексные DLP-системы.

Виды DLP-Систем

DLP-системы строятся на анализе потоков информации, пересекающих периметр защищаемой информационной системы. При детектировании в этом потоке чувствительных данных срабатывает активная компонента системы - передача сообщения (пакета, потока, сессии) блокируется или не блокируется, но в связи с политикой, уведомляет сотрудника службы безопасности.

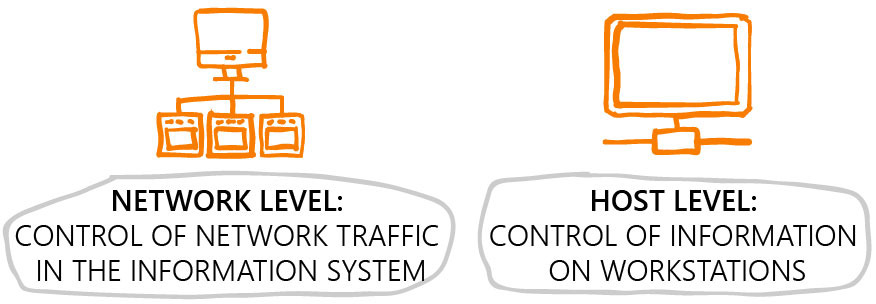

Различают 3 типа систем: сетевые, гибридные, агентские.

Сетевые, как нетрудно догадаться, анализируют весь трафик "на лету" и, согласно настроенным политикам безопасности, принимают соответствующие решения на блокировку, пропуск или взятие "на заметку". Минусом таких систем является невозможность проследить работу пользователей, непосредственно, на машинах. Помимо этого, зашифрованный трафик доставляет трудности при анализе.

Агентские DLP позволяют следить за всеми действиями клиента в системе. То, какие программы он открывает, что находится в буфере обмена, какие устройства подключены к ПК - все это (и многое другое) можно узнать благодаря клиентским DLP-системам. Политики настраиваются на создание скриншотов, запрет копирования, открытия определенных программ и пр.

Гибридные DLP-системы, очевидно, совмещают две этих функции воедино. Таким образом, можно контроллировать абсолютно все, что происходит на ПК пользователей. Большинство существующих на рынке систем уже являются гибридными.

Infowatch

Сегодня речь пойдет о продуктах, с которым я работал больше всего времени. Если вы ожидали здесь какое - то сравнение, то его нет и не будет.

Infowatch - пожалуй, самая популярная на российском рынке компания, специализирующаяся на информационной безопасности в корпоративном секторе. Это не удивительно, ведь её владелец - Наталья Касперская. Жена того самого Касперского, создавшего знаменитый антивирус. Их наиболее популярные продукты - это Infowatch Traffic Monitor (IWTM) и Infowatch Device Monitor (IWDM).

Начнем с IWTM. В его состав входят следующие технологии:

- лингвистический анализ - анализ трафика и распределение передаваемых данных по категориям. Состоит из категорий и терминов. Офицер безопасности создает сначала категорию, к примеру, "финансы". Потом заносит в неё термины, в нашем случае пусть это будет "дебет" и "кредит". Теперь, когда в трафике будет обнаружены эти термины, система отнесет их к категории "финансы". Поддерживает морфологию и различные языки.

- детектор текстовых объектов - возможность искать данные на основе точной последовательности символов или регулярных выражений (паспорта, кредитные карты и прочее);

- детектор эталонных документов - защищает большие по объему документы, содержание которых не изменяется или меняется незначительно;

- детектор графических объектов - работает аналогично текстовым объектам, но с изображениями. Поддерживает технологию OCR;

- детектор выгрузок из баз данных - фиксирует наличие эталонных выгрузок из баз данных в сетевом трафике, текстовых документах и вложениях. Офицер безопасности может задавать критерии срабатывания технологии: определять, какая комбинация столбцов из базы данных будет детектироваться как утечка, а какая комбинация выгрузки не является критичной для бизнеса;

- детектор заполненных бланков - отслеживает передачу по различным каналам анкет и квитанций, содержащих персональные данные, и уведомляет офицера безопасности и всех заинтересованных лиц

Помимо этого поддерживается интеграция с Active Directory, система разграничения прав доступа и масштабируемость. Управление осуществляется при помощи веб-панели.

IWDM - это уже хостовое решение для контроля используемых устройств. Состоит из несколько частей (как и IWTM):

- InfoWatch Device Monitor Server – серверная компонента, отвечающая за сбор данных с программ-клиентов, их конфигурирование, интеграцию с InfoWatch Traffic Monitor и пр

- InfoWatch Device Monitor Client – программа-агент, устанавливающаяся на рабочие станции и осуществляющая реализацию заданной политики безопасности, перехват информации и ее передачу серверу

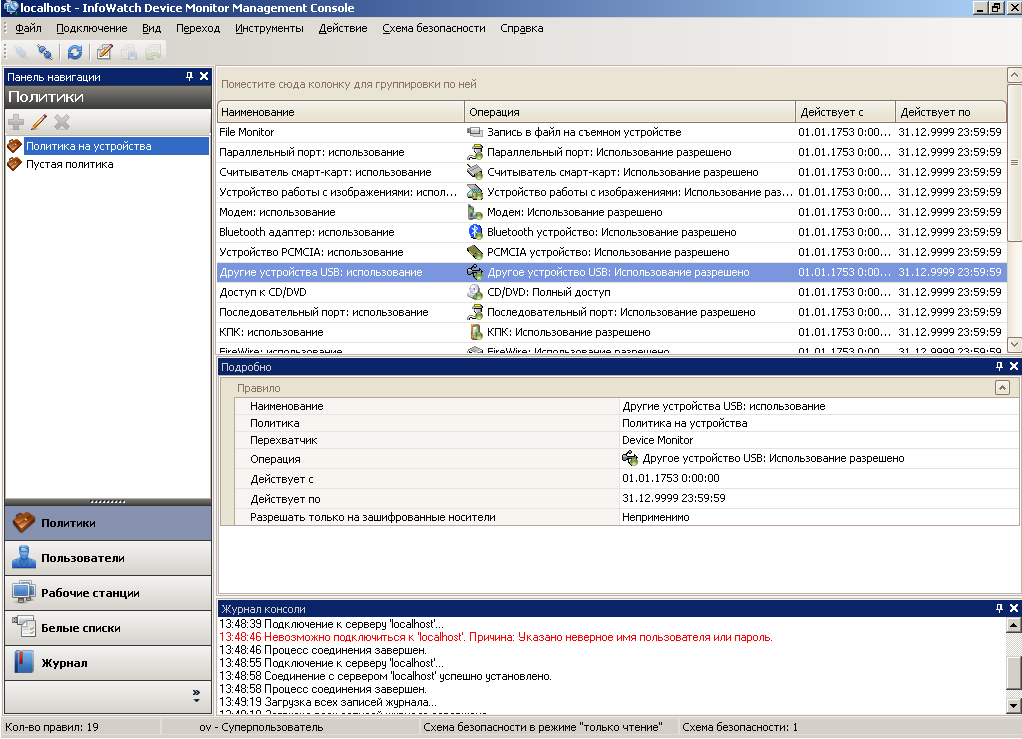

- «Консоль управления InfoWatch Device Monitor» – приложение для администрирования всей системы

- База данных – одна из поддерживаемых продуктом СУБД для хранения перехваченной информации и других данных, необходимых для работы системы

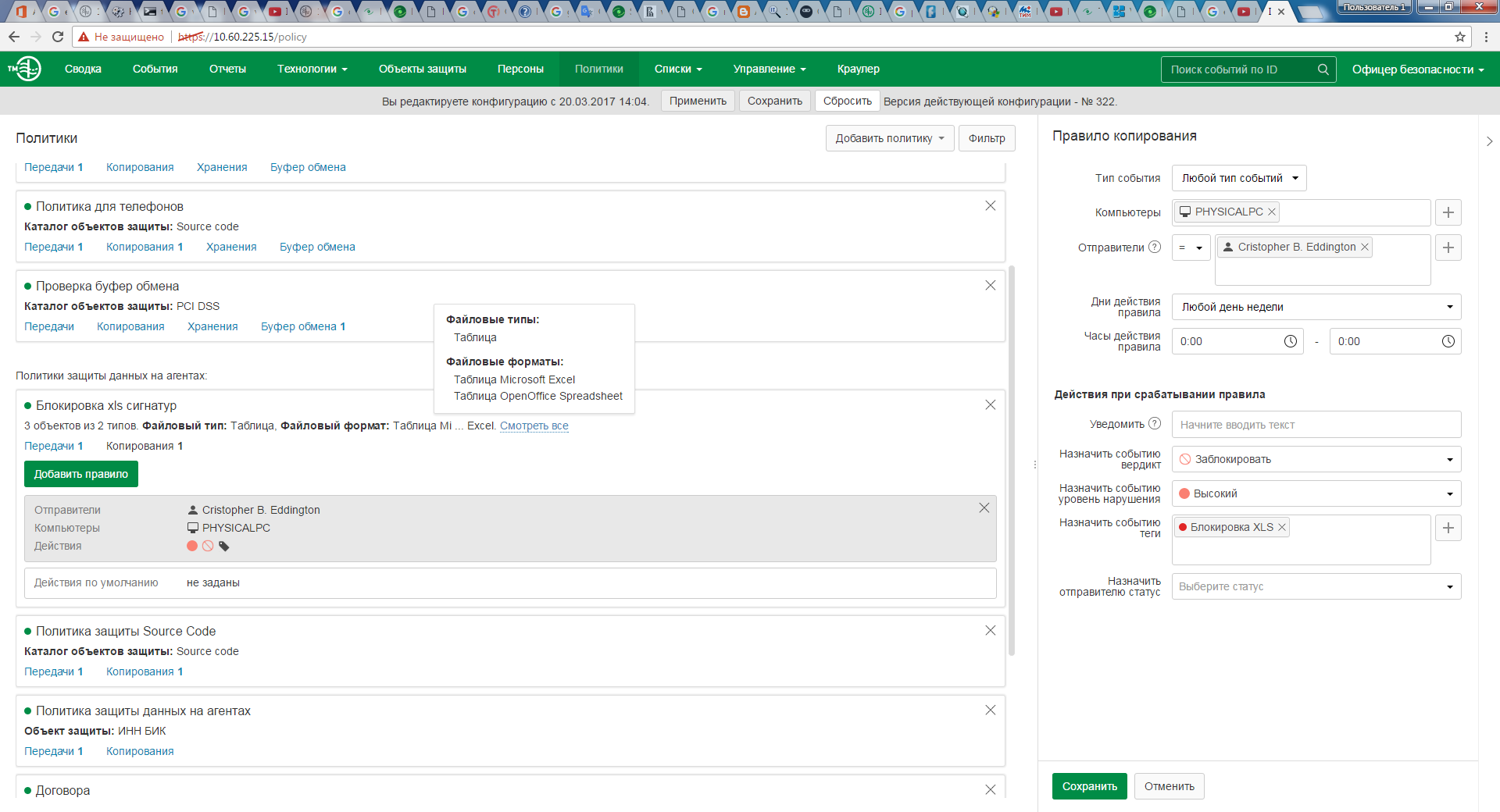

Выглядит следующим образом:

В отличие от IWTM, интуитивно гораздо понятнее и удобнее. Политики создаются на компьютере офицера безопасности, на компьютер нарушителя устанавливается клиент и отслеживает все его действия в системе.