Chrome Alert and Windows Defender when downloading a stealer (.exe)

MARKO POLOПоследние обновления Windows Defender начали блокировать обычные .sfx архивы, созданные с использованием последней версии WinRAR. Кроме того, при скачивании файлов с расширением .exe, содержащих стилер, браузер Chrome отображает предупреждение с красной меткой и кнопкой "Discard". В данной статье будет рассмотрен способ обойти блокировку без необходимости выполнения дополнительных действий. Тестирование будет проведено на официальной версии операционной системы Windows 11 с установленным Windows Defender и последней версией браузера Chrome, загруженной с официального сайта Google.

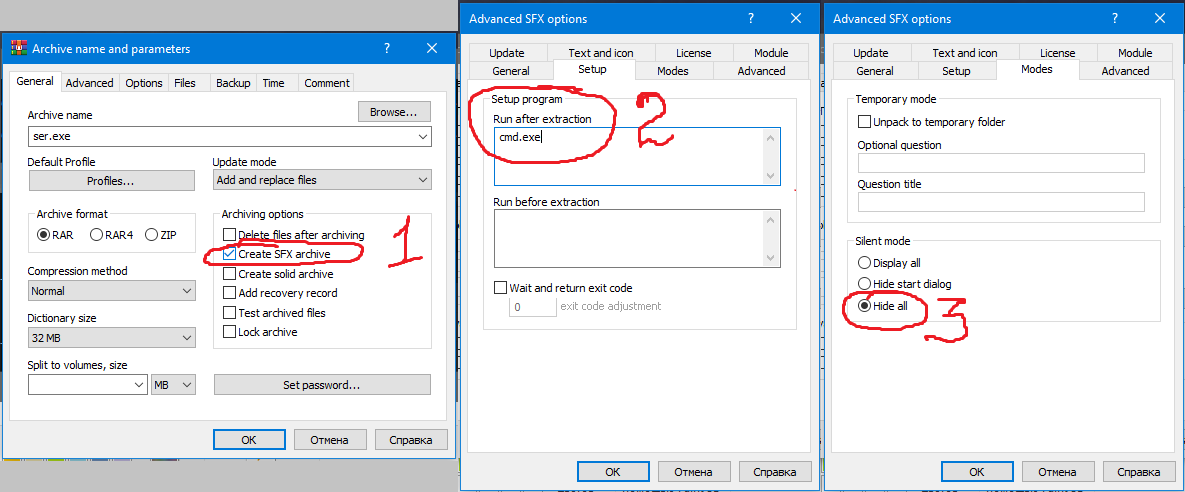

Для обхода блокировки необходимо создать архив с расширением .sfx с использованием стандартной командной оболочки cmd.exe.

Полученный файл ser.exe представляет собой исполняемый файл с расширением .sfx, при запуске которого открывается командная оболочка cmd.exe. Данный файл может быть загружен на хостинг или сайт, с которого он будет скачиваться. В данном случае, автором статьи является владелец собственного сайта, на который и будет загружен созданный файл.

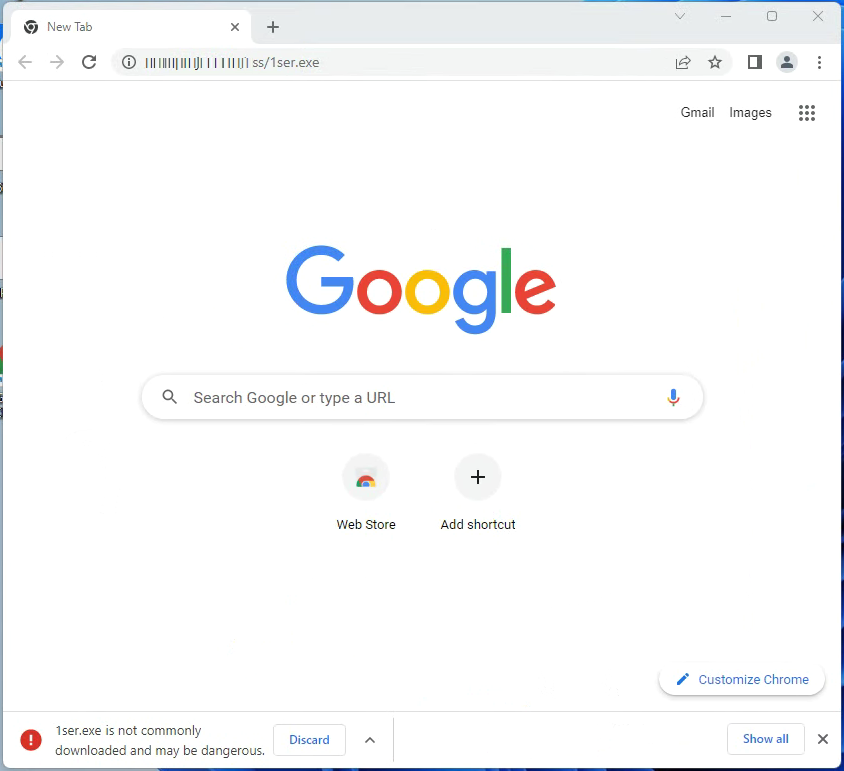

После загрузки файла необходимо выполнить проверку. Для этого следует вставить прямую ссылку на файл в браузер и произвести скачивание.

Если Windows Defender включен, то при попытке запуска созданного файла он может быть немедленно удален, не предоставляя возможности для его выполнения.

В случае отсутствия установленного Python, необходимо выполнить установку данного программного обеспечения. Для реализации процесса копирования сертификата будет использоваться версия 3.10, загруженная с официального сайта.

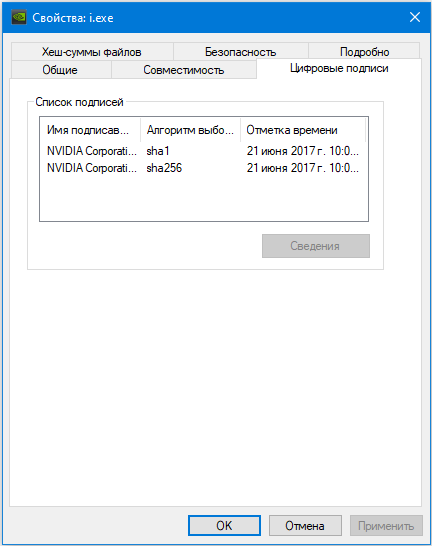

Далее, необходимо загрузить скрипт copysert.py и поместить его в директорию C:\123\copysert.py. Также, рядом со скриптом следует поместить любой исполняемый файл с расширением .exe, с которого необходимо скопировать сертификат. В данном случае, для примера будет использоваться драйвер от производителя Nvidia, который имеет название i.exe.

Конфигурация данного процесса должна иметь следующий вид:

Для файла i.exe обязательно должна быть наличие цифровой подписи. Данный факт можно проверить таким образом:

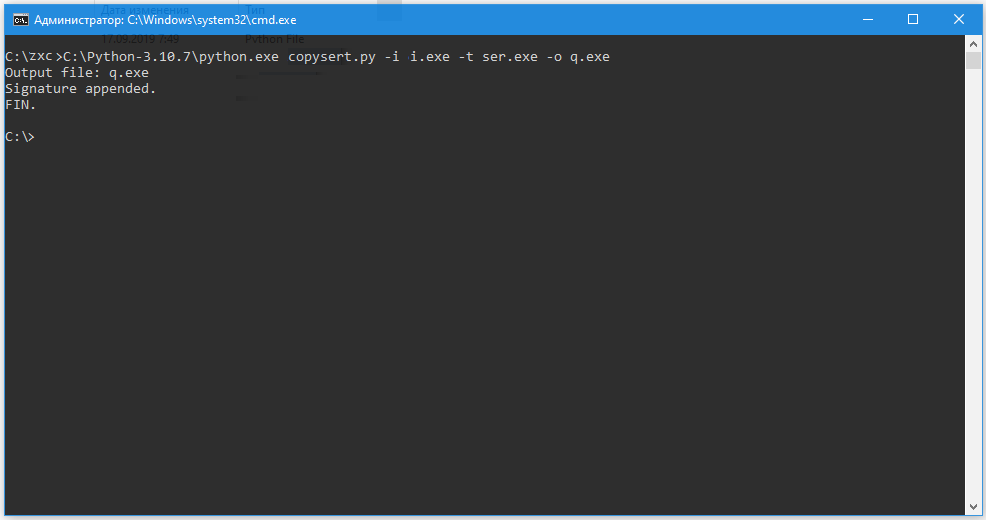

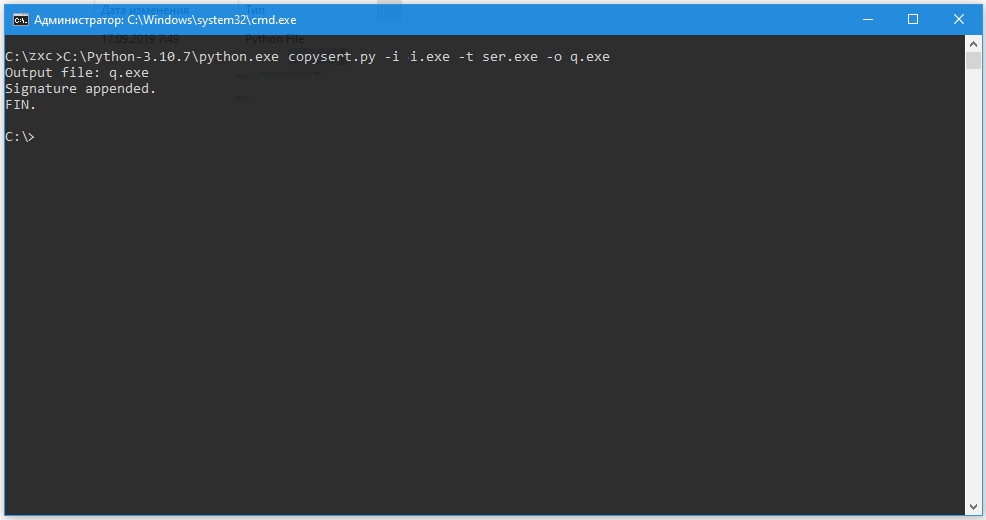

Для запуска скрипта copysert.py необходимо указать необходимые параметры. При успешном выполнении данного скрипта, будет выведено следующее сообщение:

Скрипт copysert.py предназначен для копирования сертификата из файла i.exe в исходный файл ser.exe. Полученный файл сохраняется под именем q.exe.

Для использования скрипта необходимо запустить его командой "python copysert.py".

Входные файлы: i.exe и ser.exe.

Выходной файл: q.exe, который будет содержать сертификат, аналогичный тому, что находится в i.exe.

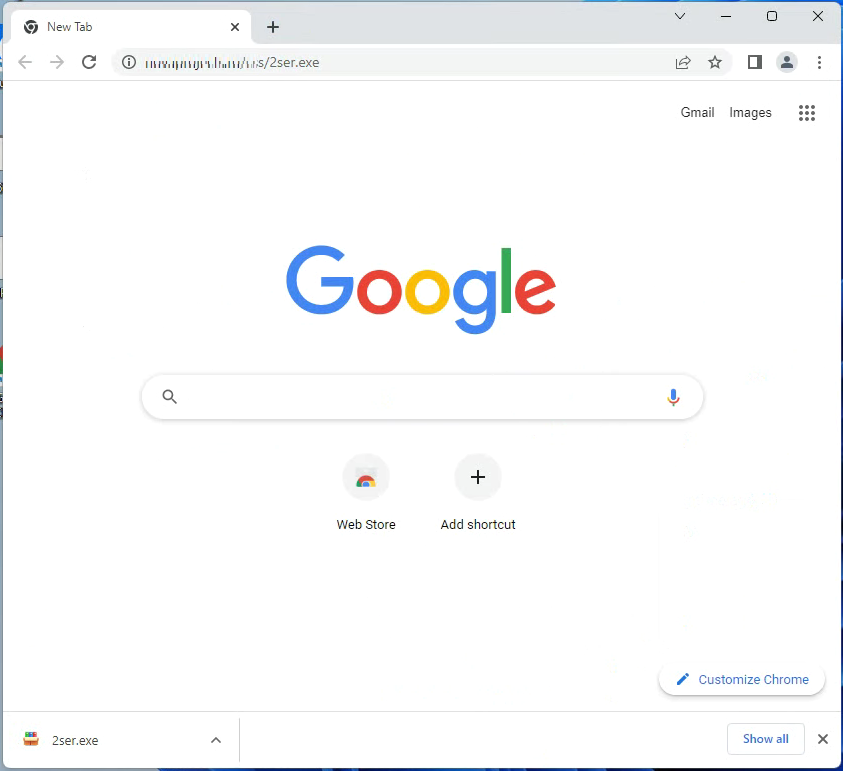

После выполнения скрипта необходимо проверить полученный файл q.exe, переименовать его в 2ser.exe и загрузить на хостинг/сайт для последующего скачивания.

Файл был успешно загружен без возникновения каких-либо предупреждений или блокировок. На момент загрузки Windows Defender был полностью включен и имел последние обновления.

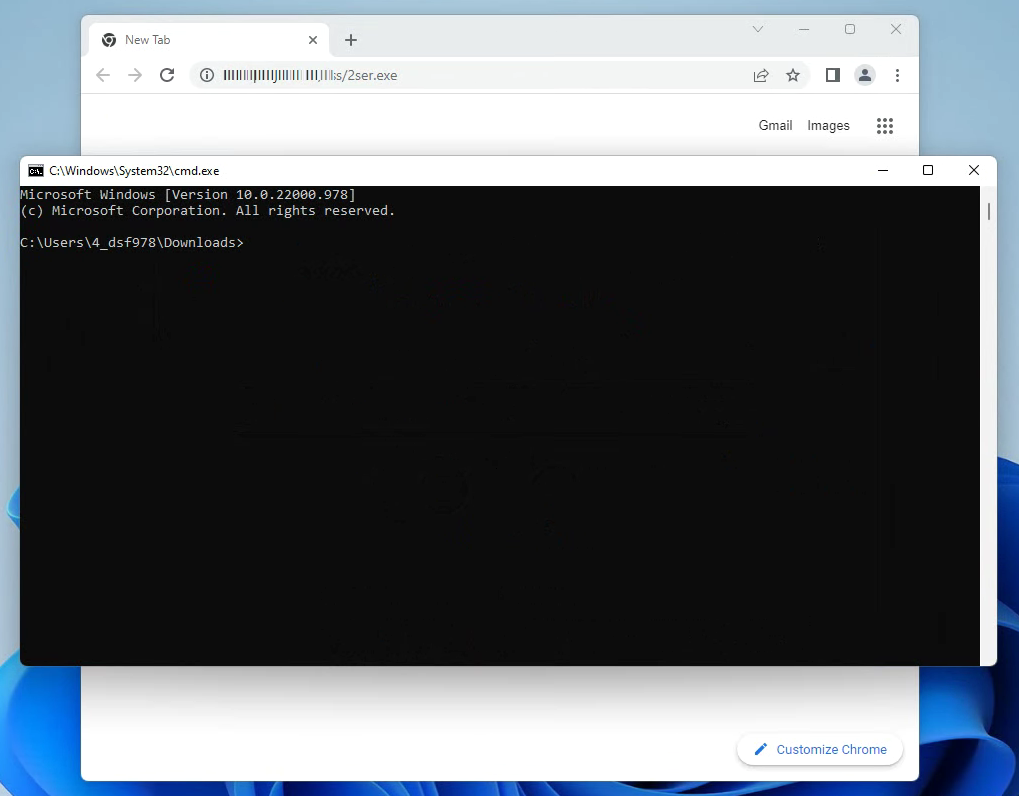

После загрузки файла была произведена попытка его запуска, и в результате было замечено следующее:

Все успешно запущено без возникновения каких-либо предупреждений или блокировок.

Это позволяет легко обойти проверки автоматического анализа файлов, используя маскировку под различные легитимные программы.

Скрипт, доступный для скачивания по ссылке https://anonfiles.com/H3tcy2Tcy3/zxc_zip, может быть запущен с использованием следующих параметров: python ser.py -i i.exe -t t.exe -o o.exe