Burp Suite Starter Pack

@Leakinfo

Burp Suite - отличный инструмент анализа для тестирования веб-приложений и систем на уязвимости. У него так много замечательных функций, которые можно использовать во время тестирования на проникновение.

В приведенном ниже списке собраны основные функции, которые я изучил и начал регулярно использовать во время тестов.

1- Сертификат CA 📃

Установите сертификат Burp CA для перехвата HTTPS-сайтов.

Используйте расширение FoxyProxy Firefox, чтобы настроить браузер для работы с Burp, поскольку его легко включать и выключать по мере необходимости.

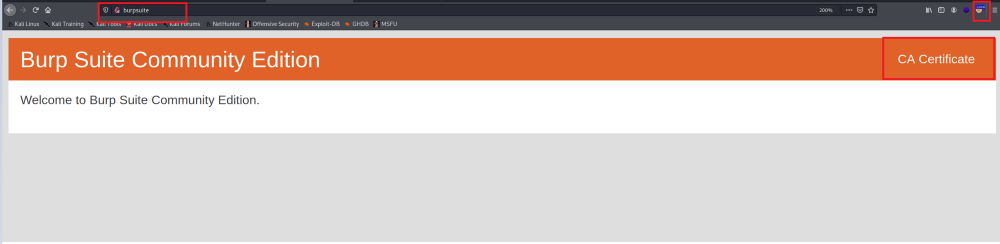

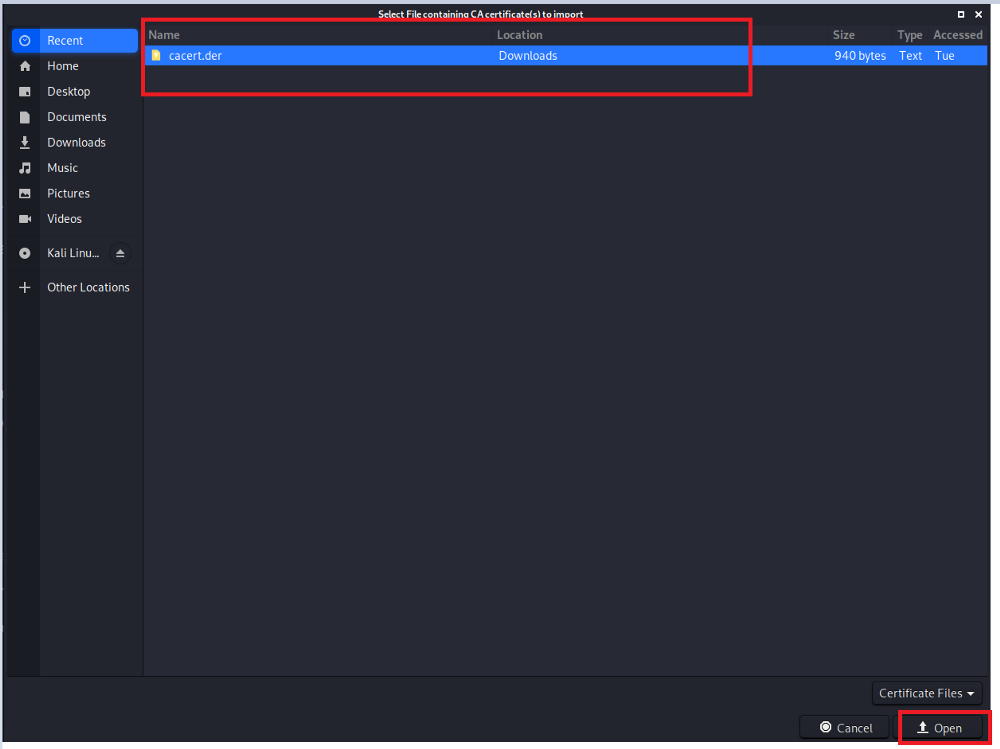

Откройте браузер, перейдите по адресу http://burpsuite , загрузите сертификат CA и сохраните его локально на своем компьютере.

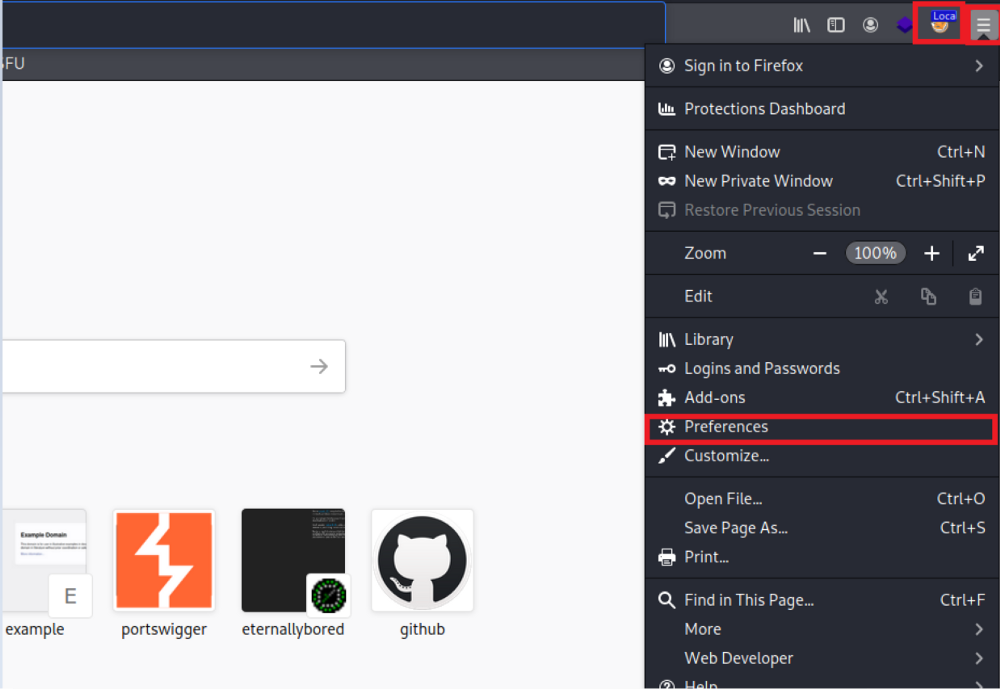

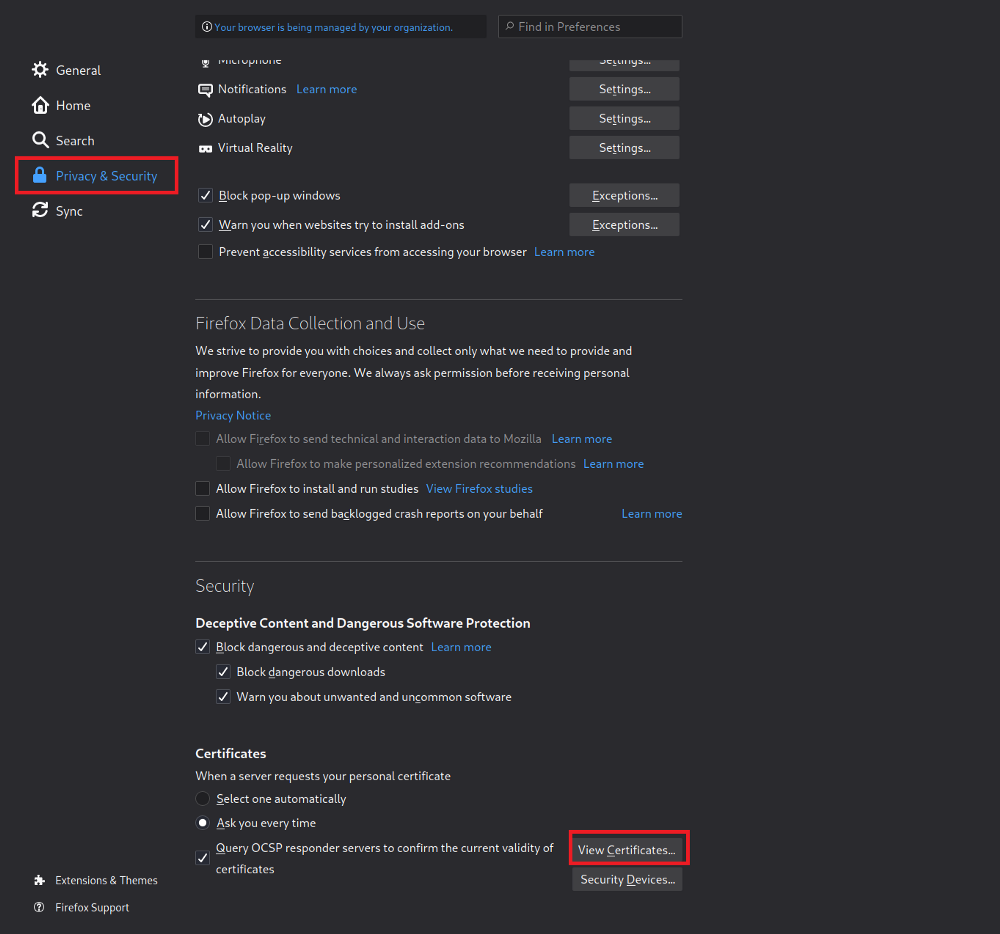

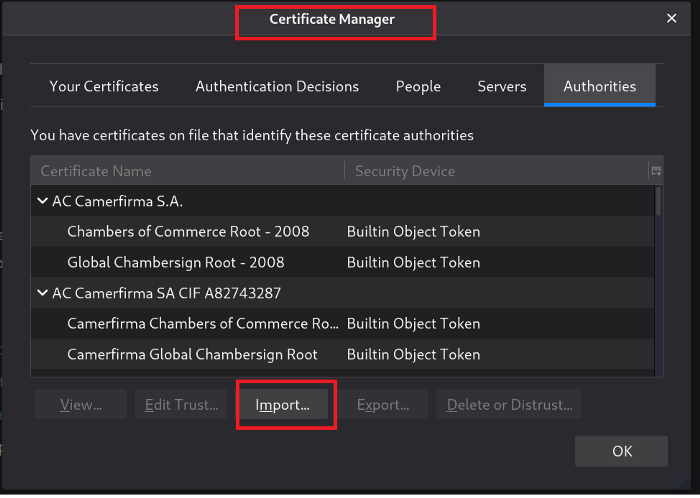

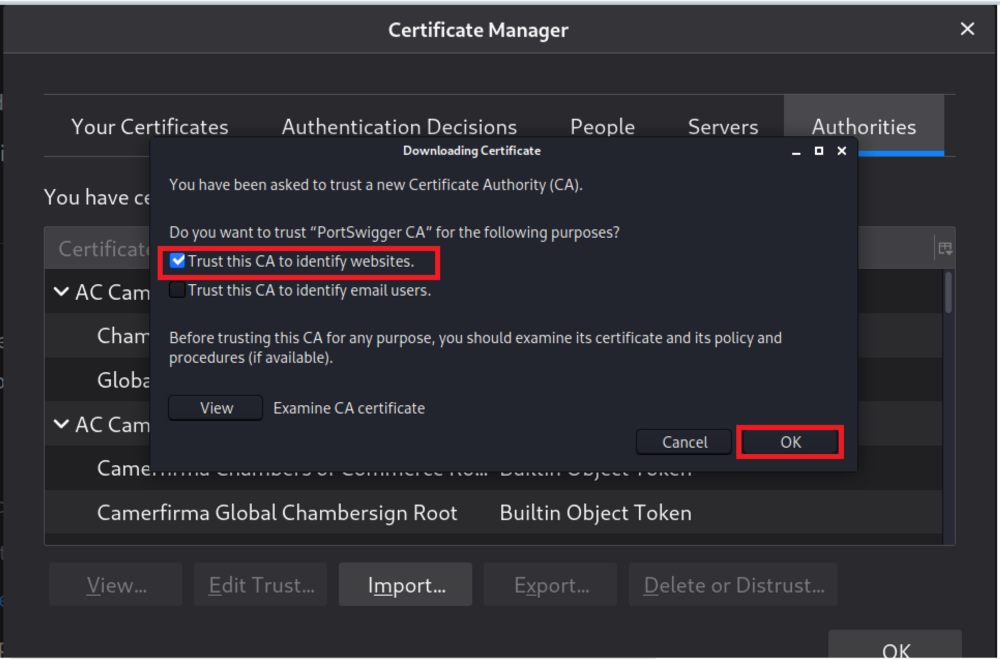

Перейдите в «Настройки» в браузере Firefox и нажмите « Конфиденциальность и безопасность» > «Просмотреть сертификаты».

Импортируйте сертификат, который вы сохранили на своем компьютере, и установите флажок «Доверять этому ЦС для идентификации веб-сайтов» .

Для других браузеров ознакомьтесь с официальным руководством в PortSwigger Academy https://portswigger.net/burp/documentation/desktop/getting-started/proxy-setup/certificate .

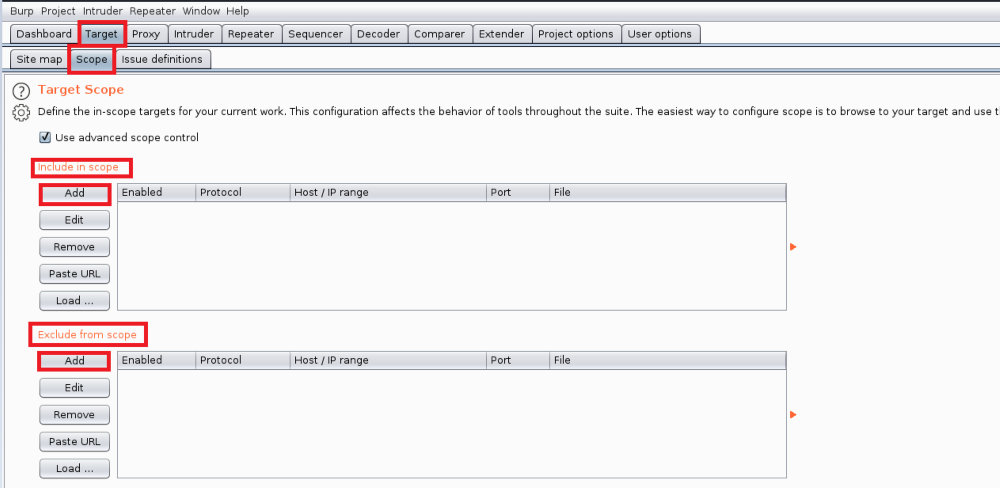

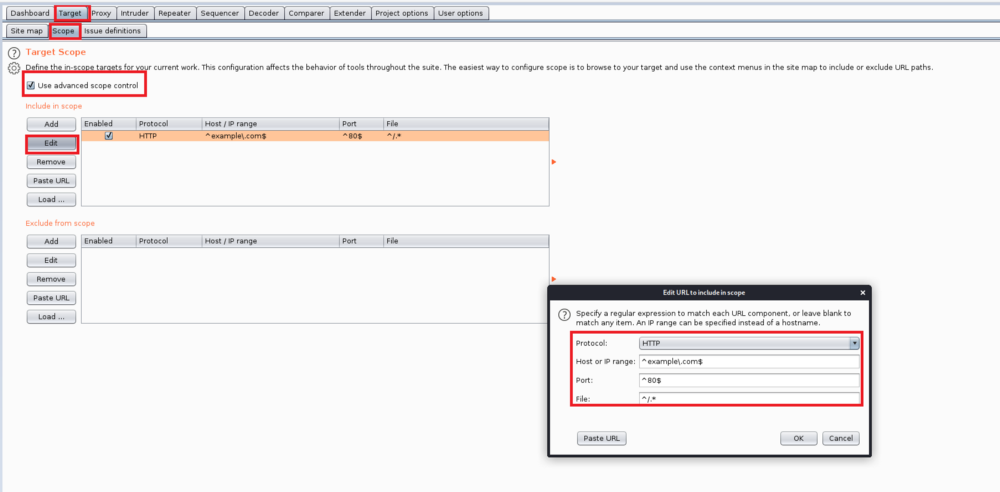

2- Расширенный контроль объема

Во время тестирования важно определить объем, чтобы сосредоточиться на том, что выглядит интересным для атаки и на что стоит потратить время. Используя опцию расширенного управления областью, вы сможете создавать правила сопоставления URL-адресов, чтобы включать или исключать определенные URL-адреса, которые могут не иметь отношения к вашей области тестирования.

Добавление флажка для использования расширенного элемента управления областью позволяет вам контролировать и точно настраивать область действия с помощью выражений Regex. Вы можете определить типы протоколов, номера портов и расширения файлов, которые могут быть включены или исключены во время теста.

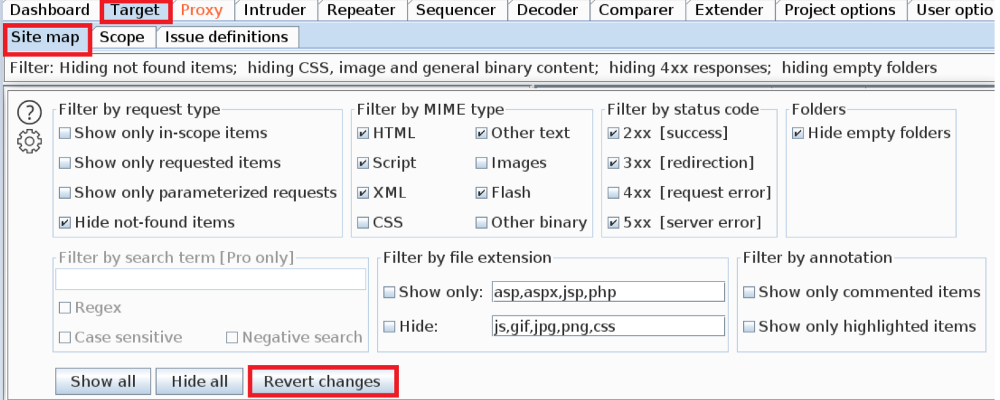

3- Фильтры

После того, как вы определите интересующую область и конечные точки, фильтрация поможет уменьшить шум от нерелевантных запросов, таких как изображения и файлы CSS. Самое классное в Burp: если вы испортили фильтры, вы отменяете изменения и начинаете заново.

Расположение в Burp

Цель> Карта сайта> Отменить изменения (кнопка)

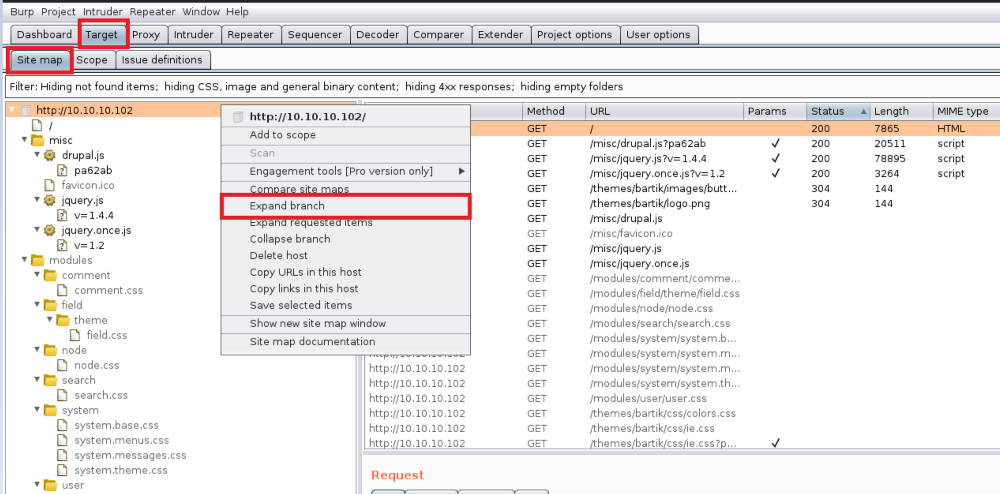

4- Развернуть ветку

Щелкните правой кнопкой мыши область и выберите «Развернуть ветвь», чтобы развернуть все каталоги области в виде дерева. Я считаю эту функцию одним щелчком мыши очень полезной для просмотра всех файлов и каталогов для получения дополнительных сведений.

Вы также можете свернуть древовидное представление, щелкнув «Свернуть ветвь» одним щелчком мыши . Эти функции поддерживают чистоту раздела карты сайта.

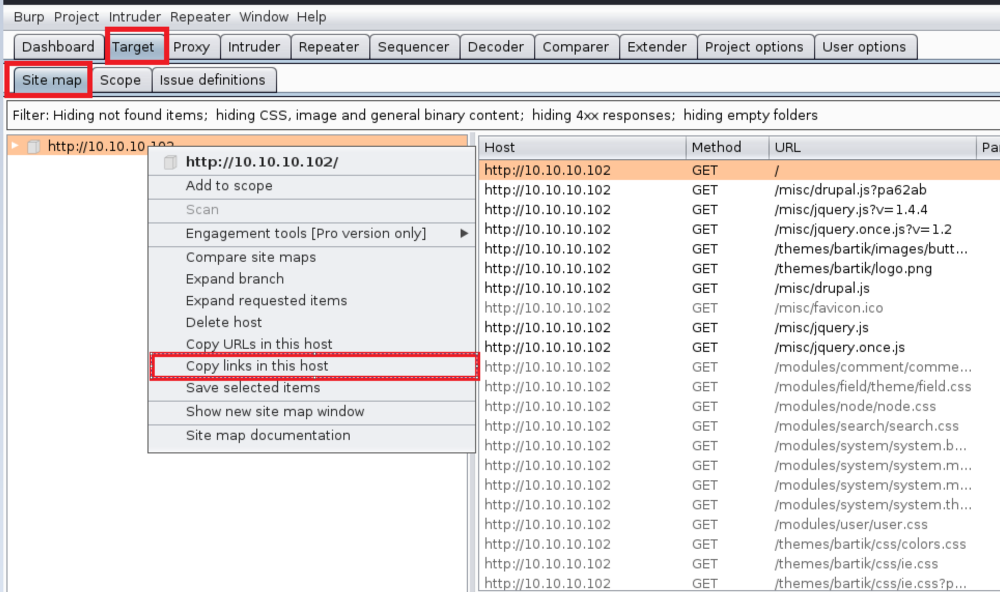

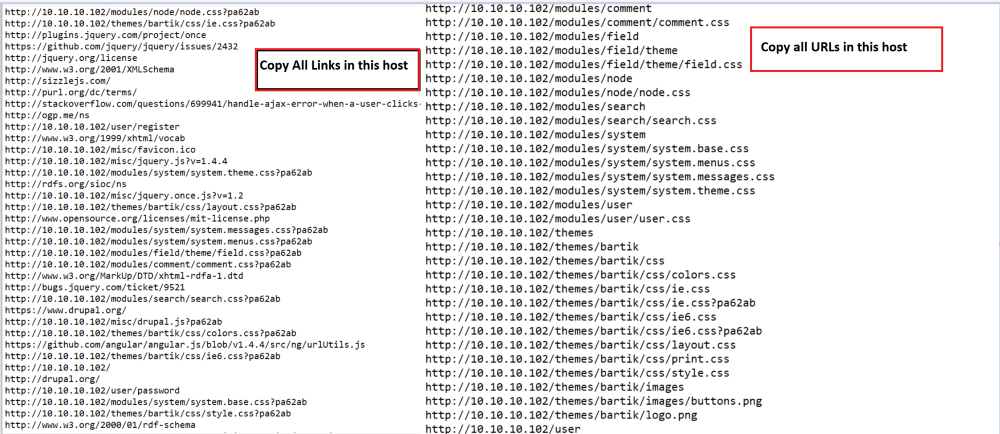

5- Извлечь все ссылки и URL-адреса

В Burp есть 2 отличные функции для извлечения ссылок и копирования их в буфер обмена. Одна извлекает ВСЕ ссылки, найденные в целевой области, включая внешние ссылки на сторонние сайты, которые не входят в область действия (Скопируйте ссылки на этом узле).

А другая копирует ТОЛЬКО ссылки области.

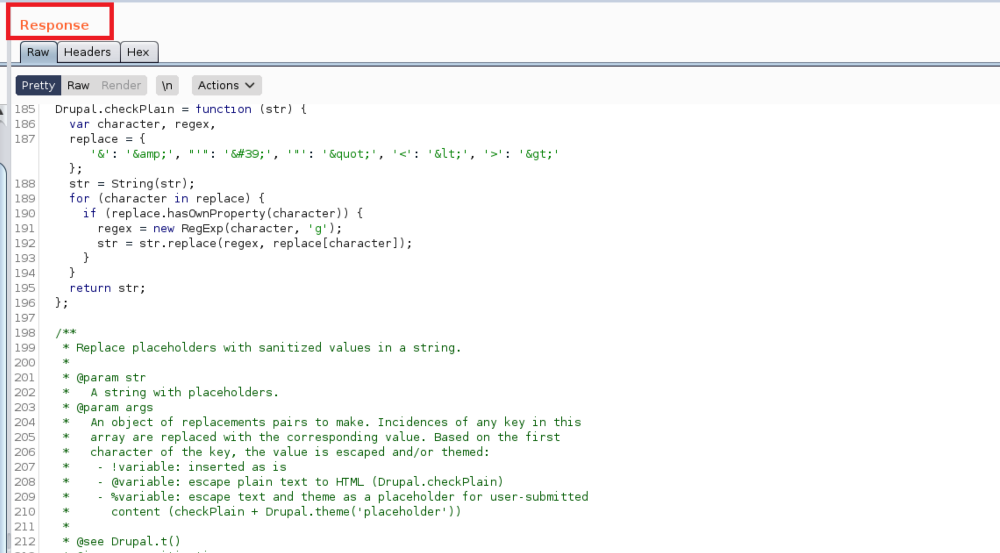

6- Автоматическая прокрутка до совпадения

Вместо того, чтобы прокручивать ответы сервера в поисках раздела, который вы хотите проверить, функция автопрокрутки является полезной функцией поиска для перехода к выбранной области.

Выберите и скопируйте поисковый запрос и вставьте его в строку поиска. Щелкните значок шестеренки в левой части панели и выберите «Автоматическая прокрутка для соответствия при изменении текста».

Любые новые ответы сервера, содержащие введенный вами элемент поиска, будут напрямую прокручиваться до выбранной области и выделяться желтым цветом.

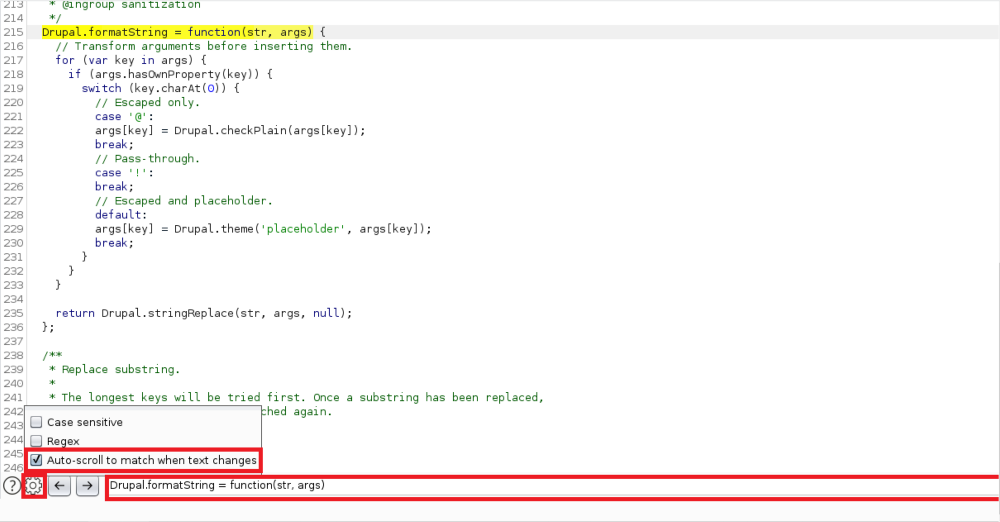

7- Именование вкладок в репитере

Много раз в прошлом я отправлял несколько запросов и забывал, на какой вкладке находится запрос, который мне нужно протестировать дальше. Хотя это простая и очевидная функция, она поможет вам упорядочить и избавит вас от множества случайных нажатий на угадывание.

Дважды щелкните вкладку и дайте ей осмысленное имя, которое поможет вам запомнить, для чего был сделан запрос.

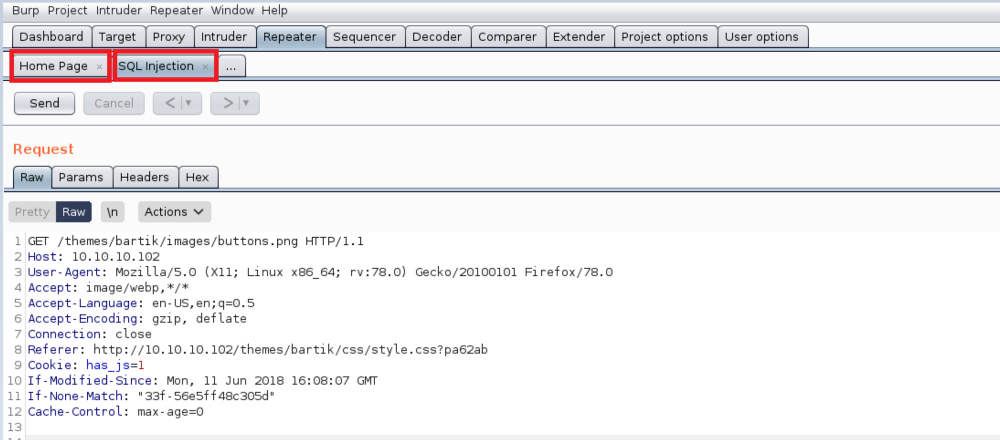

8- Поддерживайте активность сеансов с помощью повторяющихся запросов

Иногда сеансы истекают из-за бездействия. Один из самых простых способов, которые я нашел для поддержания активности сессий, - это отправка нулевых полезных данных с помощью Intruder.

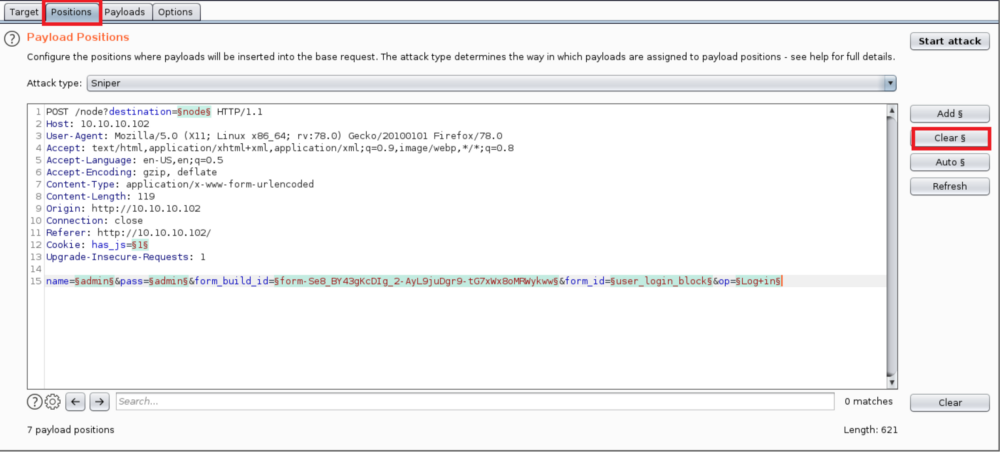

1- Выберите запрос POST и щелкните правой кнопкой мыши «Отправить злоумышленнику».

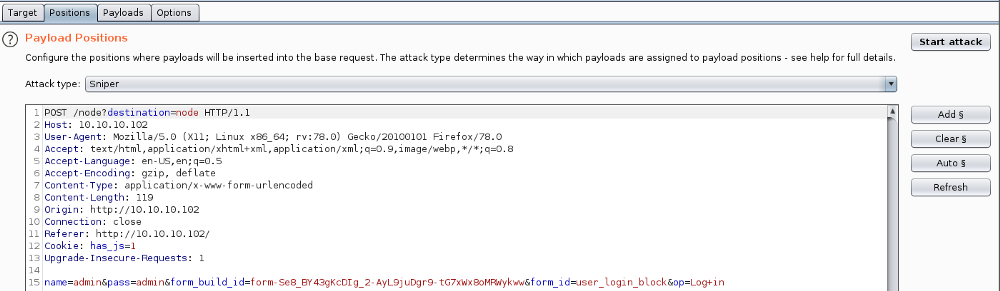

2. Щелкните вкладку « Позиции», а затем кнопку « Очистить» , чтобы очистить все выделенные позиции. Нас интересует только повторение запросов, а не отправка тестовых данных.

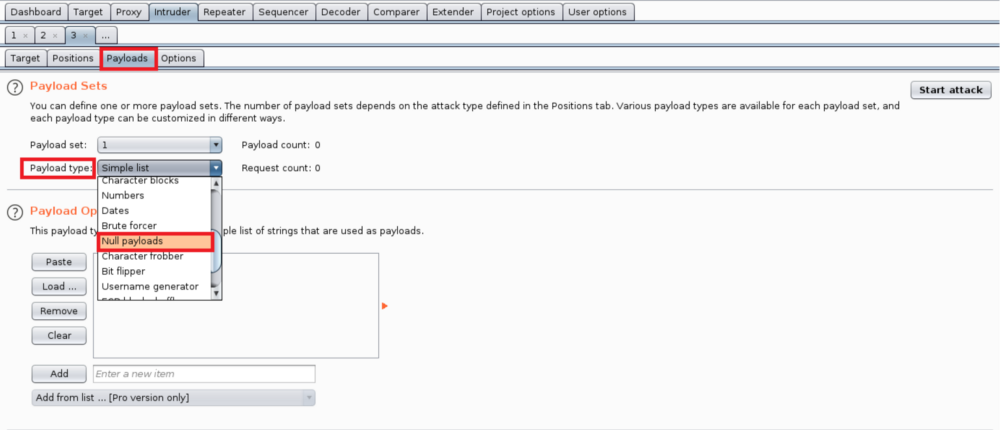

3- На вкладке Payloads нажмите на Payload type и выберите «Null Payloads».

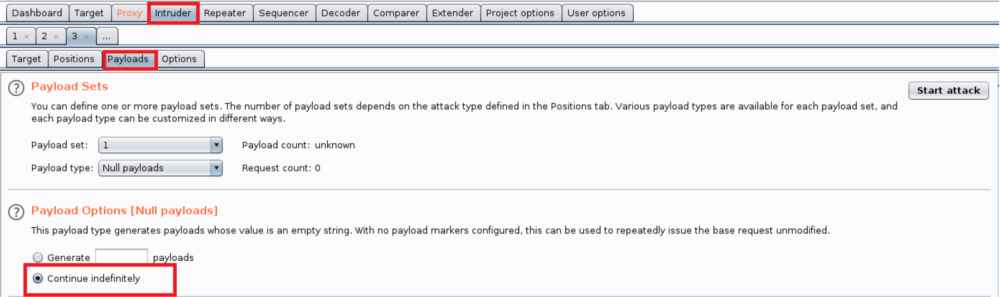

В разделе ниже в разделе «Параметры полезной нагрузки» выберите «продолжать бесконечно». Когда закончите, нажмите Start Attack.

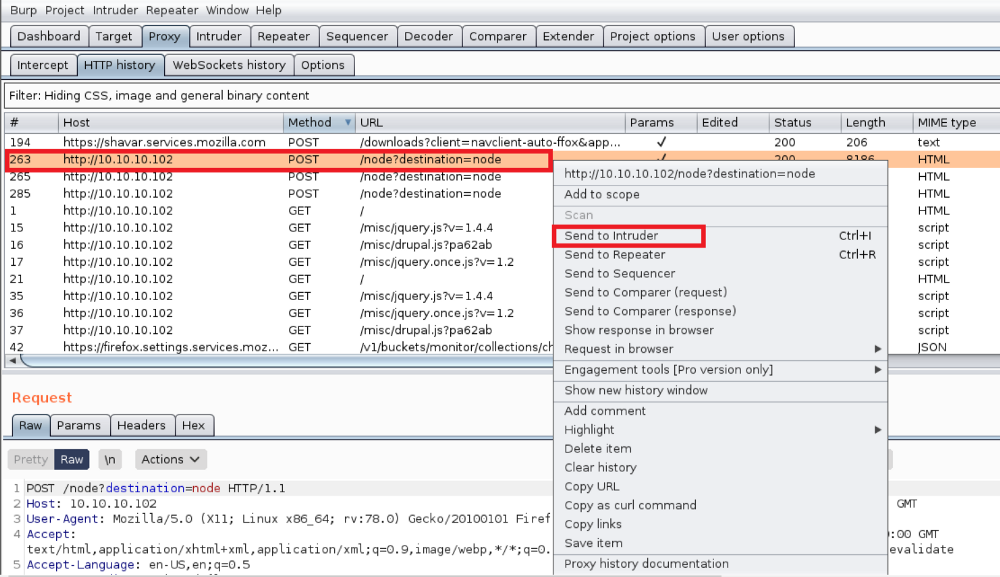

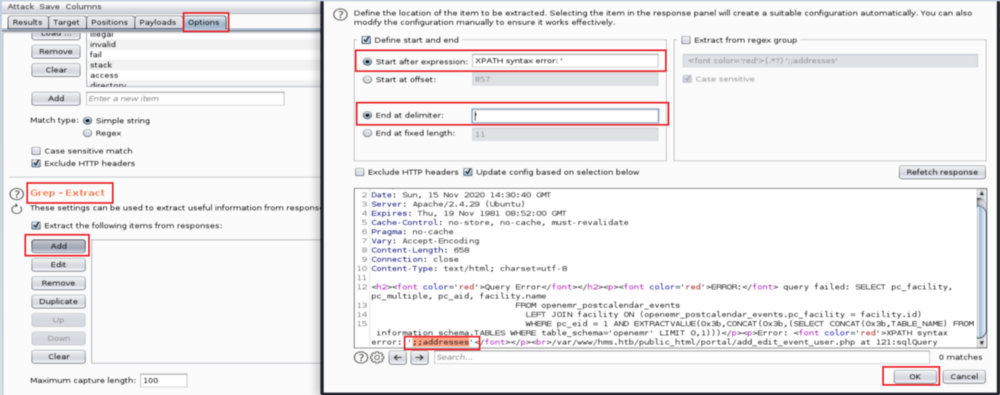

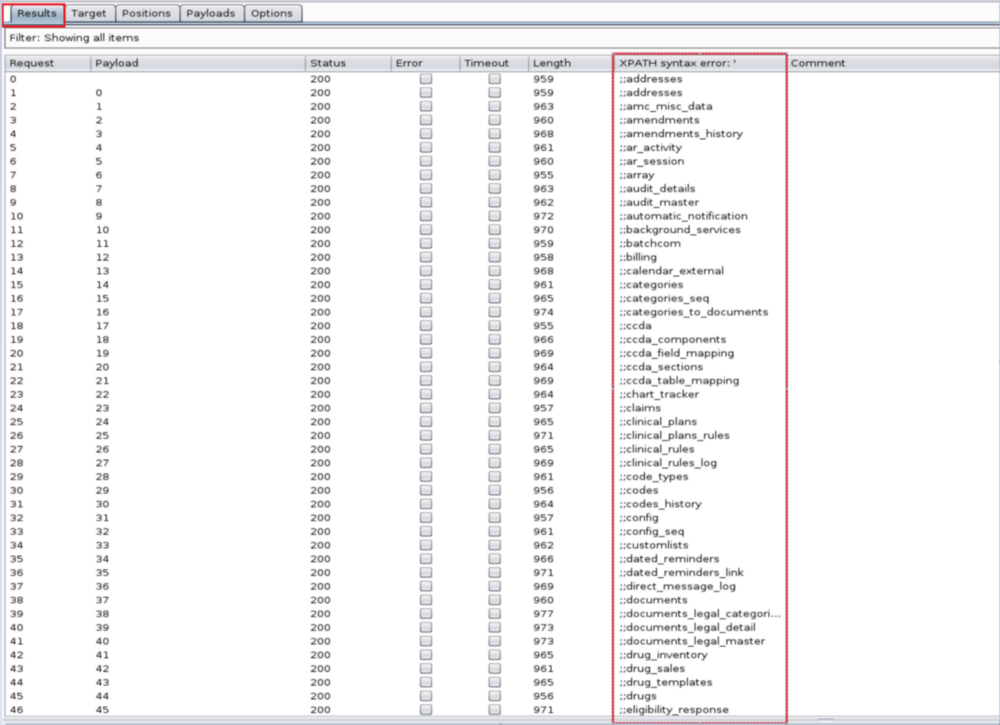

9- опция Grep-Extract

Параметр Grep-Extract - удобный вариант для извлечения информации из нечетких ответов. Хороший вариант использования этой функции - перебор количества таблиц в приложении, уязвимом для SQL-инъекции на основе ошибок; вы можете извлечь сообщения об ошибках и отобразить их в таблице результатов атаки, не нажимая на каждый ответ отдельно.

Для этого перейдите к Intruder на вкладке «Параметры», найдите параметр «Grep-Extract» и нажмите « Добавить» .

Определите местоположение элемента, его начало и конец, а затем нажмите ОК.

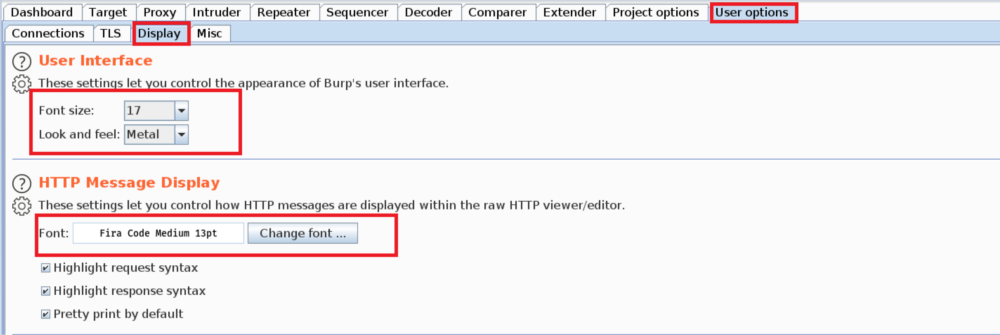

Чтобы изменить внешний вид Burp, перейдите в «Параметры пользователя» в разделе «Экран» и выберите размер шрифта, тип и цвет темы, которые лучше всего подходят для вас. На работе я предпочитаю темы Nimbus и Metal для четких снимков экрана для отчетов.

Чтобы изменить внешний вид Burp, перейдите в «Параметры пользователя» в разделе «Экран» и выберите размер шрифта, тип и цвет темы, которые лучше всего подходят для вас. На работе я предпочитаю темы Nimbus и Metal для четких снимков экрана для отчетов.

Мне также нравится увеличивать размер шрифта до 16 для лучшего восприятия.

- 🪓 Основной канал - @gebutcher

- 🎭 Связаться с нами ( Точка входа )

- ❤️ Поблагодарить рублем - Donation

- 1PHyXro5Y5EibVQRrFWfqDQSNjZX5uoJFd