Burp Suite. Часть 1.

Это самый настоящий армейский швейцарский нож в мире ИБ. Если вы хотите уметь проводить аудиты безопасности, то вы обязаны изучить эту платформу.

Что такое Burp Suite?

Burp Suite – это интегрированная платформа для выполнения тестов по безопасности веб-приложений. Её различные инструменты эффективно работают вместе для поддержки всего процесса тестирования, от составления карты сайта и анализа поверхности атаки приложения до поиска и эксплуатации уязвимостей безопасности.

Официальный сайт: https://portswigger.net/burp

Burp может показаться слишком сложным для новичка, ведь он требует начальных знаний в сети, post и get запросов.

Содержит:

- Перехватывающий прокси, который позволяет вам инспектировать и модифицировать траффик между вашим браузером и целевым приложением.

- Паук для приложений для обхода контента и функциональности.

- Продвинутый сканер веб-приложений для автоматизированного выявления ряда типов уязвимостей.

- Инструмент Intruder для выполнения мощный пользовательских атак для поиска и эксплуатирования необычных уязвимостей.

- Инструмент Repeater для манипуляций и повторной отправки индивидуальных запросов.

- Инструмент Sequencer для тестирования хаотичных сессионных токенов (маркеров).

- Возможность сохранять вашу работу и возобновлять рабочий процесс позже.

- Расширяемость, позволяющая вам легко писать ваши собственные плагины, для выполнения комплексных и высоко настраиваемых задач внутри Burp.

- Перебор паролей грубой силой (Brute Force)

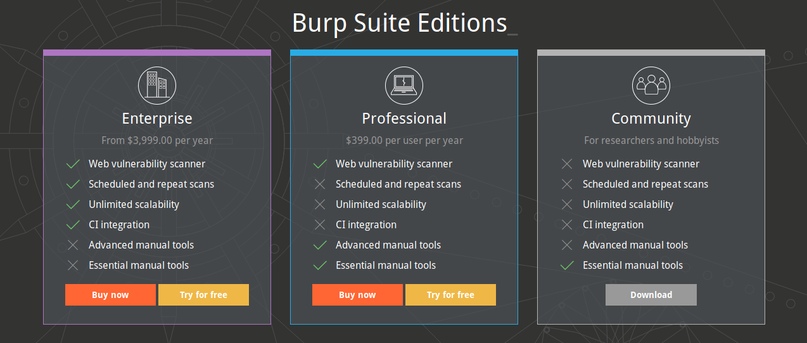

Burp имеет 3 версии, Free (Community), Professional и Enterprise.

Нам пока хватит и Free, но платные версии неописуемо лучше, прошу ознакомиться.

Да, цена говорит сама за себя. Но вы окупите её через пару аудитов.

Настройка Burp Suite.

Сегодня мы лишь настроим его для работы, а самое интересное будет в других статьях.

Как уже было написано выше, Burp выступает в роли proxy, то есть трафик идёт через него и не пойдет, пока мы не разрешим это. А когда мы остановили трафик, то можем его модифицировать «на лету». Мы сможем сменить юзерагент, вставить бекдор в запрос, подменить данные и многое, многое, многое другое.

Настройка proxy будет проводиться на примере Firefox Quantum.

- Заходим в настройки

- Основные

- В самом низу Параметры сети

- Повторите мои настройки и нажмите Ok (Внимание! Как только вы включите proxy, то перестанут работать сайты, которые вы не внесли в исключение!)

Если вы не хотите каждый раз ходить в настройки, то ставьте дополнение FoxyProxy, вот ссылка https://addons.mozilla.org/ru/firefox/addon/foxyproxy-standard/?src=search

С его настройкой всё просто, не буду на этом заострять внимание.

Теперь давайте перехватим запрос к сайту http://www.ng.ru/

Сайт был выбран чисто случайно из выдачи гугла, нам нужен сайт именно на протоколе HTTP.

Запускаем наш Burp Suite и видим окно приветствия.

Жмем внизу Next

И жмем Start Burp

Вот вам интерфейс Burp.

Теперь идём в браузер и включаем Proxy, чтобы Burp смог перехватить запросы. Напоминаю, что с сайтами HTTPS это пока не будет работать, но это пока.

Идем на сайт http://www.ng.ru/ — он будет вечно загружаться, потому что Burp «держит» все запросы.

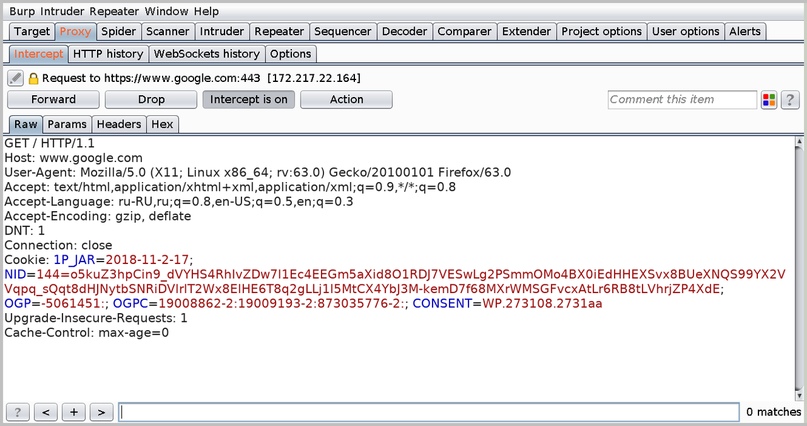

У нас в Burp загорелась вкладка Proxy и вкладка Intercept, значит мы перехватили запрос, вот:

Давайте на него посмотрим и изменим User-Agent

Сейчас мой User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:63.0) Gecko/20100101 Firefox/63.0

А сейчас…

Hello_from_Burp_Suite_and_GreyTeam:)

Чтобы отправить запрос нажмите кнопку Forward. Чтобы сбросить - Drop. А чтобы отключить перехват нажмите Intercept is on. Всё просто)

Настройка работы с HTTPS

Теперь давайте настроим Burp на работу с HTTPS, потому что при включенном Burp вас будет ждать ошибка защищенного соединения при попытке зайти на сайты с HTTPS, вот пример.

- При запущенном Burp переходим на сайт http://burp/

- Жмем CA Certificate

3. Скачиваем сертификат и сохраняем его куда вам удобно, я перенёс его в нужную мне папку. Сделал я это вот так:

4. Далее кормим наш браузер этим сертификатом.

Идём в настройки лисы, Приватность и Защита, в самом низу жмем Просмотр сертификатов, Импортировать, выбираем наш сертификат, ставим галку на Доверять при идентификации сайтов и жмем Ok.

Проверяем…

Всё чудесно)

Теперь мы сможем проводить аудиты сайтов с HTTPS.

Настройка интерфейса.

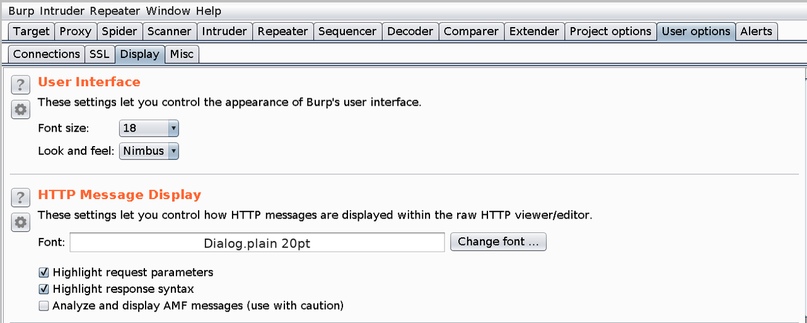

Мне безумно не нравится цветовая гамма и размер шрифта, что на большом мониторе не так трудно потерять зрение вечно щурясь.

Идём в User options, Display и выбираем нужный вам размер шрифта, мне удобен 18. Для запросов я поставил 20.

Чтобы настройки вступили в силу Burp нужно перезагрузить.

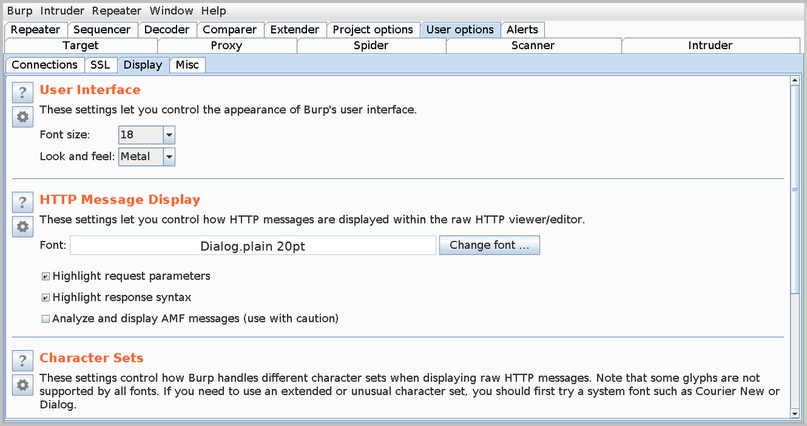

Ну вот, совсем другое дело.

А ещё я сменил тему на Metal

На этом всё, друзья. В следующей будем изучать возможности этой потрясающей платформы.