Бабло на взломе

@drkcash | DarkCash

(История от лица автора)

Предыстория

Проснувшись на 6 день отдыха, мы поняли, что руки так и чешутся что-нибудь взломать, заразить и поднять тем самым кэш.

Мы стали думать, что же именно можно провернуть, т.к. вариантов существует достаточно много. Учитывая, что в городе много туристов, да и большинство местных жителей, мягко говоря, не бедствуют, мы сделали вывод, что этот город практически идеально подходит для наших дел.

Деньги есть, осталось решить, каким именно способом мы положим их себе в карман

По всей Европе очень развиты бесплатные сети Wi-Fi, было бы просто преступлением не задействовать их в своем гениальном плане.

Человек (жертва) подключается к клону бесплатной сети Wi-Fi (клон создали мы. Оригинальную точку мы глушим, а наша действует под таким же именем, как и оригинал). Подключившись к сети, жертва попадает на страницу аутентификации (нашей точки клона), где ей предлагается скачать мобильное приложение, которое обеспечит ее свободным использованием всех сетей в Амстере, т.е. содержит пароли от закрытых сетей, а открытые сети больше не будут требовать аутентификации.

Подозрительно не выглядит, не правда ли? Даже с учетом наших реалий. А с поправкой на менталитет местной публики, не привыкшей к разводам, результат превзошел все наши ожидания.

Когда жертва установит наше приложение, то мы получим практически полный доступ к ее смартфону. Ведь в основное приложение, которое скачает и установит жертва, вклеено шпионское ПО, которое устанавливается вместе с основным приложением и никак себя не выдает.

На практике

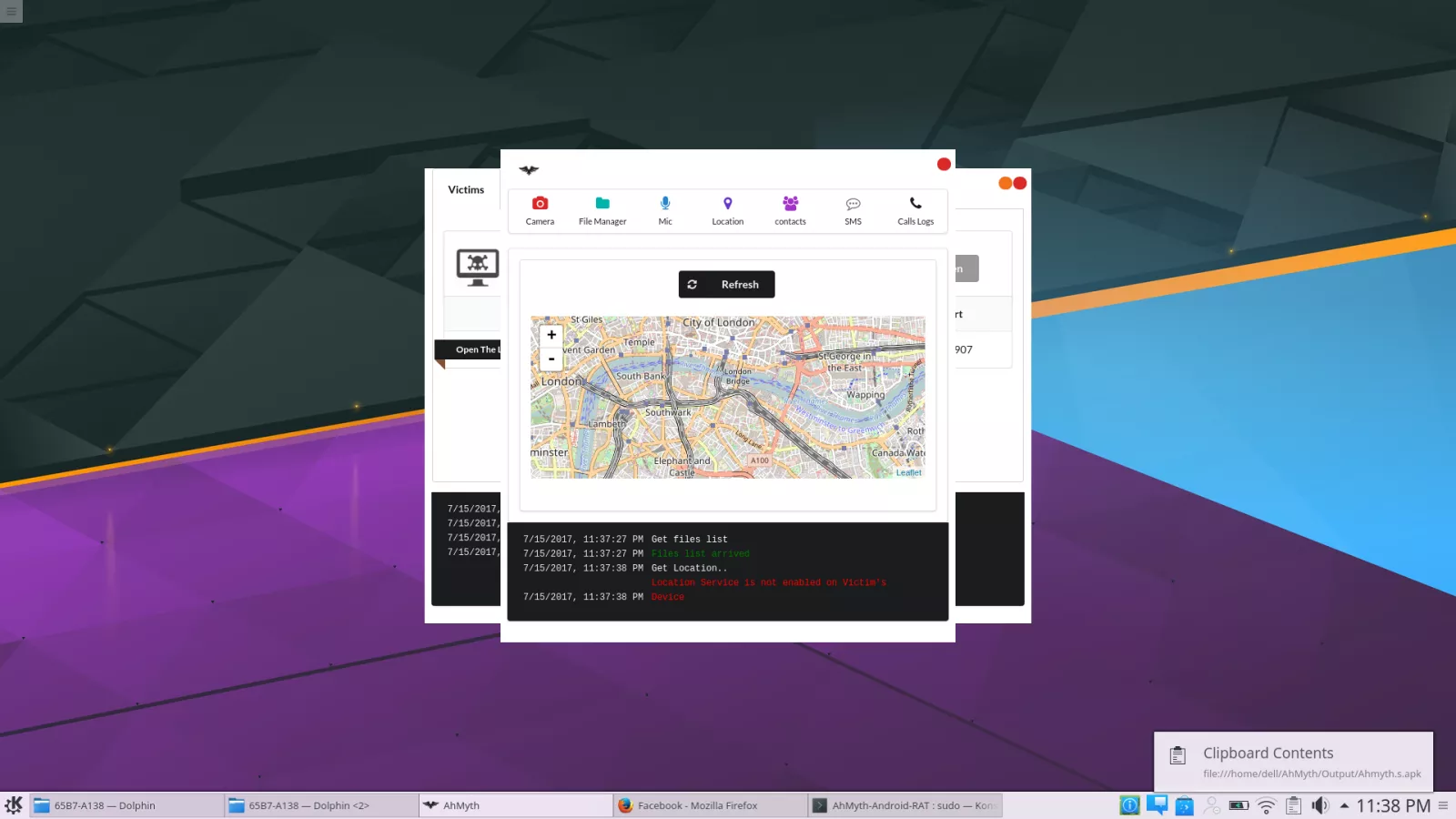

В качестве шпионского ПО мы решили использовать уже зарекомендовавший себя ратник для платформы Android - AhMyth Android RAT

Заходим на гитхаб и скачиваем нужный пакет (для вашей ОС).

Мы решили не усложнять и выбрали винду, как раз установленную второй системой на нашем маке. Устанавливаем. После запуска, нам откроется панель управления:

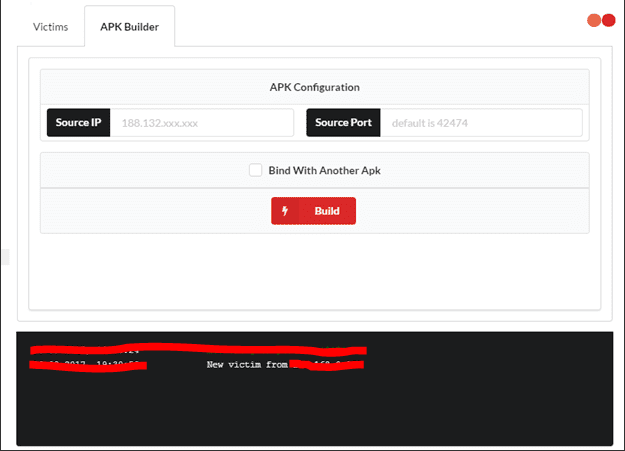

Для начала необходимо создать RAT-файл .apk. Для этого мы будем использовать APK Builder. (см. скрин выше). Есть два варианта создания приложения, чистый AhMyth файл и скрещивание RAT с существующей программой. Последний вариант именно тот, что мы будем использовать.

После небольшой проверки на себе, мы выяснили, что RAT срабатывает на отлично, при перезагрузках админ панели, телефон/планшет снова автоматически подключается, при перезагрузках гаджета сессия тоже не теряется надолго, как только доступ к интернету возобновляется, мы опять получаем контроль над гаджетом.

Итак, совместим RAT с приложением, которое будем толкать через нашу фэйк сеть (скрин выше). Чтобы люди получили то, что им и предлагалось (почти), возьмем за основу программу WiFi Map Rro.

Обращаем ваше внимание на опцию, выделенную красным. Желательно выбрать On Boot, так как запуск из работающей сессии Android иногда не срабатывает. Однако, в нашем случае, перезагрузки мы ждать не могли и использовали опцию "On launcher activity".

Создаем двойника выбранной сети Wi-Fi

Нам понадобится ноут с Kali Linux и внешняя карта Wi-Fi. Устанавливаем ПО Fluxion:

git clone https://github.com/FluxionNetwork/fluxion

cd fluxion/

sudo ./fluxion.sh

Далее мы осуществили простейшую атаку "Злой двойник", предварительно отредактировав страницу, на которую попадает пользователь под себя.

Рубим кэш!

Далее, с помощью файл менеджера в AhMyth мы смотрели, какие банковские и платежные системы установлены у жертвы на смартфоне. Копировали приложения и их кэш. Зайдя в приложения под их учетными данными, переводили бабки на свои счета. Подтверждения по смс были успешно пройдены, благодаря вкладке SMS в AhMyth.

Подведем итоги:

- За 4 дня работы (около 3 часов каждый день) нам удалось заразить 57 жертв.

- 24 человека из них оказались нам полезны ($$$)

- 4257$ было переведено на наши счета, можно было больше. Не вычищали все до копейки.