5 способов создать словарь для Bruteforcing

overbafer1

Доброго времени суток! Сегодня мы рассмотрим 5 доступных способов как создать свой личный словарь для bruteforcing.

Для начала разберём, что такое атака по словарю и поймем с чем её едят.

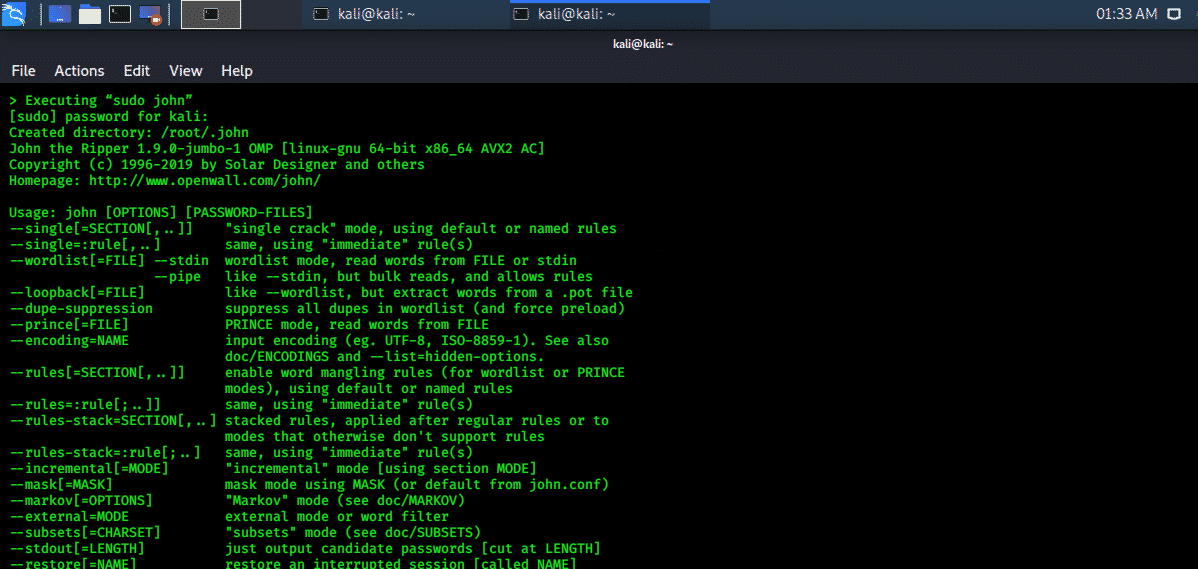

Атака по словарю - это попытка входа в цифровую систему, которая использует предварительно составленный список возможных паролей, и на основе этого перебирает эти пароли. Вот например один из инструментов, который делает это:

Crunch

Лучшее в Crunch то, что вы можете использовать его как в автономном режиме, так и в сеnb. Он генерирует список слов в соответствии с вашими требованиями. Вы можете указать максимальную и минимальную длину пароля, а также предоставить ему набор символов, который вы хотите использовать при создании словаря. А затем crunch создаст ваш словарь, сохраняя ваши требования в приоритете. Следовательно, будет создан словарь со всеми возможными комбинациями.

Теперь давайте посмотрим, как его использовать. Сначала обратите внимание на его синтаксис:

crunch <min> <max> <character-set> -t <pattern> -o <path>

crunch — crunch — это ключевое слово, которое уведомляет систему об использовании этого инструмента.

<min> — здесь вы указываете минимальную длину символов

<max> – здесь вы указываете максимальную длину символов.

<character-set> — здесь вы указываете символы, которые хотите использовать при создании словаря.

-t <pattern>- - это необязательно, но в этом пункте вы можете указать шаблон, с которым вы хотите, чтобы ваш набор символов создался.

-o <path> — здесь вы указываете путь, для сохранения словаря.

На практике это выглядит так:

- crunch 3 4 ignite –o /root/Desktop/dict.txt

Теперь приведенная выше команда создаст словарь с возможными комбинациями слова ignite длиной от 3 до 4 символов. Файл будет сохранен в текстовом виде на рабочем столе.

Давайте теперь прочитаем файл dict.txt.

- cat dict.txt

Все слова будут отображаться следующим образом:

Cewl

Следующий способ — использовать Cewl. Как вы все знаете, человеческая психика использует слова, значимые для них и встречающиеся в их повседневной жизни. Cewl работает с URL-адресом, который вы ему предоставляете. Он возьмет этот URL-адрес и просканирует его до глубины 2 ссылок (по умолчанию вы также можете увеличить или уменьшить глубину) и будет искать каждое слово, которое может быть паролем. Со всеми этими словами он сгенерирует список слов, который вы сможете использовать в качестве словаря при атаке по словарю.

- cewl <url> -d<depth> -w<path>

- Cewl - сам инструмент

- <url> — здесь укажите URL-адрес, который вы хотите использовать в качестве основы для своего словаря.

- -d<depth> — здесь укажите количество ссылок, которые вы хотите использовать при создании словаря.

- -w<path> — здесь укажите путь, по которому вы хотите хранить все возможные пароли.

Давайте посмотрим на деле:

cewl www.ignitetechnologies.in -d 2 -w /root/Desktop/dict.txt

Приведенная выше команда создаст файл словаря, используя слово из URL-адреса.

Теперь откроем словарь:

cat dict.txt

Все слова будут отображаться следующим образом:

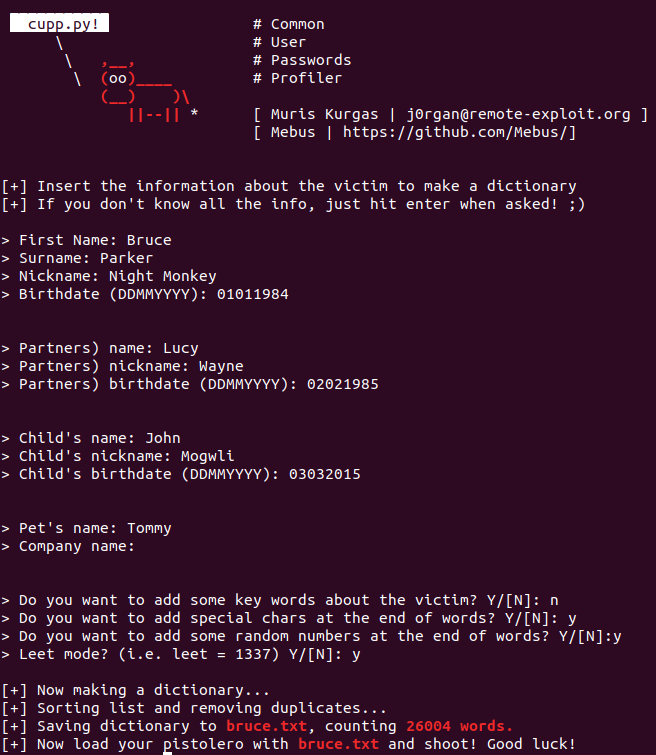

Cupp

Следующий способ — использование стороннего инструмента Cupp

Предыдущие инструменты были предустановлены, но этот вам придется установить самостоятельно. Чтобы установить его, введите:

- git clone https://github.com/Mebus/cupp.git

CUPP разработан на Python и представляет собой очень персонализированный инструмент для проверки на уязвимость. Исследования показывают, что при настройке пароля люди демонстрируют аналогичную модель, например, они склонны персонализировать пароль, добавляя дату своего рождения, дату годовщины, имя домашнего животного и т. д., и CUPP фокусируется на этой слабости и помогает эффективно узнать пароль. Перед созданием списка слов он запросит у вас необходимую информацию о вашей цели. И создаст список слов в соответствии с информацией. Теперь давайте пошагово изучим, как это работает. Сначала запустите cupp, набрав:

- ./cupp.py -i

После запуска он запросит у вас информацию о вашей цели, как показано на скриншоте:

Вводим необходимую информацию, и ваш список слов будет сгенерирован следующим образом:

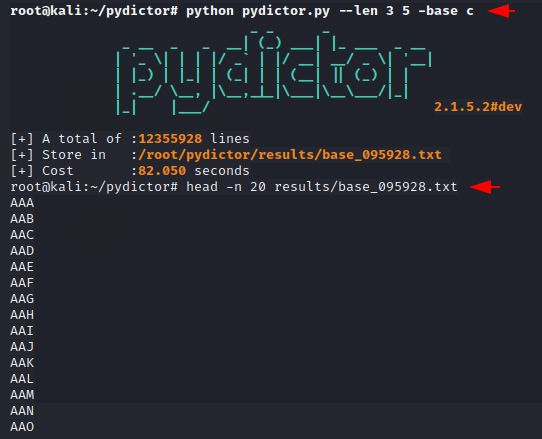

Pydictor

Следующий инструмент — Pydictor . Это крутой инструмент, так как он единственный, кто создает список слов как в обычных словах, так и в шифровании base64. Так что, если кто-то достаточно умен, чтобы сохранить безопасный пароль, этот инструмент поможет вам в этом. Pydictor написан на питоне. Существует два метода перебора пароля с помощью этого инструмента: один создает обычный список слов, а другой создает список слов в формате base64. Мы попробуем оба метода. Но обо всем по порядку, это сторонний инструмент, поэтому нам придется его установить, и для этого введите:

- git clone https://github.com/LandGrey/pydictor.git

Как только инструмент будет установлен и готов к использованию, дайте ему инструкции о том, что вы хотите от словаря.

- ./pydictor.py –len <min> <max> -base d –o <path> — запускает инструмент

- –len – указывает длину символов

- <min> – здесь укажите минимальную длину символов

- <max> – здесь укажите максимальную длину символов

- -o — указывает путь

- <path>— здесь укажите путь, по которому вы хотите сохранить свой список слов.

Теперь давайте дадим команду сгенерировать список слов:

- ./pydictor.py --len 5 5 --base d –o /root/Desktop/dict.txt

Давайте прочитаем созданный файл, чтобы посмотреть на сгенерированные им слова.

- cat dict.txt/BASE_5_5_d_095928.txt

Другой метод, использующий аналогичный инструмент, дает нам пароль в кодировке base64. Сначала изучим синтаксис:

- ./pydictor.py –len <min> <max> -base d --encode <тип кодировки> –o <путь>./pydictor.py — запускает инструмент

- –len – указывает длину символов

- <min> – здесь укажите минимальную длину символов

- <max> – здесь укажите максимальную длину символов

- --encode – указывает тип шифрования/кодирования

- <encoding type> — здесь укажите тип кодировки, который вы хотите

- -o — указывает путь

- <path> — здесь укажите путь, по которому вы хотите сохранить свой список слов.

Дадим команду сгенерировать список слов:

- ./pydictor.py --len 5 5 -base d --encode b64 –o /root/Desktop/dict.txt

Приведенная выше команда сгенерирует список слов в base64, давайте посмотрим на него:

- cat dict.txt/BASE_5_5_d_095928.txt

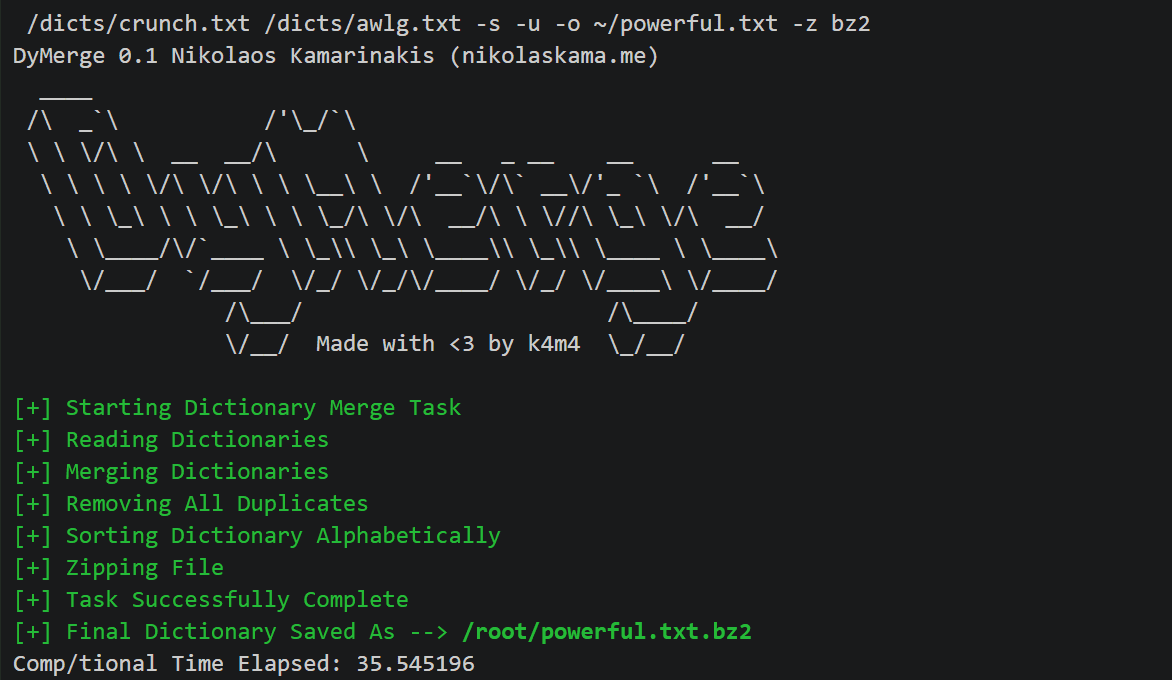

Dymerge

Ну и последним на сегодня инструментом будет Dymerge. Dymerge — интересный и мощный инструмент, написанный на питоне. По сути, dymerge берет несколько ранее созданных словарей и объединяет их в один, т.е даёт возможность объединить все словари и использовать готовый за один раз. Вы можете объединить любое количество словарей, как стандартных, так и созданных на заказ. Это опять сторонний инструмент, поэтому давайте сначала установим его:

- git clone https://github.com/k4m4/dymerge.git

- python dymerge.py <path> <path> -s –o <path>

- Python dymerge.py à - запускает инструмент

- <path> — здесь укажите путь к первому словарю, который вы хотите объединить

- <path> — здесь укажите путь ко второму словарю, который вы хотите объединить

- -o — указывает путь, по которому будет сохранен полученный список слов

- <path> — здесь укажите путь, по которому будет сохранен окончательный список слов

Давайте попробуем на практике:

- python dymerge.py /root/Desktop/digit.txt /root/Desktop/words.txt –s –o /root/Desktop/awlg.txt

Здесь мы взяли два списка слов (вы также можете взять больше), где один содержит числа, а другой содержит алфавиты, и объединил их в один, чтобы использовать несколько словарей одновременно.

Давайте посмотрим на словарь, который он создал:

- cat awlg.txt

Это 5 мощных и эффективных способов создать себе словарь. Которые в дальнейшем вам помогут в изучении IT

• Канал про криптовалюту: CryptOVER

• Наш чат: OVER-CHAT

• Наш мерч: Магазин

•Телеграм канал: TESTLAND

•Личный телеграм канал: overbafer1

•Группа ВК: overpublic1

•Youtube: overbafer1

•Второй Youtube: IGOR OVER

•🤖 https://overbafer1.ru/ - эксклюзивный бот для разведки и поиска информации в сети