Взлом Wi-Fi сетей: инструменты, которые не попали в Kali Linux

Академия хакеров

Kali Linux включает большой комплект инструментов предназначенных, по большей части, для тестирования на проникновение. Разработчики Kali следят за выходом новых инструментов и даже предлагают всем желающим рекомендовать новые программы, которые они ещё не включили.

Благодаря такой открытости и обратной связи, в Кали есть практически всё, что нужно подавляющему большинству пентестеров. Тем не менее, есть немало программ которые они пропустили или сознательно не включают в свой дистрибутив. Я хочу рассказать о четырёх таких программах. Каждая из них предназначена для атаки на беспроводные сети (Wi-Fi). Каждая из них имеет в своём функционале особенности, которые не сводятся к возможностям уже доступных программ.

Важно отметить, что в этой заметке не ставится задача научить пользоваться этими программами. Для этого нужны отдельные многостраничные мануалы. Главная цель — это информационная, т. е. просто привлечь к ним внимание.

Глядя на некоторые из этих программ и думая «почему они не попали в Kali?», я вспоминаю шутку: «его выгнали из спецназа… за избыточную жестокость». Я публикую эту информацию на следующих условиях:

- она предназначена для образовательных целей;

- она предназначена для демонстрации угроз в отношении беспроводных сетей;

- она предназначена для аудита собственных беспроводных сетей и устройств; либо сетей других лиц только после получения (письменного) разрешения от них;

- если вы не поняли/не прочитали/не стали прислушиваться к вышеприведённым пунктам, то вы самостоятельно несёте ответственность за возможные последствия.

Взлом и даже атаки (попытки взлома) беспроводных сетей, а также перехват учётных данных и другой персональной информации, являются правонарушениями или даже преступлениями. За них в законодательстве предусмотрена ответственность, вплоть до уголовной. Всё, что вы делаете, вы делаете на свой страх и риск — я за ваши действия и их последствия не отвечаю.

Чтобы наши новые программы не валялись по всему диску, в домашнем каталоге создадим специальную папку для них. И все сторонние программы будем ставить в этот каталог.

cd ~

mkdir opt

wifiphisher

Официальная страничка: https://github.com/sophron/wifiphisher

Wifiphisher предназначена для фишинговой атаки на WiFi сети в целях получения паролей от ТД и другой персональной информации. Этот инструмент основан на атаке социальной инженерии. Т.е. эта программа не содержит каких либо инструментов для брутфорсинга. Это простой способ получить учётные данные от сайтов или пароли от WPA/WPA2.

Wifiphisher работает на Kali Linux и распространяется по MIT лицензии.

Если смотреть глазами жертвы, то атака включает три фразы:

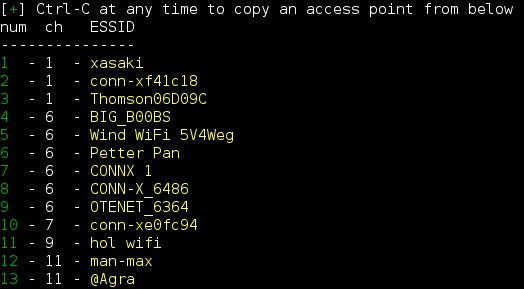

- Жертва деаутентифицируется от её точки доступа. Wifiphisher постоянно заминает все точки доступа устройств wifi в радиусе действия посредством отправки деаутентифицирующих (deauth) пакетов клиенту от точки доступа и точке доступа от клиента, а также широковещательному адресу.

- Жертва подсоединяется к подменной точке доступа. Wifiphisher сниффет пространство и копирует настройки целевых точек доступа. Затем она создаёт подменную ТД, которая смоделирована для цели. Она также устанавливает NAT/DHCP сервер и перенаправляет правильные порты. Следовательно, из-за помех клиенты начнут подсоединяться к подменной точке доступа. После этого жертва подвергается атаки человек-по-середине.

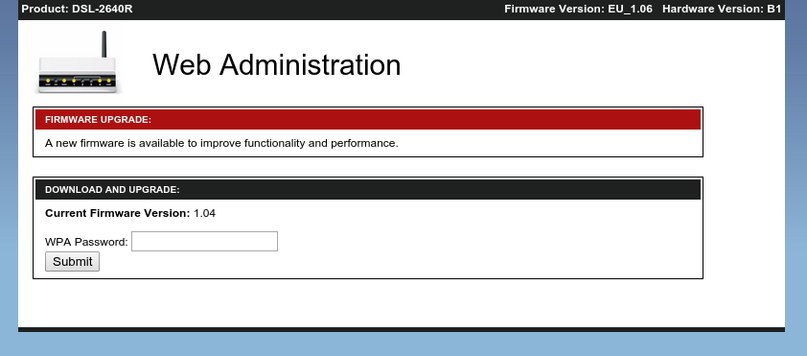

- Для жертвы будет отображена реалистично выглядящая страница конфигурации роутера. wifiphisher поднимает минимальный веб-сервер и отвечает на HTTP & HTTPS запросы. Как только жертва запросит страницу из Интернета, wifiphisher в ответ отправит реалистичную поддельную страницу, которая спросит пароль, для, например, одной из задач, которые требуют подтверждение WPA пароля во время обновления прошивки.

Требования для wifiphisher

Нужны две сетевые карты, причём одна с поддержкой инжекта.

Программа использует пакет hostapd, поэтому, если он отсутствует, установите его:

apt-get install hostapd

Установка и запуск wifiphisher

cd ~/opt

git clone https://github.com/sophron/wifiphisher

cd wifiphisher/

Запускаем так:

python wifiphisher.py

Как противостоять wifiphisher?

Для выявления самых разных атак, в том числе связанных с попыткой разорвать существующие соединения и подключить клиентов к подложным точкам доступа, можно использовать программу waidps. Продолжаем чтение.

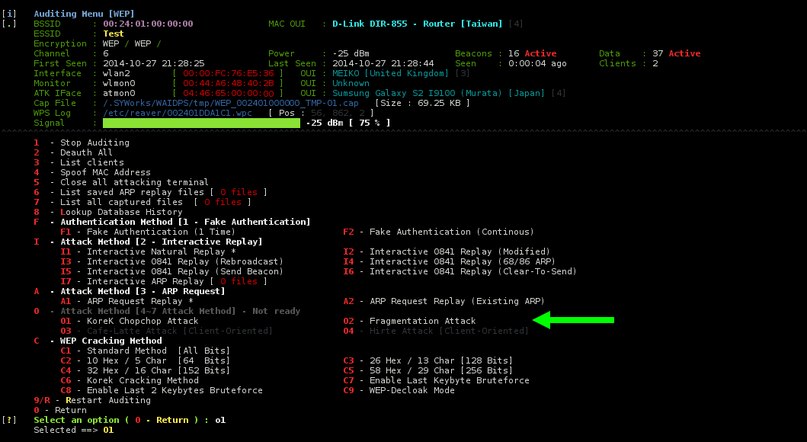

waidps

Домашняя страница: https://github.com/SYWorks/waidps

waidps — мощный комбайн, первый взгляд на который может вызвать растерянность. Я не буду даже пытаться в этой короткой заметке осветить порядок работы — на сайте автора для этой цели написано большое количество многостраничных инструкций. Количество команд в этой программе просто умопомрачительное. Поэтому я только расскажу о главных функциях и о процессе установки. Всё остальное — в отдельных статьях.

Кроме обычных функций по аудиту беспроводных сетей, waidps способна выявлять атаки на беспроводные ТД. Я не знаю других программ с подобным функционалом.

WAIDPS — это программа с открытым кодом, написанная на Python и работающая в окружении Linux. Точные зависимости не указаны, но при запуске в Kali, программа создаёт/копирует необходимые базы данных и сразу же готова к работе. Т.е. в Kali Linux присутствуют все необходимые компоненты для этой программы. Это многоцелевой инструмент, созданный для аудита (тестирования на проникновение) сетей, обнаружения беспроводного вторжения (атаки WEP/WPA/WPS) а также предотвращения вторжения (остановка связи станции с точкой доступа). Кроме этого, программа будет собирать всю WiFi информацию в округе и сохранять в базах данных. Она будет полезной когда настанет время аудита сети: если точка доступа с включённым «фильтром по MAC» или «скрытым SSID» и не было ли клиентов на интересующие момент.

WAIDS пригодится тестерам на проникновение, тренерам по беспроводным сетям, правоохранительным органам и всем тем, кто интересуется беспроводным аудитом и проникновением. Главная цель этого скрипта — это выявление вторжения. Когда оно обнаружено, скрипт отображает информацию на экране, а также записывает в журнал.

На данный момент WAIDS способна обнаружить следующие беспроводные атаки (это в дополнении к тем, которые обнаруживает WIDS):

- Association / Authentication flooding

- Выявление массовых деаутентификаций, которые могут сигнализировать о возможной атаке на WPA для перехвата рукопожатий

- Выявление возможных атак WEP с использованием ARP запросов методом воспроизведение

- Выявление возможных атак WEP с использованием метода chopchop

- Выявление возможных атак перебором WPS пина с использованием Reaver, Bully и т.д.

- Выявление Злого-Двойника (Evil-Twin)

- Выявление мошеннической точки доступа

Установка и запуск waidps

cd ~/opt

git clone https://github.com/SYWorks/waidps

cd waidps

python waidps.py

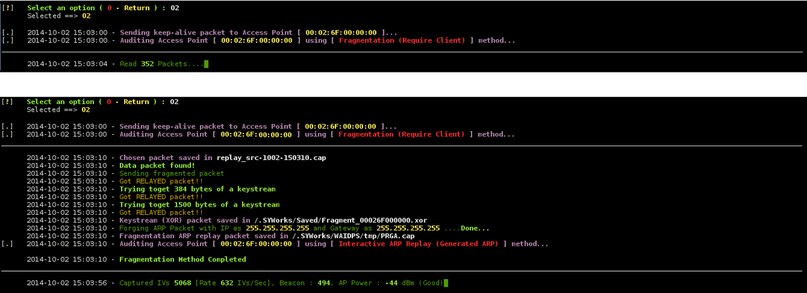

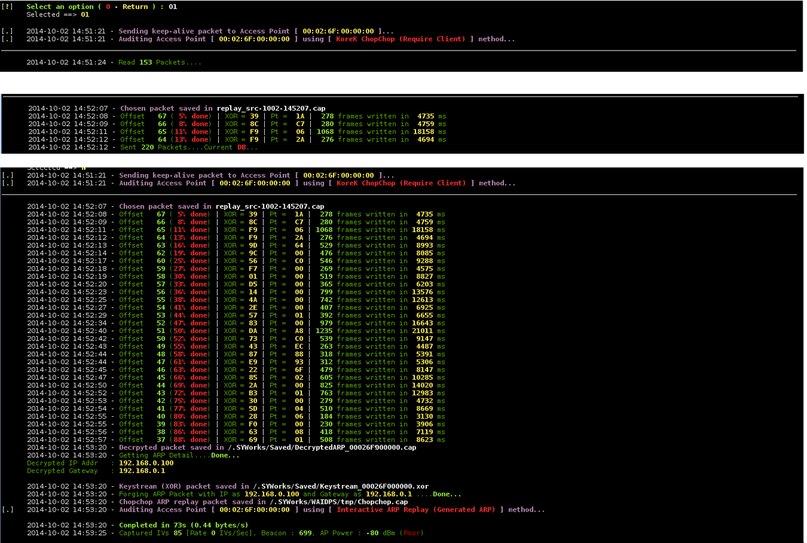

Фрагментация:

Фрагментация воспроизведение:

Chopchop:

Chopchop воспроизведение:

Chopchop выбор:

3vilTwinAttacker

Домашняя страница: https://github.com/P0cL4bs/3vilTwinAttacker

Этот инструмент создаёт мошенническую точку доступа Wi-Fi, якобы для обеспечения беспроводных услуг Интернет, а на самом деле следящую за трафиком.

Программные зависимости:

- Рекомендуется использовать на Kali linux.

- Ettercap.

- Sslstrip.

- Airbase-ng включённая в aircrack-ng.

- DHCP.

- Nmap.

Установка и запуск 3vilTwinAttacker

cd ~/opt

git clone https://github.com/P0cL4bs/3vilTwinAttacker

cd 3vilTwinAttacker

chmod +x install.sh

./install.sh --install

Запускаем

python 3vilTwin-Attacker.py

Или так (на Kali Linux):

python /usr/share/3vilTwinAttacker/3vilTwin-Attacker.py

[установка DHCP в Debian и производные]

Ubuntu

$ sudo apt-get install isc-dhcp-server

Kali linux

apt-get install isc-dhcp-server

[установка DHCP в redhat и производные]

Fedora

$ sudo yum install dhcp

linset

Домашняя страница: https://github.com/vk496/linset

linset — это Баш скрипт атаки методом "злой двойник" (Evil Twin Attack).

Установка и запуск linset

У этой программы есть ряд зависимостей. Часть необходимых для неё компонентов уже присутствуют в Kali Linux (либо вы ставили их для других программ). Но часть необходимо предварительно установить. Для Кали это следующие пакеты:

apt-get install isc-dhcp-server lighttpd macchanger php5-cgi macchanger-gtk

На других дистрибутивах может возникнуть необходимость установить дополнительные программы. linset при запуске сама проверит, что установлено, а что нет и выведет соответствующий список.

Далее как обычно:

cd ~/opt

git clone https://github.com/vk496/linset

cd linset

chmod +x linset ./linset

Как работает linset

- Сканирует сети

- Выбирает сеть

- Захватывает рукопожатие (можно использовать без рукопожатия)

- Мы можем выбрать один из нескольких веб-интерфейсов

- Делается фальшивая ТД, подражающая оригиналу

- На фальшивой ТД создаётся DHCP сервер

- Создаётся DNS сервер для перенаправления всех запросов на Хост

- Запускается веб-сервер с выбранным интерфейсом

- Запускается механизм проверки валидность паролей, которые были введены

- Деаутентификация всех пользователей сети, в надежде, что кто-то подключится к фальшивой ТД

- Атака прекратиться, как только проверка выявит правильны пароль