СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ

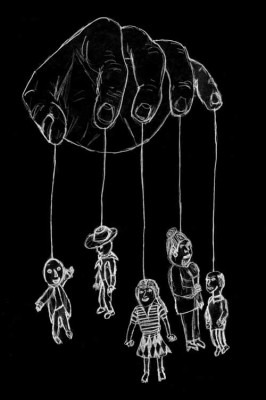

Неважно, какой вид технологии используется и насколько он дорог — пока есть человеческий фактор, система уязвима.

Социальная инженерия — совокупность приёмов, методов и технологий создания такого пространства, условий и обстоятельств, которые максимально эффективно приводят к конкретному необходимому результату, с использованием социологии и психологии. Основной целью социальной инженерии является получение доступа к конфиденциальной информации, паролям, банковским данным и другим защищенным системам. Хотя термин социальной инженерии появился не так давно, сам метод получения информации таким способом используется довольно долго. Сотрудники ЦРУ и КГБ, которые хотят заполучить некоторую государственную тайну, политики и кандидаты в депутаты, да и мы сами, при желании получить что-либо, часто даже не понимая этого, используем методы социальной инженерии.

Зачастую социальную инженерию рассматривают как незаконный метод получения информации, однако это не совсем так. Если рассматривать современную профессиональную социальную инженерию, то область её применения вполне законна — например, она помогает достичь изначально недостижимый результат, или «программировать» для совершения позитивных и полезных действий конкретного человека или группу людей. Конечно, сегодня социальную инженерию зачастую используют в интернете для получения закрытой информации или информации, которая представляет большую ценность. Но современные соц-инженеры используют свои навыки для повышения результатов в бизнесе и жизни.

Все техники социальной инженерии основаны на когнитивных искажениях. Эти ошибки в поведении используются социальными инженерами для создания атак, направленных на получение конфиденциальной информации, часто с согласия жертвы.

Итак, социальная инженерия может использоваться и для сбора данных о цели («Привет! У меня был телефон 4-го отдела, но я забыл»), и для получения закрытой информации («Ага, спасибо. Вот ещё что, мне кажется, это подозрительный клиент. Подскажешь номер его карты, которой он расплачивался последний раз?»), прямого получения доступа к системе: «Так, что именно вы вводите сейчас? По буквам, пожалуйста. Семь-эс как доллар-процент-дэ-тэ большую...»). И даже для получения вещей, которые иначе достать невозможно. Например — если компьютер физически отключен от сети, «обработанный» человек сможет подключить его.

Основная модель соц.инженерии

Итак, социальная инженерия может использоваться и для сбора данных о цели («Привет! У меня был телефон 4-го отдела, но я забыл»), и для получения закрытой информации («Ага, спасибо. Вот ещё что, мне кажется, это подозрительный клиент. Подскажешь номер его карты, которой он расплачивался последний раз?»), прямого получения доступа к системе: «Так, что именно вы вводите сейчас? По буквам, пожалуйста. Семь-эс как доллар-процент-дэ-тэ большую...»). И даже для получения вещей, которые иначе достать невозможно. Например — если компьютер физически отключен от сети, «обработанный» человек сможет подключить его.

Предполагается, что каждый сотрудник имеет свой уровень компетентности в вопросах безопасности и свой уровень доступа. Линейные сотрудники (например, девушки с рецепшна) не имеют доступа к критичной информации, то есть даже захват их аккаунтов и получение всех известных им данных не нанесёт компании серьёзного урона. Но их данные могут использоваться для перехода на следующую ступень уже внутри защищённой зоны. Например, вы можете получить имена сотрудников и позвонить уровнем выше, представившись одним из них. При этом можно играть в авторитета, а можно просто задать пару невинных вопросов и получить кусочек мозаики. Или же продвинуться дальше, к следующему более знающему сотруднику, используя тот факт, что в команде принято помогать друг другу, а не включать паранойю на вопросы о ряде важных данных. Даже при наличии жесткой инструкции есть шансы, что эмоции всегда перевесят. В топике про подготовку к хакерскому турниру была задача про девушку на респшене, случайно отлучившуюся на 30 секунд. Что бы вы успели сделать за это время? Поставить что-то на её машину? Нет, не хватит времени или прав юзера. Украсть документы со стола или отправить себе все письма? Не лучшая идея, вас заметят. Даже просто сесть за её компьютер — уже опасно из-за возможной скрыто смонтированной камеры в офисе. Лучшие ответы лежали в плоскости социального взаимодействия: наклеить стикер с номером техподдержки, пригласить её на свидание и так далее. За свидание не судят, зато оно даст вам кучу данных про иерархию в компании и личные дела сотрудников.

Не верите? Представьте ситуацию, когда злоумышленник звонит одной и той же девушке из колл-центра несколько раз в неделю в течение месяца. Он представляется сотрудником, приносит море позитива, живо разговаривает, уточняет какие-то открытые мелочи, иногда просит мелкой помощи. Чёткую авторизацию заменяет тот факт, что человек звонит часто. Десять, двадцать, если надо — тридцать раз. До тех пор, пока не становится одним из явлений жизни. Он свой, ведь он в курсе разных мелочей работы компании и звонит постоянно. На 31-й раз атакующий опять делает мелкую просьбу, но на этот раз касающуюся важных данных. И если надо, приводит логичное и правдоподобное обоснование, почему это требуется, и в какой он беде. Конечно же, нормальный человек ему поможет.

Итак, возвращаясь к ликбезу. Прочитайте «Искусство обмана» (вам точно понравятся конкретные диалоги оттуда), главу про социнженерию из книги Дениса Ферии с пафосным названием «Секреты супер хакера», серьёзную «Психологию влияния», а для начала — статью на Вики с описанием основных методик. Если у вас нет мощного отдела безопасности, после прочтения предупредите руководителя и проведите простой пентест. Скорее всего вы узнаете много нового о человеческой доверчивости.

Обратная социальная инженерия

Самое слабое звено защиты любой системы - сами пользователи

Общая модель атаки точно такая же: вы получаете данные, которыми пользователи готовы поделиться. Но в отличии от классических методов «лесенки», здесь пользователь сам говорит что нужно. Это эффективная трёхходовка: вы подстраиваете неприятность пользователю, обеспечиваете контакт с собой, затем проводите атаку. Пример — приходите в охраняемый периметр как уборщик, заменяете номер техподдержки в распечатке на стене на свой, а затем устраиваете мелкую неполадку. Уже через день вам звонит расстроенный пользователь, готовый поделиться всеми своими знаниями с компетентным специалистом. Ваша авторизация проблем не вызывает — ведь человек сам знает, кому и зачем он звонит.

А теперь реальные примеры атак психологическими методами

"Не в службу, а в дружбу"

В 2007 году одна из самых дорогих систем безопасности в мире была взломана. Без насилия, без оружия, без электронных устройств. Человек забрал из бельгийского банка ABN AMRO алмазов на 28 миллионов $ своим обаянием.

Мошенник Карлос Гектор Фломенбаум, человек с аргентинским паспортом, украденным в Израиле, завоевал доверие сотрудников банка ещё за год до инцидента. Выдавал себя за бизнесмена, дарил шоколадки. Однажды сотрудники предоставили ему доступ к секретному хранилищу драгоценных камней, оценённых в 120 000 каратов. Позже это дело признали одним из самых громких грабежей.

"Просто попроси"

В 2015 году у компании The Ubiquiti Networks украли 40 миллионов $. Никто не взламывал операционные системы. Никто не крал данные. Правила безопасности нарушили сами сотрудники.

Мошенники прислали электронное письмо от имени топ-менеджера компании. Они просто попросили, чтобы финансисты перевели большую сумму денег на указанный банковский счёт. Этот метод социальной инженерии играет на слабостях человека. Например, стремлении услужить начальству.

Психологи проводили эксперимент (подробнее в книге Роберта Чалдини «Психология влияния», 2009). От лица главного врача они звонили медсестрам, отдавая распоряжение ввести смертельную дозу вещества пациенту. Конечно, медсестры знали, что они делают, но в 95% случаев выполняли команду (на входе в палату её останавливали авторы исследования). При этом личность врача они никак не пытались подтвердить. Почему медсестры делали это? Послушание авторитету. То же случилось в истории The Ubiquiti.

"Фраза, которая потрясла Уолл-стрит"

В апреле 2013 года в профиле Twitter информационного агентства The Associated Press появился поддельный твит, интересно не так ли?...

На этих новостях обвалились биржевые индексы. Ситуация восстановилась, когда Белый дом опроверг сообщение.

Ответственность за взлом аккаунта взяла на себя Сирийская Электронная армия. Сообщалось также, что до этого хакеры от имени одного из сотрудников AP рассылали «коллегам» письмо с просьбой перейти по очень важной ссылке. Там у пользователя просили авторизоваться, введя логин и пароль. Так злоумышленники хотели получить данные личных аккаунтов сотрудников редакции.

Данная ситуация показывает уязвимость перед подобными кибератаками. Сегодня это The Associated Press, а завтра может быть любая другая компания, от лица которой могут разослать вирусные сообщения, порочащие репутацию.

Немало прецедентов краж методами социальной инженерии и в России. В 2016 году такими схемами с карт россиян было украдено 650 миллионов рублей. Это, по данным ИА «Известия», на 15% меньше, чем в 2015 году. Но к концу 2017 года, по прогнозам, эта цифра подскочит до 750 миллионов рублей.

Преступники разрабатывают новые схемы, — представляются налоговыми инспекторами и вымогают деньги для «погашения долга», или представляются сотрудниками банка и требуют пин-коды.

Никакие обычные средства защиты (антивирусы, файрволлы) не помогут спасти от таких атак. Важно создать различные варианты политики безопасности, обучить пользователей, определить правила пользования девайсами внутри компании. А также создать систему оповещения о возможности угрозы, назначить ответственных за техподдержку и организовать двойную проверку.

Известные социальные инженеры

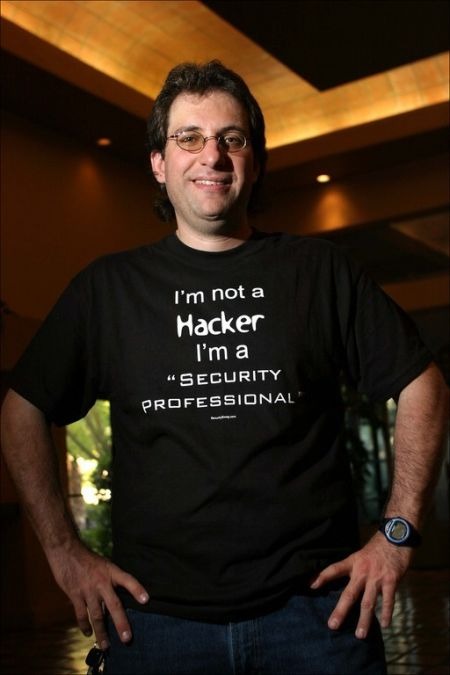

Кевин Митник

Одним из самых знаменитых социальных инженеров в истории является Кевин Митник. Будучи всемирно известным компьютерным хакером и консультантом по безопасности, Митник также является автором многочисленных книг по компьютерной безопасности, посвященным, в основном, социальной инженерии и методам психологического воздействия на человека. В 2001 году вышла книга «Искусство обмана» под его авторством, повествующая о реальных историях применения социальной инженерии. Кевин Митник утверждает, что намного проще получить пароль путём обмана, нежели пытаться взломать систему безопасности.

Братья Бадир

Несмотря на то, что братья Бадир, Мушид и Шади Бадир, были слепыми от рождения, они сумели реализовать несколько крупных схем мошенничества в Израиле в 1990-х, использовав социальную инженерию и подделку голоса. В телеинтервью они сказали: «Полностью от сетевых атак застрахован лишь тот, кто не пользуется телефоном, электричеством и ноутбуком». Братья уже побывали в тюрьме за то, что им удалось услышать и расшифровать секретные интерференционные тоны провайдеров телефонной связи. Они подолгу звонили за границу за чужой счет, перепрограммировав интерференционными тонами компьютеры провайдеров сотовой связи.

Архангел

Знаменитый компьютерный хакер и консультант по безопасности в известном англоязычном интернет-журнале «Phrack Magazine», Архангел продемонстрировал возможности техник социальной инженерии, за короткое время получив пароли от огромного количества различных систем, обманув несколько сотен жертв.

Другие

Менее известными социальными инженерами являются Фрэнк Абигнейл, Дэвид Бэннон, Питер Фостер и Стивен Джей Рассел.