Пятиминутный кейс по OSINT

SafetyИтак, запилю маленький гайд пятиминутку по OSINT.

Кейс - потребовалось найти коммерческую подписку на правила для IDS системы Suricata.

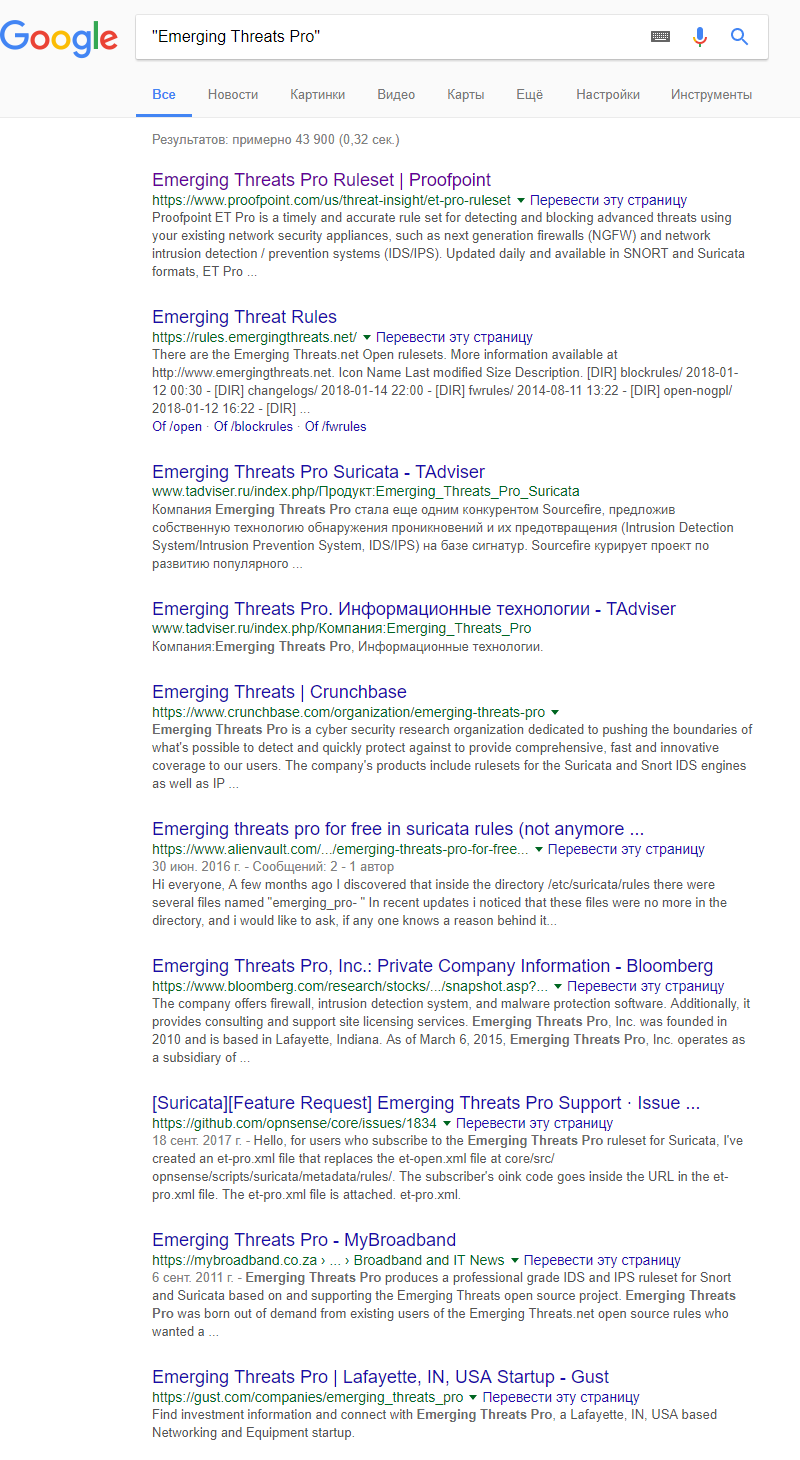

Подписка платная и в открытом доступе ничего нет, ок, тогда погуглим по прямому запросу "Emerging Threats Pro":

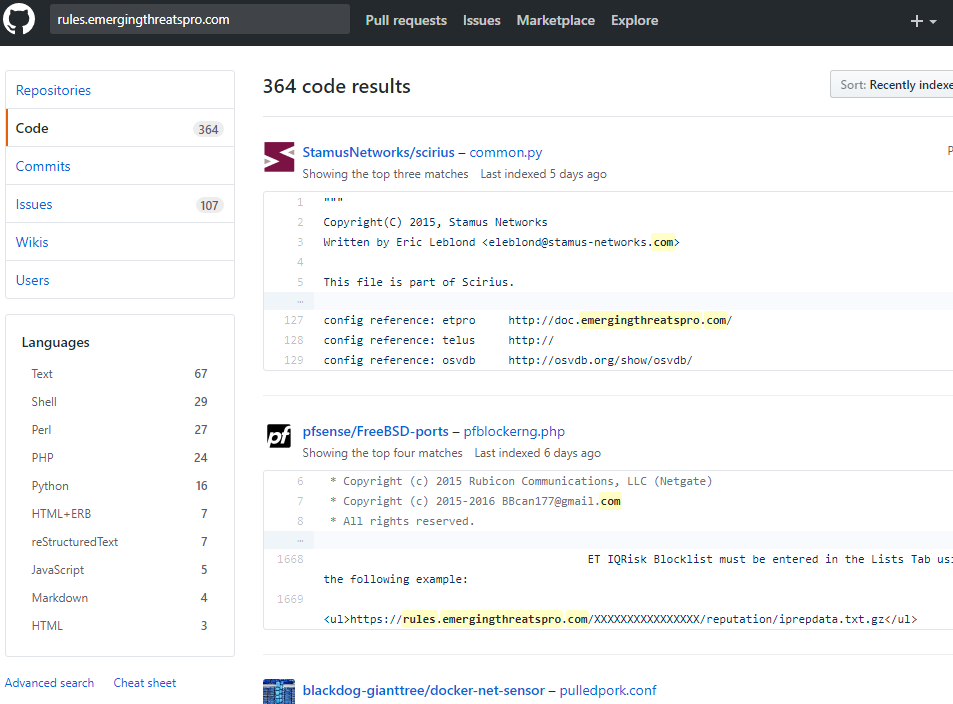

находим https://github.com/opnsense/core/issues/1834 :

там мы находим ссылку из которой видим, что коммерческий фид можно загрузить с домена rules.emergingthreatspro.com если есть приватный ключ - %%etpro.oinkcode%%, теперь забьём в поиск гитхаба домен rules.emergingthreatspro.com

промотаем несколько десятков страниц и найдём с пол десятка приватных ключей как в этом скрипте

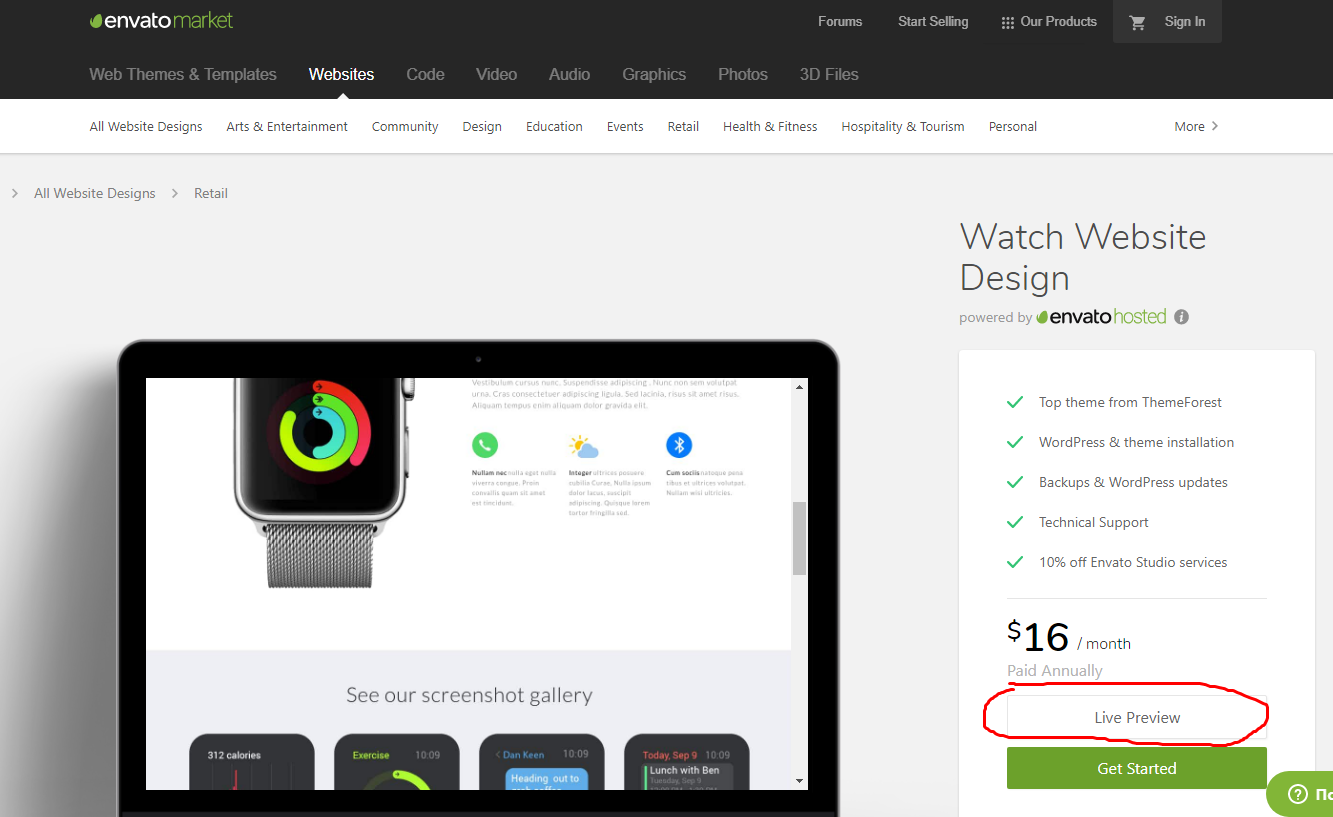

Таким образом можно искать не только ключи, но и почти весь популярный цифровой контент на гитхабе, например если нужен шаблон с сайта https://codecanyon.net - открываем демку шаблона,

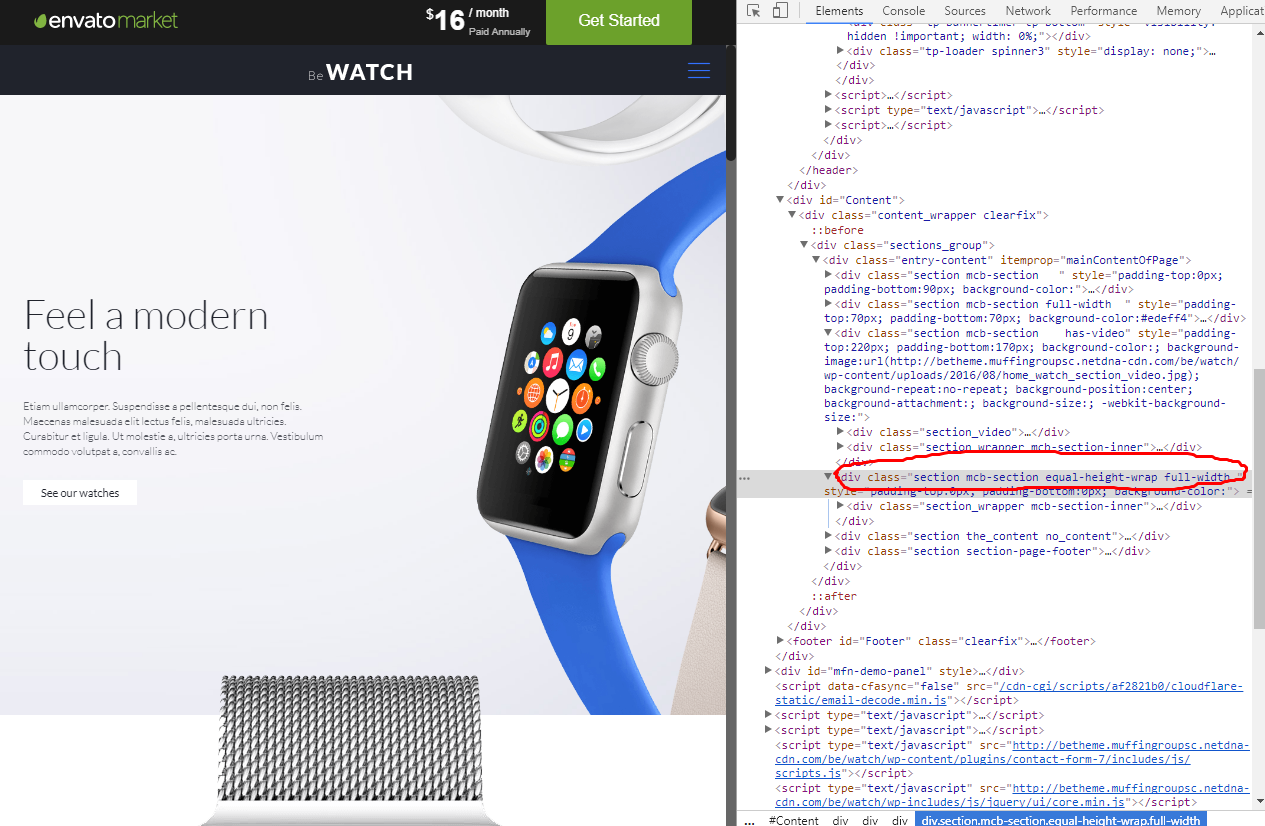

лезем в HTML код демки, выцепляем id или class какого-нибудь элемента с уникальным назвыанием,

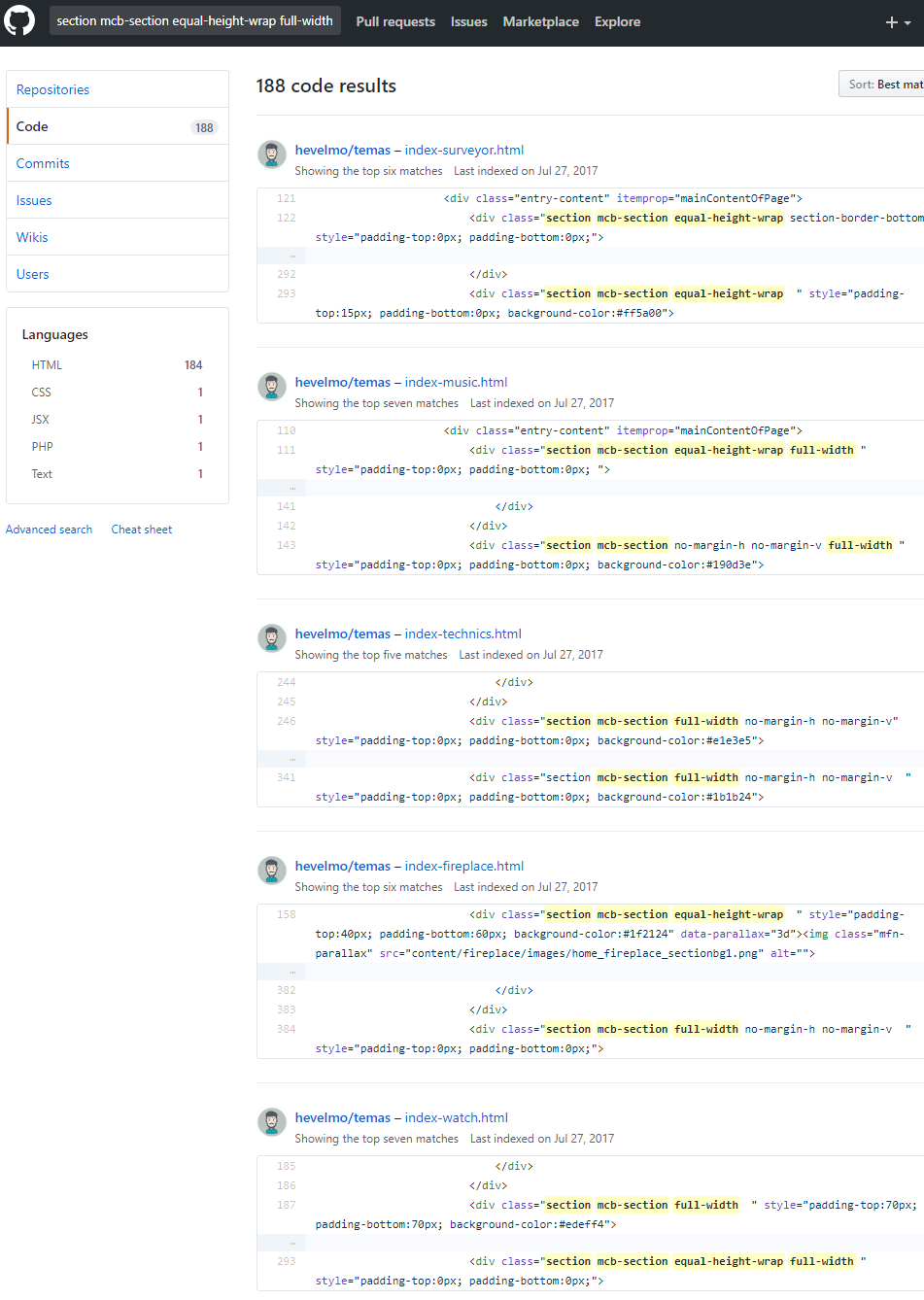

и в поиск гитхаба, листаем страницы и находим:

конкретно в нашем случае сайт про часы, тут мы видим index-watch, скачиваем, я скачал весь репозиторий тем, находим наш index-watch.html, открываем:

То что нужно! Данный шаблон был сделан группой BeTheme, в найденном репозитории имеются множество готовых сайтов от них. Таким-же образом ищем плагины для wordpress/joomla/drupal/(иной опесорсный движок), коммерческие скрипты, кусок кода которых засветился в видео демке, поддомены атакуемого сайта, приватные ссылки, никнеймыб e-mail-ы админов различных ресурсов и прочую интересную инфу.