Поддомен (Субдомен). Что это и как его искать

@webwareПриветствую читателя, эта тема создана для перечисления нескольких способов поиска поддоменов. Вы можете спросить: зачем нужны нам эти Поддомены? А я отвечу: для увеличения шансов на проникновения в тот, или иной веб ресурс.

Немножко теории, и википедии.

Что такое этот поддомен? Поддомен (Субдомен) -- это домен, который входит в состав домена более высокого уровня.

Максимальное количество уровней поддоменов -- 127, и каждый из них может содержать 63 символа, пока общая длина доменного имени не достигнет длины в 255 символов.

Перечисление поддоменов -- это процесс поиска поддоменов, для одного или нескольких доменов. Это неотъемлемая часть этапа разведки.

- Перечисление поддоменов может выявить множество доменов / поддоменов, которые входят в сферу оценки безопасности, что в свою очередь, увеличивает вероятность обнаружения уязвимостей.

- Поиск приложений, работающих на скрытых, забытых поддоменах, может привести к обнаружению критических уязвимостей.

- Часто найденные уязвимости присутствуют в разных доменах / приложениях той же организаци

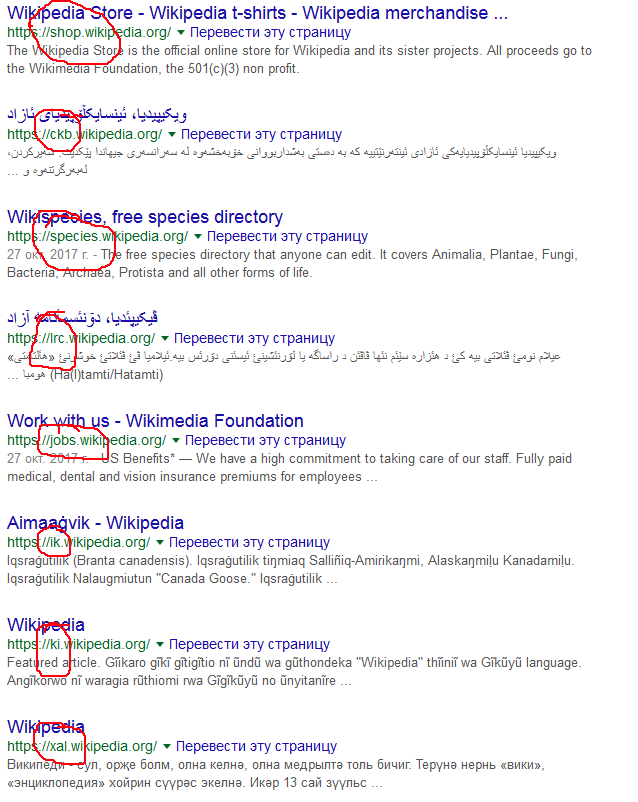

Метод 1: Googke dork -- метод который не требует установления ничего и никуда, просто забить в поисковик любого браузера, любой Операционной Системы, и вы получите результат.

site:wikipedia.org

Если вам этого будет мало, или вовсе не получите желаемого, можно воспользоваться этим:

site:*.wikipedia.org

или сузить круг поиска добавив что вы хотите найти

site:wikipedia.org -www -jobs -forum -store

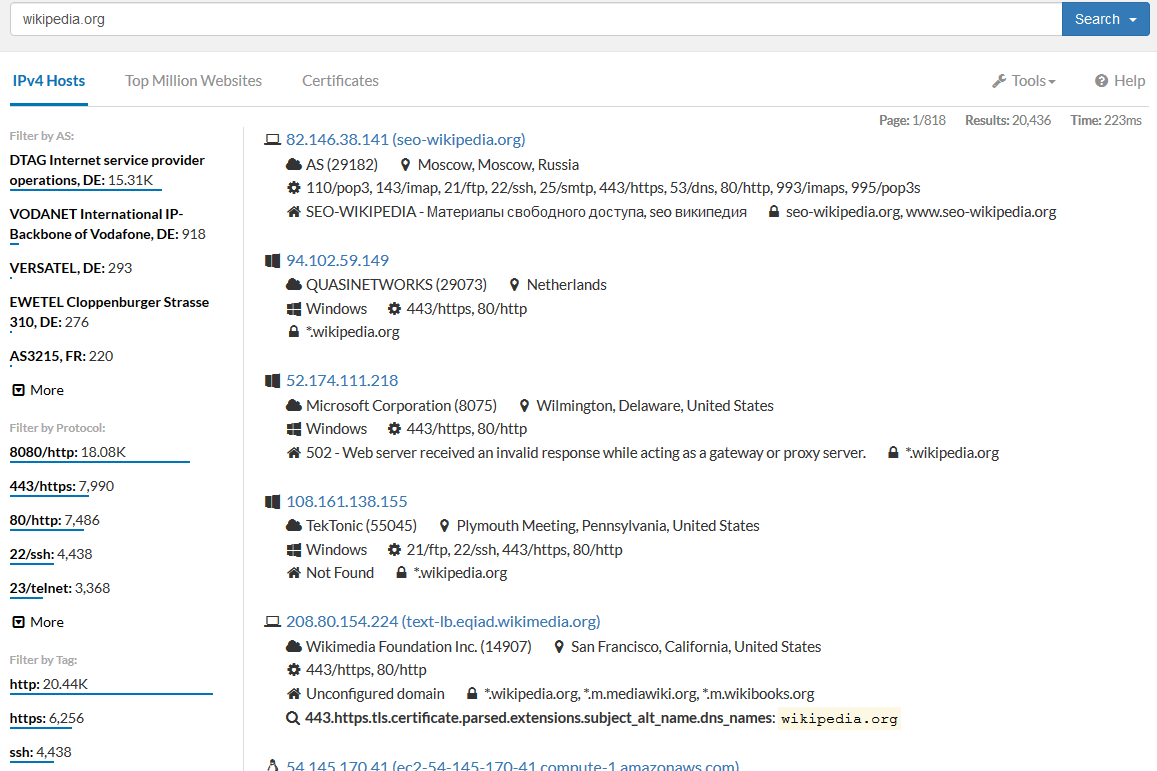

Метод 2: censys.io -- вбил домен, получил кучу информации.

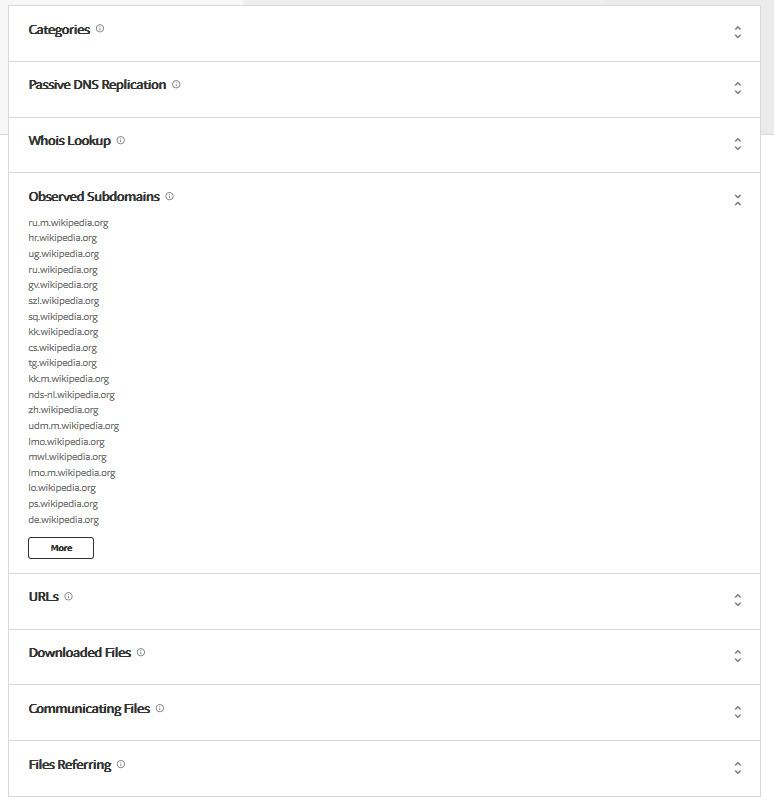

Метод 3: Virus Total -- VT запускает собственную службу пассивной репликации DNS, созданную путем хранения разрешений DNS, выполняемых при посещении URL-адресов, представленных пользователями. Чтобы получить информацию о домене, вам просто нужно указать доменное имя в строке поиска(тут много интересной информации)

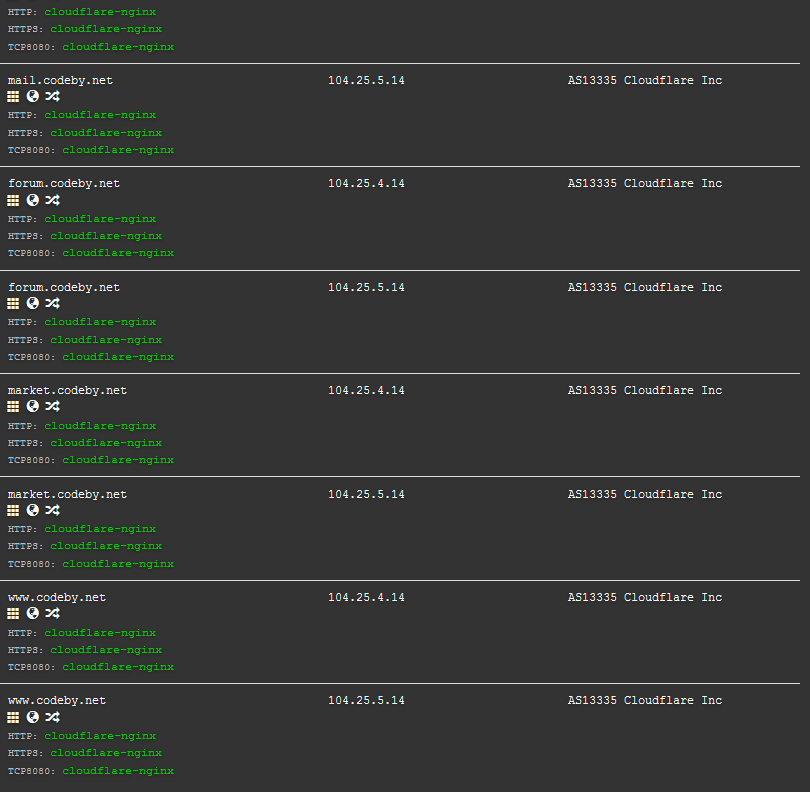

Метод 4: DNSdumpster -- инструмент о котором нужно знать, т.к. он может найти потенциально большое количество поддоменов для данного домена

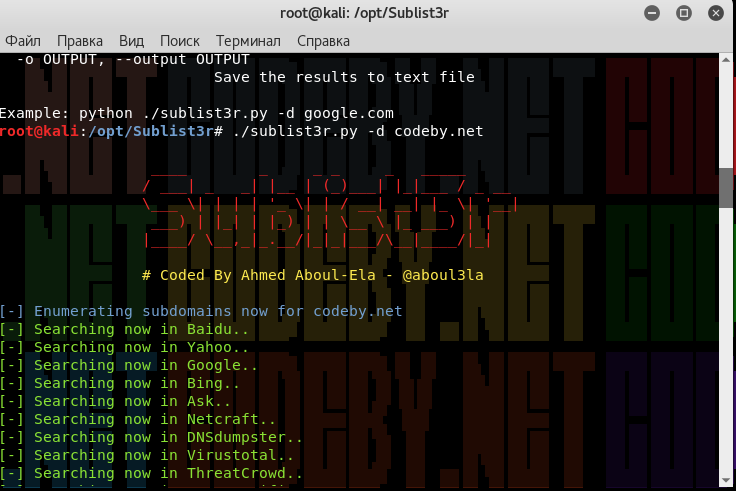

Метод 5: Sublist3r -- Автоматический скрит, вам стоит только задать сайт для поиска. Качаем, устанавливаем, и пользуемся. Данный скрипт ищет в (Google, Yahoo, Bing, Baidu и Ask). Sublist3r также перечисляет поддомены с использованием Netcraft, Virustotal, ThreatCrowd, DNSdumpster и ReverseDNS.

https://github.com/aboul3la/Sublist3r sudo pip install -r requirements.txt sudo apt-get install python-requests python-dnspython python-argparse chmod +x sublist3r.py ./sublist3r.py -h ./sublist3r.py -d example.com

Метод 6: Прозрачность сертификата (CT) -- это проект, в соответствии с которым центр сертификации (CA) должен публиковать каждый сертификат SSL / TLS, который они выдают, в общедоступный журнал. Сертификат SSL / TLS обычно содержит имена доменов, имена поддоменов и адреса электронной почты. Это делает их сокровищницей информации для злоумышленников.

Самый простой способ поиска сертификатов, выданных для домена, - использовать поисковые системы, которые собирают журналы CT, и давайте искать их через них. https://crt.sh/

https://developers.facebook.com/tools/ct/

https://google.com/transparencyreport/https/ct/

Скрипты для упрощения поиска по сертификатам:

https://github.com/appsecco/bugcrowd-levelup-subdomain-enumeration

Примечание! Недостатком использования CT для перечисления поддоменов является то, что имена доменов, найденные в журналах CT, могут больше не существовать. Вы можете использовать такие инструменты, как massdns, в сочетании с журналами CT для быстрого определения разрешимых доменных имен.

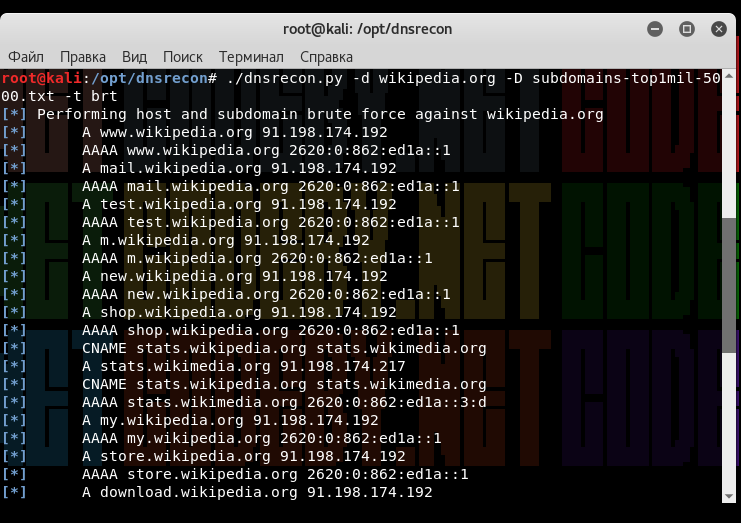

Метод 7: DNSRecon - это мощный инструмент перечисления DNS, одна из его функций - провести переборку поддоменов на основе словаря, используя предварительно определенный список слов. Перечисление на основе словарей - это еще один метод поиска поддоменов с родовыми именами.

git clone https://github.com/darkoperator/dnsrecon cd dnsrecon pip install -r requirements.txt ./dnsrecon.py -d site.com -D subdomains-top1mil-5000.txt -t brt

Метод 8: Перспективное сканирование -- еще один интересный метод определения поддоменов. В этом методе мы идентифицируем новые поддомены, используя перестановки, изменения и мутации уже известных доменов / поддоменов.

git clone https://github.com/infosec-au/altdns cd altdns pip install -r requirements.txt ./altdns.py -i subdomains.txt -o data_output -w words.txt -r -s results_output.txt

Метод 9: Передача зоны -- это тип транзакции DNS, когда DNS-сервер передает копию полного или части своего файла зоны на другой DNS-сервер. Если передача зон не настроена надежно, любой может инициировать передачу зоны против сервера имен и получить копию файла зоны. По дизайну файл зоны содержит много информации о зоне и хостах, которые находятся в зоне.(Не до конца разобралась с этим методом)

Спасибо за внимание и до новых встреч.