Metasploit

https://t.me/itgramm

Metasploit изначально был создан H. D Moore в 2003 году, пока 21 октября 2009 года он не был приобретен и продолжен Rapid7. Metasploit-framework полностью написан на Ruby и является стандартным пакетом, установленным в системе Kali Linux (а также почти во всех Тестирование проникновения ОС, наверное). Это любимый набор хакеров или тестировщиков проникновения для исследования уязвимостей безопасности, разработки и выполнения эксплойтов для целей и других разработок безопасности.

Metasploit позволяет пользователям создавать (или разрабатывать) свой собственный код эксплойта, но не беспокойтесь, если вы не знаете, как кодить, у Metasploit так много модулей, и они постоянно обновляются. В настоящее время Metasploit имеет более 1600 эксплойтов и 500 полезных нагрузок. Простой способ понять, что такое эксплойты и полезные нагрузки, - это, в основном, способ, которым злоумышленник доставляет полезную нагрузку через дыру в целевой системе. Как только злоумышленник запускает эксплойт, который содержит полезную нагрузку для уязвимой цели, затем полезная нагрузка развертывается (полезная нагрузка, используемая для обратного соединения с атакующим для получения удаленного доступа к целевой системе), на этом этапе эксплойт завершается и становится неактуальным.

Версии

Сегодня Metasploit распространяется в четырех версиях:

- Framework — базовая версия с консольным интерфейсом;

- Community — бесплатная версия, включающая дополнительно веб-интерфейс и часть функционала из коммерческих версий;

- Express — для коммерческих пользователей, включает функционал, позволяющий упростить проведение базовых аудитов и формирование отчетности по ним;

- Pro — самая продвинутая версия, предоставляет расширенные возможности для проведения атак, позволяет формировать цепочки задач для аудита, составлять подробную отчетность и многое другое.

Помимо веб-интерфейса, доступного в версиях Community, Express и Pro, существуют такие проекты, как Armitage и Cobalt strike , предоставляющие дружелюбный и интуитивно понятный GUI-интерфейс для фреймворка.

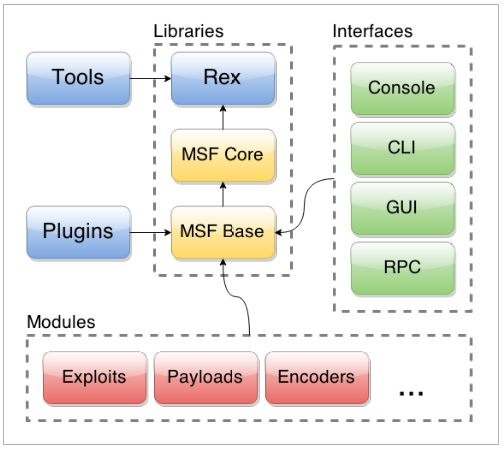

Структура фремворка

«Сердце» Metasploit — библиотека Rex. Она требуется для операций общего назначения: работы с сокетами, протоколами, форматирования текста, работы с кодировками и подобных. На ней базируется библиотека MSF Core, которая предоставляет базовый функционал и «низкоуровневый» API. Его использует библиотека MSF Base, которая, в свою очередь, предоставляет API для плагинов, интерфейса пользователя (как консольного, так и графического), а также подключаемых модулей.

Все модули делятся на несколько типов, в зависимости от предоставляемой функциональности:

- Exploit — код, эксплуатирующий определенную уязвимость на целевой системе (например, переполнение стека)

- Payload — код, который запускается на целевой системе после того, как отработал эксплойт (устанавливает соединение, выполняет шелл-скрипт и прочее)

- Post — код, который запускается на системе после успешного проникновения (например, собирает пароли, скачивает файлы)

- Encoder — инструменты для обфускации модулей с целью маскировки от антивирусов

- NOP — генераторы NOP’ов. Это ассемблерная инструкция, которая не производит никаких действий. Используется, чтобы заполнять пустоту в исполняемых файлах, для подгонки под необходимый размер

- Auxiliary — модули для сканирования сети, анализа трафика и так далее.

Общие команды MSFCONSOLE

Несмотря на наличие графических интерфейсов, самым распространенным способом работы с Metasploit по-прежнему остается консольный интерфейс msfconsole.

Рассмотрим основные команды:

- use — выбрать определенный модуль для работы с ним;

- back — операция, обратная use: перестать работать с выбранным модулем и вернуться назад;

- show — вывести список модулей определенного типа;

- set— установить значение определенному объекту;

- run — запустить вспомогательный модуль после того, как были установлены необходимые опции;

- info — вывести информацию о модуле;

- search — найти определенный модуль;

- check — проверить, подвержена ли целевая система уязвимости;

- sessions — вывести список доступных сессий.

Как научиться метасплоиту

Многие бесплатные и дешевые ресурсы доступны для изучения Metasploit. Для многих лучше всего начать с загрузки и установки Kali Linux вместе с уязвимой виртуальной машиной (ВМ) для целевой практики. (Не изучайте Metasploit, направляя его на чужие сети без их разрешения. Это было бы незаконно.)

Сотрудники Offensive Security, которые поддерживают Kali и проводят сертификацию OSCP, также предлагают Metasploit Unleashed - бесплатный учебный курс, который требует только пожертвования голодным детям в Африке взамен. Книга No Starch Metasploit также является незаменимым ресурсом, который, как и все книги No Starch Press, поставляется с электронной книгой без DRM.

Проект Metasploit предлагает подробную документацию, а его канал на YouTube - еще один хороший ресурс для начинающего тестера на проникновение .

Где скачать Metasploit

Metasploit поставляется как часть Kali Linux, но вы также можете скачать его отдельно на сайте Metasploit . Metasploit работает в системах * nix и Windows. Исходный код Metasploit Frameworkдоступен на GitHub.