Мануал по логам

Enot

Чтобы было с чем работать, необходимо сначала достать нужный материал, в нашем случае - это логи. Их можно добыть, купить, спиздить или получить бесплатно на какой-нибудь очередной раздаче, или просто от доброго человека (врядли).

Где же достать логи? Банда Енота проливает трафик (заказывает) на свои стилеры. На данный момент льём на Азор - стучит в среднем 90% (с отключенным грабером). Сколько $ было слито в очко, пока не нашли хорошего трафера... даже говорить страшно!

Я сам пользуюсь услугами вот этого парня - @ShowDI. Он продает билд Азора, сам подготавливает хостинг и домен, по итогу я забыл про эту вечную еботню с хостингами, установками и прочим говном. Просто плачу ему 20$ за ребилд и получаю новую панельку. Один пролив - один хост, один домен. Сейчас на этом софте я получаю самые хорошие результаты, а перепробовал я много, уж поверь. Пиши, что пришел от Енота и не тупи, пожалуйста, человек хоть и вежливый, но все же профессионал своего дела и не надо ему мозги ебать по пустякам.

Если тебе не хочется заморачиваться с поиском и настройкой софта, траферов и хостингов, то логи можно купить, однако, скажу откровенно - хорошие логи не продают... У нас начали появляться излишки, то, что мы не успеваем и не хотим отрабатывать, например eBay и PayPal. Из этих логов мы отрабатываем в основном только БА и Amazon, после чего готовы продавать их всем желающим, так что если тебя заинтересовало данное предложение, то обращайся к моему главному помощнику - Апельсину (вот его канал по продаже СС - @BestCC_Shop, теперь он же будет отвечать и за продажу логов).

Что понадобится?

Самый необходимый инструмент для работы с логами - это, безусловно, Linken Sphere. Конечно, можно заменить ее хорошо настроенным и подготовленным к работе с куками portable Google Chrome или Мозилой какой-нибудь, однако, лично я все же рекомендую Сферу, ибо она в разы удобнее, да и такую настройку делать на Хроме довольно тяжело, если не сказать, что вовсе нереально.

Понадобятся прокси или SSH, тут уже что тебе больше нравится, я привык к работе с носками и все делаю через них. VPN не использую, натягиваю прокси сразу на основу и все.

Иногда приходится пробить гео по IP, когда стилер не стянул данные по ZIP или городу КХ, чтобы подобрать носок поближе к жертве. Для этих целей я пользуюсь вот таким сервисом - быстро и удобно!

Также бывают случаи когда необходимо пробить дополнительную информацию о КХ, для этого я пользуюсь тремя разными сервисами (не нашел в одном, найдешь в другом):

Все они отлично вбиваются с любой СС, на которой есть бабки, я вбивал с одной карты все три сервиса и два из них до сих пор активны.

Для проверки настроек анонимности и подстройки системы под КХ я обычно использую вот это:

- Фейк-детектор от разработчиков Сферы

- Всем известный Хуер

- WebRTC Leak Test

Если у тебя куча логов и тебе надо чекнуть нужный тебе линк (запрос, например - eBay.com), то можешь воспользоваться специальными программами для поиска необходимой фразы в папках с текстовыми документами, по аналогии поиска в TotalCommander. Вот тут есть такой софт, а в 15-ом комментарии к теме твой друг Енот запостил софт которым сам пользуется.

Изучаем лог

Итак, допустим, что ты достал себе лог. Со стилера Азор он выглядит вот так:

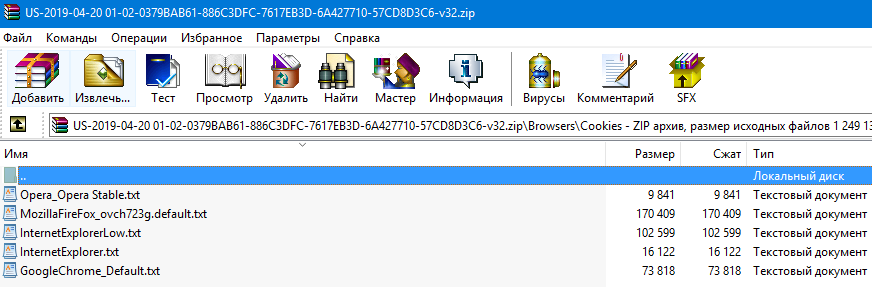

Это лог, полученный со стилера с выключенным грабером, то есть файлы с рабочего стола (или с любого другого места, с учетом настроек граба) отсутствуют. Бывает еще попадаются криптокошельки, это папка "Coins", но в данном логе ее тоже нет. В первую очередь нам интересны куки и пароли. Куки лежат в папке Browsers\Cookies:

Бывает такое, когда их много, то есть на каждом используемом браузере на компе жертвы - свои куки. Для этого в идеале необходимо настраивать систему по-разному, то есть менять UserAgent на необходимый браузер и подгружать те куки, под какой браузер ты подстроился.

Открой куки и поищи там свой линк (CTRL+F), если в куках нет упоминания amazon.com, то по данному запросу лог точно говняный и врядли подойдет для работы. Куки - это основа основ для успешной работы в нашем деле!

В корневой директории лежит файлик PasswordsList.txt в котором перечислены логины и пароли от всех сайтов, которые посещал КХ.

Первая строка - SOFT - это как раз тот самый браузер, с которого жертва заходила на данный ресурс, а последняя строка (UNKN) это название сессии. То есть, для того, чтобы зайти на Amazon или CapitalOne мы должны подгрузить куки вот из этого файла - MozillaFireFox_ovch723g.default.txt (см. скриншот выше).

Вторая строка в каждом блоке - HOST - это тот сайт к которому относится данная информация, то есть данные USER и PASS, надеюсь, что тут все ясно. Бывает такое, что поле с паролем пустое, или вообще все пароли пустые. Это не проблема софта и не проблема трафика, обычно это означает лишь то, что КХ просто не сохраняет пароли или пользуется различными утилитами для их очистки.

Обычно я всегда ищу в файле с паролями нужные линки и переношу их в начало файла, удаляю повторы, собираю все возможные пароли, компаную поудобнее и только потом работаю по логу. Всегда сразу найди доступы на все почты, которые фигурируют в необходимых тебе сервисах. Мой лог, подготовленный к работе обычно выглядит вот так:

Следующие важные для нас файлы в логе - это System.txt и IP.txt. В первом находится важная информация о системе КХ, такая как:

- Версия ОС

- Разрешение экрана

- Параметры видеокарты (очень любит PayPal)

- Локальное время

- Установленные программы (откуда можно понять какой UserAgent брать)

- И даже запущенные процессы на компьютере жертвы во время заражения.

Во втором файлике находится информация об IP жертвы, она понадобится нам для пробива геолокации, вставляй этот айпишник и получай подробную информацию в таком виде:

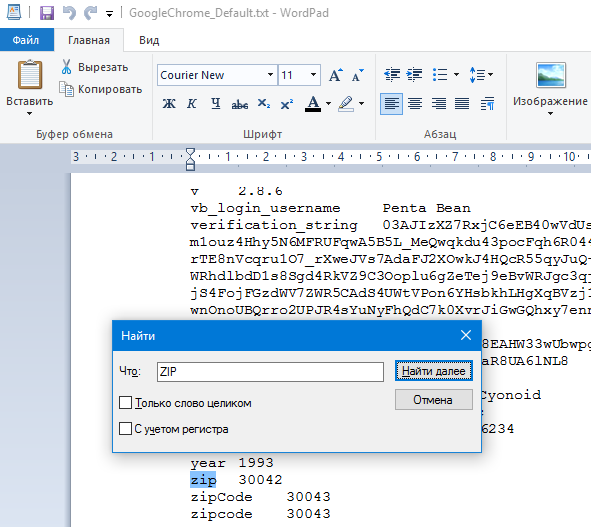

Теперь попробуем сверить эти данные с теми, что успел украсть стилер, идем в папку Browsers\AutoComplete (там тоже бывает несколько файлов, в зависимости от количества браузеров и профилей настроек) и открывай находящийся там файл.

Я ищу поиском по файлу такие слова как ZIP, Address или City. В моем случае по слову ZIP я нашел близкое значение к пробитому по IP:

Искать прокси я буду по этим данным, думаю что-то да найду. City в автокомплите был указан другой, а штат, естественно, совпал.

В этом файле можно найти много интересного, например ответы на секретный вопрос в каком-либо сервисе или даже CVV от кредитки, только вот разобраться во всем этом довольно тяжело, да и не всегда эти файлы бывают большие, так что это рандом.

Настройка системы

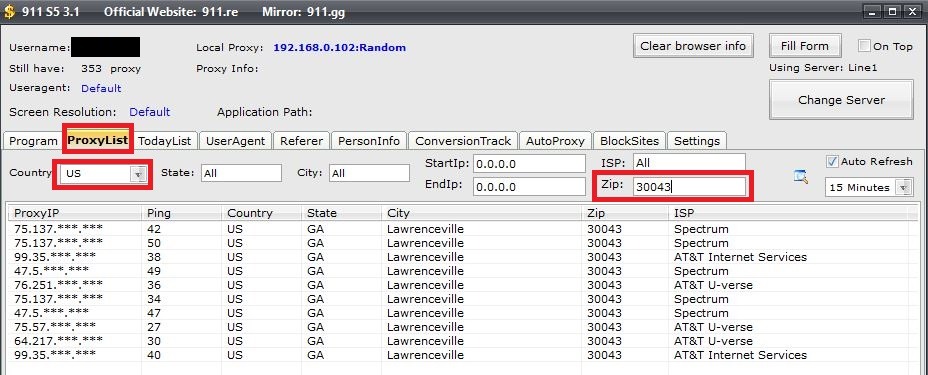

Начнем с прекрасного и ранее никому не известного сервиса прокси 911.re, после того, как многие недалекие люди (ебучие инфоцыганы) распиздели всему даркнету про него, мы получили падение качества материала, но все равно этот сервис лучший на сегодняшний день, да и цена просто смешная...

В отличии от большинства моих ебанутых "коллег", которые знают только ссылку на ресурс, но не умеют им пользоваться, я расскажу тебе подробную настройку этого клиента для работы со сферой. Итак, переходи по ссылке, выбирай тариф, качай приложение, распаковывай, устанавливай проксифаер (есть в папке с программой) и запускай!

Сделай все также как на скриншоте, эти настройки используются для работы со сферой, для других браузеров лучше всего ставить галочку на "Proxifier Standart Edition (More Stable)", впрочем, именно для этого и нужен проксифаер. Сразу предупреждаю, что в таком режиме 911 сама настроит проксифаер и поменяет кастомные настройки, так что при работе, например, с SSH тебе придется все менять руками.

Выбираем прокси для нашего КХ, мы знаем какой у него ZIP (смотри предыдущие скрины), так что подбираем под него, для этого переходи в 911 на вкладку ProxyList и делай так:

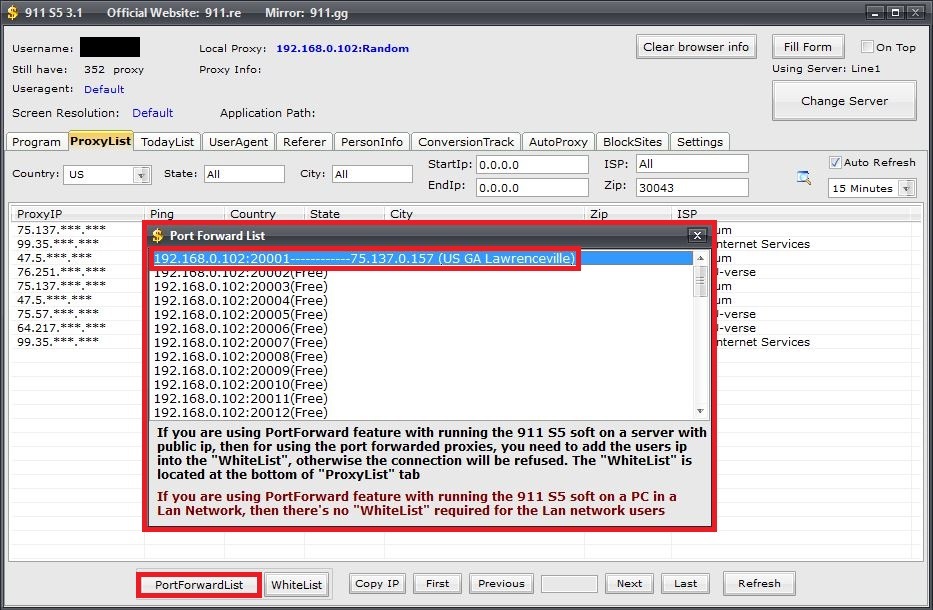

Чтобы подключить необходимый прокси необходимо кликнуть правой кнопкой мыши по записи и выбрать следующее:

После этого, выбранный носок будет отображаться вот здесь:

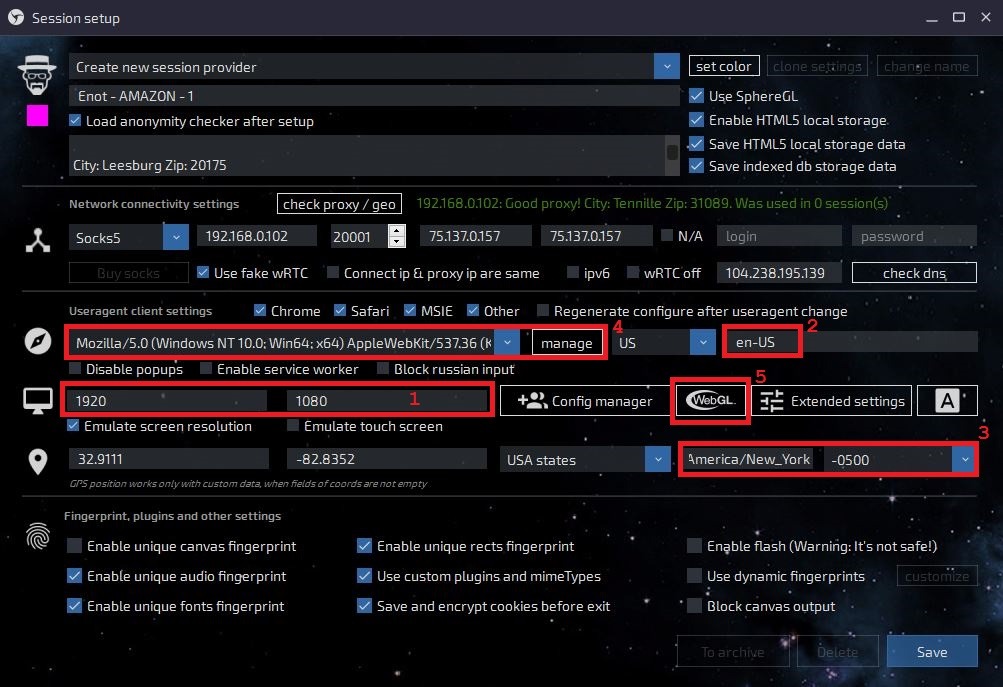

Переходим к настройкам Сферы, открывай браузер и создавай новую сессию, то есть нажимай на "+" на главном окне.

- Это название сессии, когда их будет много, то будет не удобно ориентироваться в созданных сессиях, так что называй так, чтобы мог понять что там и зачем;

- Берем IP и порт из 911, того самого окна, которое я сказал не закрывать, вписываешь значения в соответствющие поля;

- Проверяешь подключение к прокси, если все ОК, то справа от этой кнопки появится зеленая запись (см. скриншот);

- Копируешь IP, который появился после проверки прокси в соседнее окно - это wRTC, теперь он будет такой же как и IP;

- Вставляешь DNS под страну лога (в нашем случае USA), найти подходящий можно вот тут;

- Проверяешь DNS. Даже если все ОК, сессия все равно может не заработать, если видишь ошибку после запуска сессии, сначала пробуй сменить DNS на другой. Удачные всегда записывай и использую в последующей работе, чтобы не тратить на это время.

***

Следующее что нам надо сделать - это подстроить юзер агент и железки под КХ, используем для этих целей файл System.txt (помнишь я разбирал его в начале статьи?)

- Выставляем разрешение экрана - берем необходимые значения из файла настроек - System.txt;

- Раскладки клавиатуры и языки, можно скопировать из того же файла и вставить значение сюда;

- После чека прокси это поле автоматически изменится, сверяй эти данные с данными КХ;

- UserAgent - это запись является совокупностью данных ОС (версия, разрядность) и данных браузера. Ищем установленный на компьютере КХ браузер Хром:

В итоге мы имеем следующие данные: Windows 10.0 x64 Windows 10 Enterprise и браузер Google Chrome (73.0.3683.103). Берем любой UserAgent с 10-й 64-битной виндой и гуглом, например, вот такой:

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/60.0.3112.113 Safari/537.36

У нас другая версия браузера Хром, просто меняем его на нашу и получаем:

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/73.0.3683.103 Safari/537.36

Именно эту строчку нам надо добавить и выбрать как наш UserAgent.

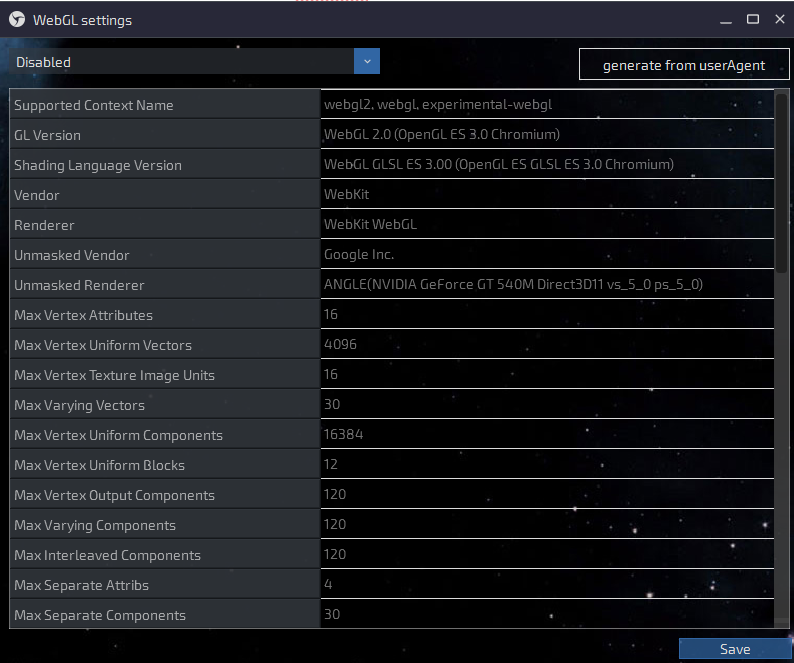

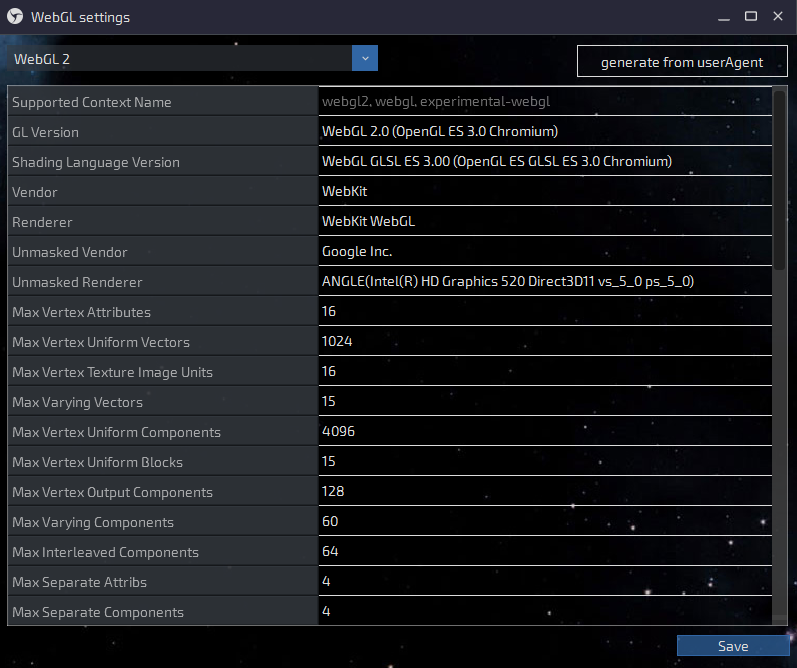

5-й пункт настроек - это WebGL, он заслуживает отдельного скриншота:

Жми на кнопку generate from userAgent, именно после того, как ты сделал все настройки до этого. Получишь что-то похожее на вот это:

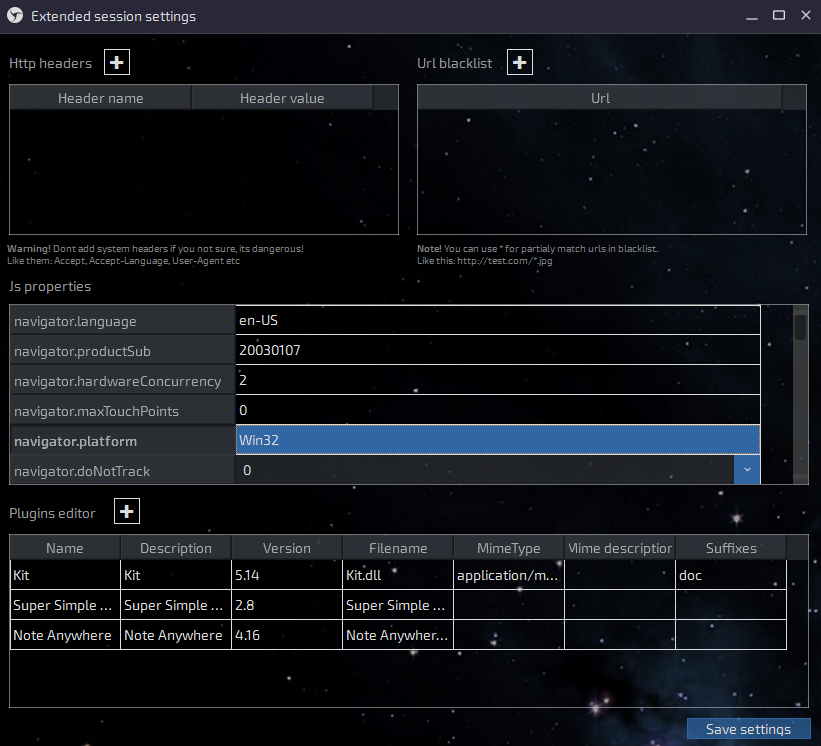

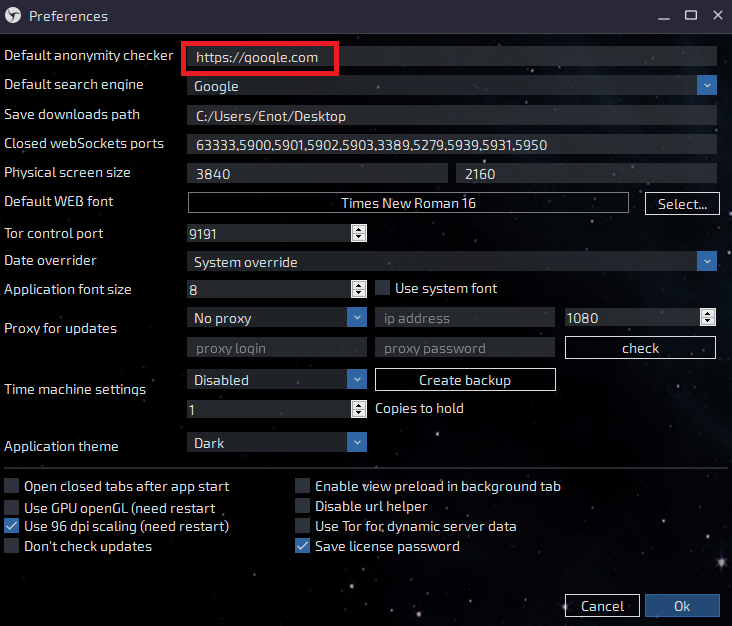

Осталось подправить пару параметров в дополнительных настройках (точнее проверить все ли там правильно), для этого переходи сюда:

И сразу же увидишь, возможно, первый из косяков - разрядность ОС, почему-то сфера не берет ее из нашего UserAgent:

Меняй руками на Win64 и листай до следующих параметров. Осторожно с колесиком мыши, если попадешь указателем на один из параметров, то можешь случайно сменить значение "true" на "false" - будь внимателен. Тебе необходимо разрешение экрана:

И еще:

Все совпало с нашими настройками, теперь мы готовы запускать созданную сессию и проверить работоспособность настроек. Но сначала необходимо заменить дефолтную страницу с Whoer.net на Google.com

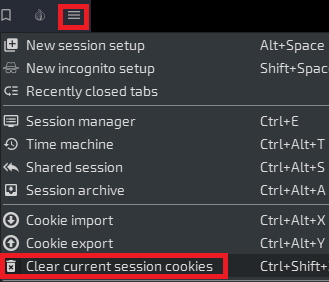

Теперь проверяй свою анонимность на Whoer.net, там должно быть все на 10/10, иначе надо искать проблему в настройках или дырявом носке и менять его. После того как ты все проверил и убедился на все 100%, что все ОК, почисти куки и загрузи куки с лога:

В новом окошке выбираешь свою сессию (одна из причин нормально называть сессии) и выбираешь файл с куками, если их несколько, то берешь тот, с каким браузером сейчас работаешь (под какой браузер настроил UserAgent). Куки лежат в папке Browsers\Cookies - смотри один из первых скриншотов в статье.

После жми на кнопку Import и сессия закроется, а сфера выдаст тебе сообщение об успешной загрузке куки, а также сообщит их количество. Теперь придется заново запустить сессию, нажав на соответствующую ячейку на главном окне. Именно поэтому мы заменили стартовую страницу с Хуера на Гугл, ибо нахуя тебе в куках КХ запись о Хуере? Правильно - ни к чему!

Работаем

Если все сделано как надо и куки свежие, то на главной странице google.com справа вверху у тебя будет иконка ЛК аккаунта КХ, если, конечно, у него есть почта и аккаут google.

Первым делом всегда начинай с почты. Читай последние письма, проверяй на уже созданные фильтры и смотри в папку trash, так можно определить был данный лог отработан или нет, а также увидеть, что с ним делали. Даже если попалась отработка, возможно твой запрос не тронут, ведь в почту ты попал - а это уже пол дела.

Ставь фильтры на те сервисы, которыми собираешься воспользоваться. Я обычно ставлю фильтры на совпадение по словам: Amazon, Chase, Wells, Bank, PayPal, Google. Настраивай фильтры таким образом, чтобы письма отмечались прочитанными и удалялись, в таком случае КХ не придет даже уведомление на телефон (если вдруг у него есть доступ к почте со смартфона).

На интересующие тебя запросы старайся также переходить именно из почты, с тех писем, которые присылали КХ, это выглядит более правдоподобно и менее подозрительно. Например, попасть в тот же амазон лучше всего по ссылке из письма о предыдущем ордере, а в БА по письму об очередной выписке или отчете за месяц.

После того как я заканчиваю работу с логом, файл с паролями (PasswordList.txt) выглядит примерно вот так:

В самом верху файла я всегда записываю пробитую информацию о КХ, его адреса, кредитные карты, а также записываю адрес дропа, на которого собираюсь сделать ордер (или уже сделал) или подготавливаю рерут.

Также всегда записываю все данные ордера: товар, цена, селлер (тут я его удалил, сорри...), шип. адрес и прочее. Все это может пригодится в случае смены паролей КХ или еще какой непредвиденной проблемы. После всех этих записей идут все лог/пасы от тех сервисов, с которыми я работал. В названии директории я также делаю небольшую пометку, например: Enot - 1 (Вбив с амазона, ноут на КХ). В итоге так легче ориентироваться в куче рабочих логов и ты врядли что-то проебешь по невнимательности.

Послесловие

Логи - это огромная ниша, тут нельзя выделить что-то одно, но желательно определиться хотя бы с направлением, так как самостоятельно ты просто не успеешь обработать все запросы и ссылки, а команда есть далеко не у всех... Чтобы не увеличивать данный мануал до размеров первого тома шедевра Толстого "Война и Мир", я приведу ссылки на другие свои полезные статьи по логам и не только:

- Как работать с Амазон? Это паблик инфа, но довольно хороший мануал. Хочешь приватные схемы работы с этим шопом - залетай в Банду!

- Частично - работа с eBay и Amazon. Статья про успешный рерут через почту, подробно разбирал работу с логами и показывал какие письма и когда должны приходить на почту.

- Если вдруг попалась КриптоБиржа. Ну а вдруг повезет, Еноту же повезло! В любом случае - обязательно к прочтению, если еще не читал.

- Снова Amazon - парочка советов. Много выебонов от Енота, но также есть пара советов по работе с этим шопом.

- Работаем с Chase.com - как засендить бабки на дропа и получить профит за 15 минут?