Как смартфон может подслушать, подсмотреть и отследить

geektimes.ru

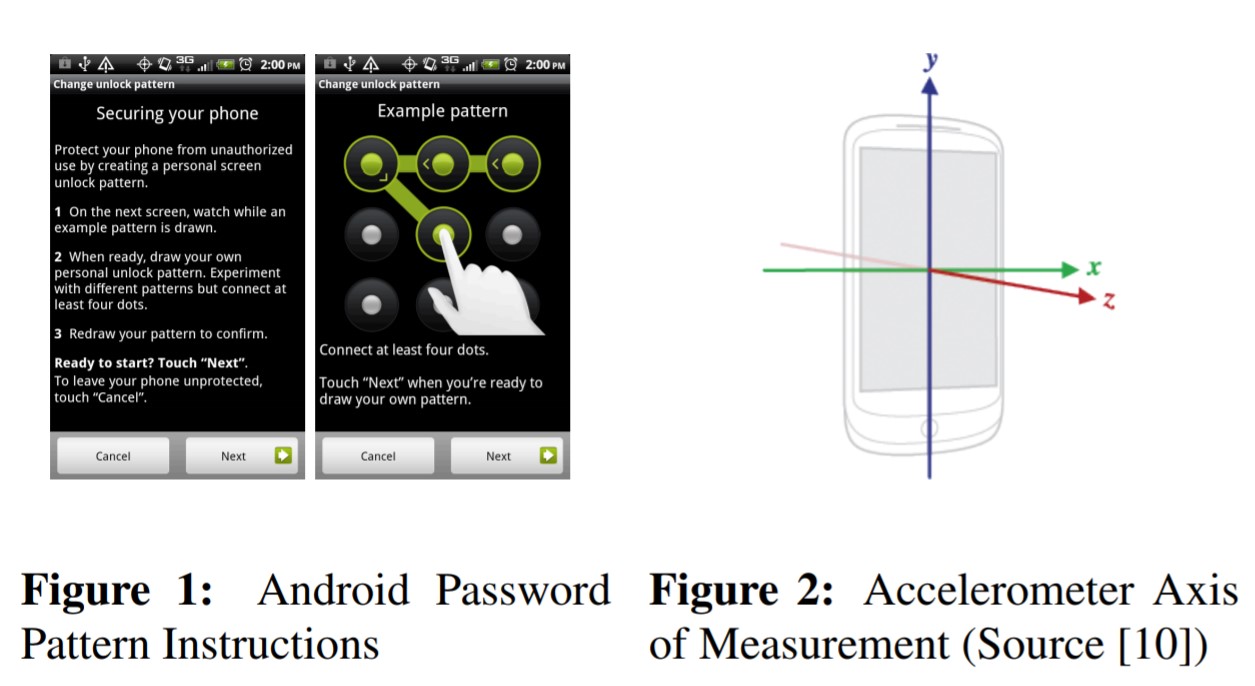

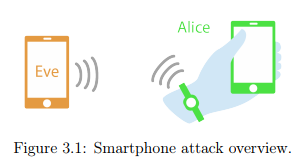

Смартфоны на iOS и Android блокируются с помощью цифрового пин-кода, графического или отпечатка пальца. В первых двух случаях телефон можно взломать, выяснив, как он меняет положение во время разблокировки пользователем. В случае с цифровым пинкодом, исследователи из Ньюкаслского университета Великобритании научились его угадывать с первого раза в 74% случаев, используя несколько сенсоров — акселерометр, гироскоп и магнитометр. С третьей попытки они взламывали код в 94% случаев.

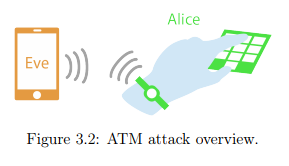

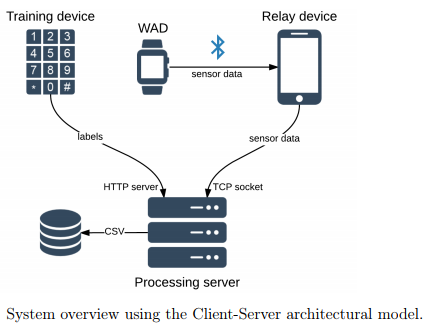

Подобный метод в 2015 году использовали учёные из IT-Университета Копенгагена, только в этом случае умные часы следили не только за вводом кода на смартфоне, но и за вводом пина от карты в банкомате или магазине. Данные с гиродатчика в часах передавались на смартфон, откуда отправлялись на сервер и выгружались в CSV.

Миллионы людей ежедневно работают за ноутбуками и настольными компьютерами. Мошенники могут узнать, что человек печатает на клавиатуре, если смартфон находится недалеко от неё. Учёные из Технологического института Джорджии в 2011 году запрограммировали мобильные устройства на наблюдение за вводимым на клавиатуре текстом: гаджеты измеряли вибрации поверхности стола. По словам учёных, процедура была непростой, но точность определения на тот момент составляла до 80%.

Можно не только воровать данные с акселерометра, но и управлять с его помощью устройством, заставляя смартфон выполнять нужные мошенникам действия. Динамик за 5 долларов помог взломать 20 акселерометров от 5 производителей с помощью звуковых волн. Группа исследователей из Мичиганского университета и Университета Южной Каролины использовала «музыкальный вирус», как они назвали их технику в интервью The New-York Times, чтобы заставить приложение Fitbit поверить, что пользователь совершил тысячи шагов, и управлять игрушечной машиной с помощью телефона. Целью исследователей стало создание софтовых решений для противодействия таким атакам.

Поскольку гироскоп улавливает и звуковые колебания, его, как жёсткий диск компьютера, можно использовать для скрытой прослушки. Учёные из Стэнфордского университета и специалисты из израильской оборонной компании Rafael нашли способ превратить гироскоп смартфона на Android в постоянно включенный микрофон. Они разработали приложение «Gyrophone»: датчики многих устройств на Android улавливают вибрации от звука частотой от 80 до 250 герц.

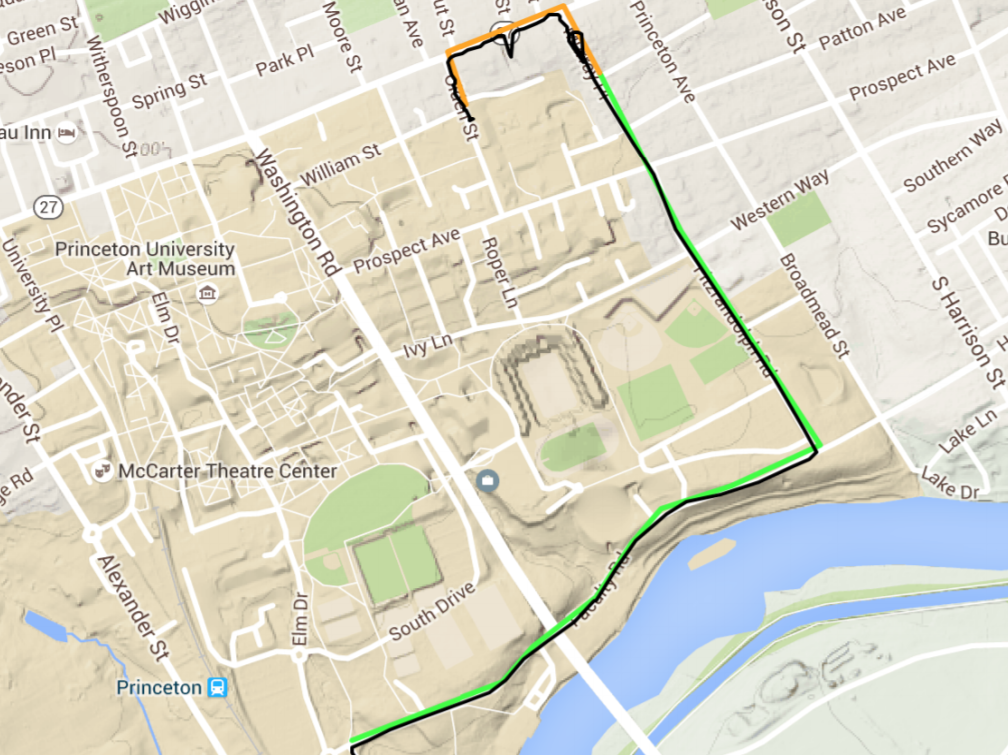

Слаженная работа нескольких датчиков в смартфоне и машинное обучение помогут отследить передвижения владельца устройства при выключенной спутниковой навигации. Иллюстрация ниже показывает, насколько точно определяет маршрут способ, предложенный группой исследователей из Института инженеров электротехники и электроники (IEEE). Зелёным отмечен путь, который пользователь проехал на транспорте, оранжевым — пройденный путь, а чёрным — данные с GPS.

В 2010 году похожую технику применяла японская телекоммуникационная корпорация KDDI: акселерометр в смартфоне использовался для слежки за сотрудниками. Данные с сенсора позволяли понять, идёт ли человек по лестнице или по ровной поверхности, вытряхивает ли мусор их урны или моет полы. В 2015 году специалисты из Нанкинского университета в Китае использовали данные с акселерометра, чтобы следить за передвижением людей в метро.

Определить местонахождение владельца смартфона может приложение, получающее данные о состоянии аккумулятора. Такую информацию способно получить любое приложение, так как для этого не требуется дополнительных разрешений. Учёные из Стэнфорда и специалисты из оборонной компании Rafael, которые выше уже были упомянуты, разработали технологию Power Spy.

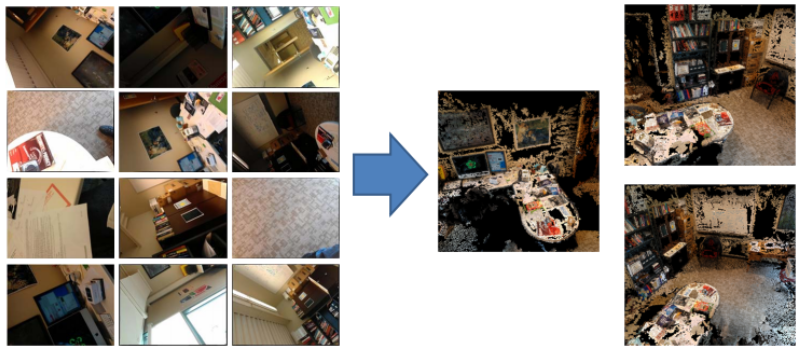

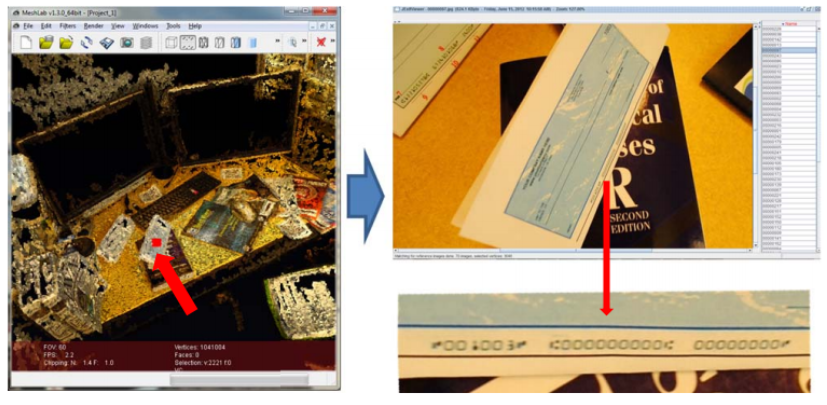

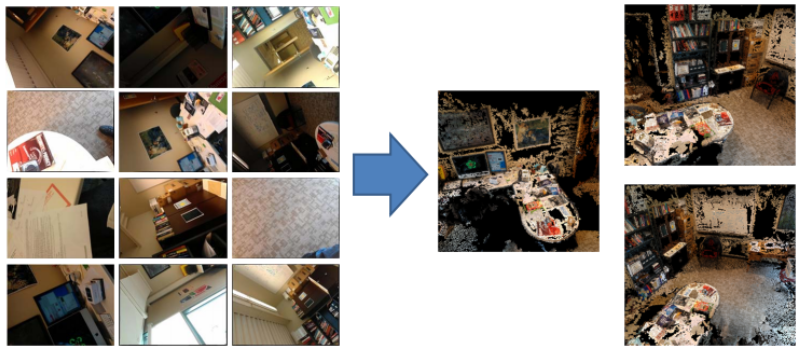

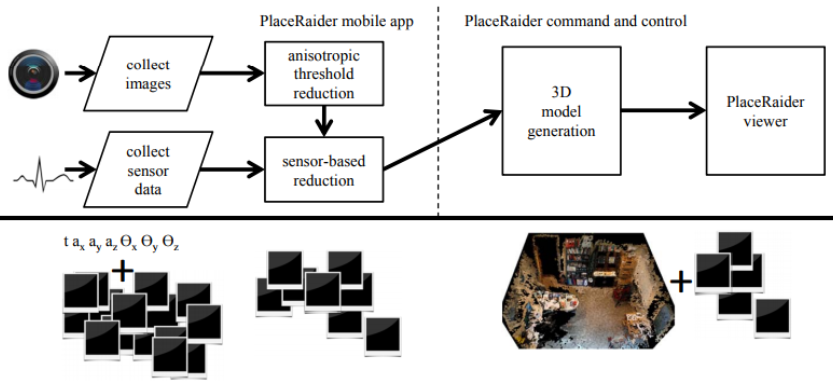

В 2012 году американский военный исследовательский центр в штате Индиана и учёные из Индианского университета разработали приложение PlaceRaider для смартфонов на Android 2.3, которое могло реконструировать окружение пользователя в 3D.

Настоящие хакеры периодически разрабатывают крутые способы отъёма денег у населения, но не очень качественно их реализуют. Например, в феврале 2018 года они смогли загрузить майнер на правительственные сайты Великобритании, США и Канады, заставив зарабатывать для себя криптовалюту в течение четырёх часов. Вместо того, чтобы получить огромный объём информации с этих сайтов и продать его, они подключили майнер и заработали 24 доллара. Правда, после выяснения обстоятельств и эти деньги сервис майнинга им не выплатил.

- смартфоны

- безопасность

- информационная безопасность

- ios

- android

- датчики