Gufw – графический интерфейс для настройки файервола (сетевого экрана) в Linux

Life-HackБрандмауэр Gufw — графическая оболочка GUI , работающая на UFW (Uncomplicated Firewall).

Установка Gufw в Debian и производные (Kali, Mint, Ubuntu и др)

Gufw можно установить в Synaptic или из терминала:

apt-get install gufw

Включение файервола в Linux

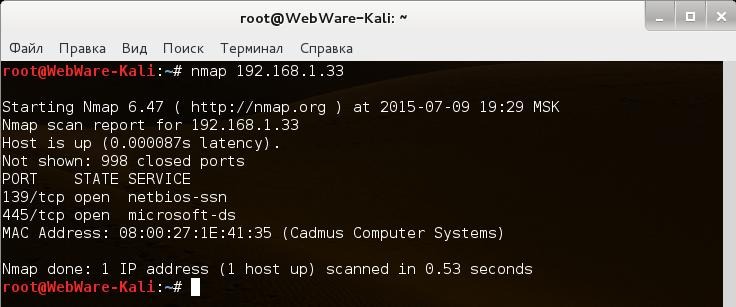

А не будем торопиться с включением. А давайте сначала просканируем машину, на которую мы только что установили Gufw да хоть тем же самым nmap’ом.

Самые интересные следующие две строчки:

998 closed ports

Nmap done: 1 IP address (1 host up) scanned in 0.53 seconds

Т.е. на целевой машине имеется 998 закрытых порта. Закрытые — значит нет приложений, которые бы их прослушивали, использовали. Два порта открытые. И впечатляет время сканирование — полсекунды.

Ну и ещё парочка портов открыта:

139/tcp open netbios-ssn

445/tcp open microsoft-ds

Использование Gufw

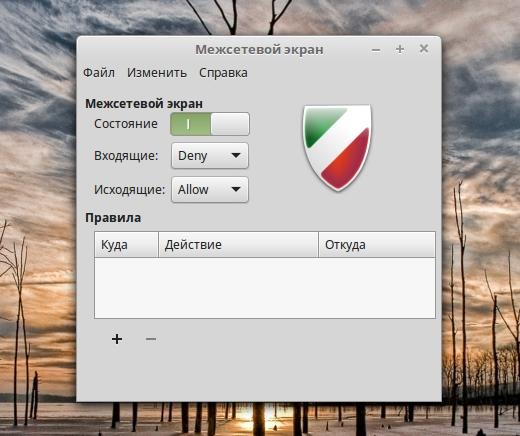

По умолчанию брандмауэр отключен. Чтобы запустить Gufw, введите в терминале:

gufw

Откроется окно:

Для начала разблокируем окно. Чтобы включить брандмауэр, просто нажмите кнопку Состояние и правила по умолчанию будут установлены. Deny (Запретить) для входящего трафика и Allow (Разрешить) для исходящего трафика.

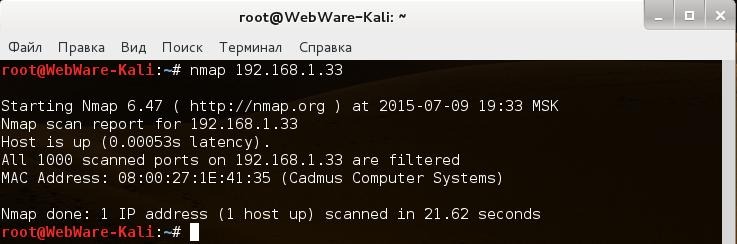

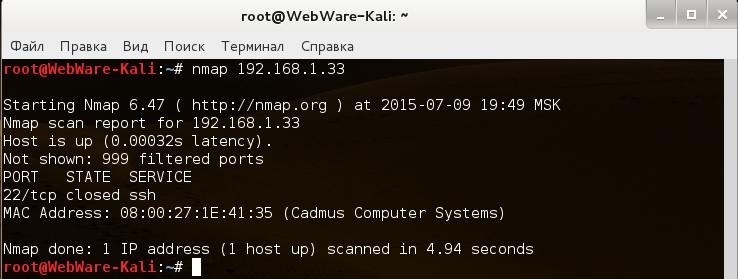

Давайте ещё раз просканируем нашу систему:

Во-первых, сканирование длилось значительно дольше. А во-вторых, у нас опять две интересные строчки:

All 1000 scanned ports on 192.168.1.33 are filtered

Nmap done: 1 IP address (1 host up) scanned in 21.62 seconds

Было опять просканировано 1000 портов и все они теперь фильтруются. Само сканирование заняло почти 22 секунды.

Вывод: файервол уже работает!

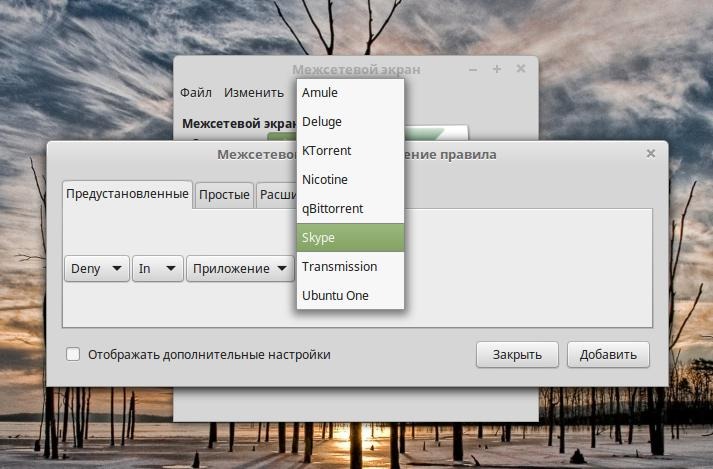

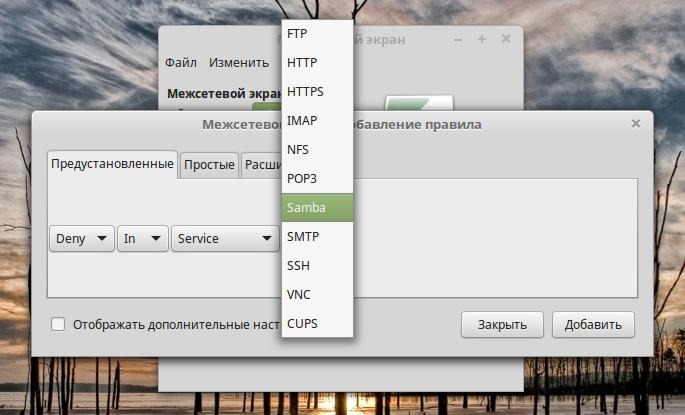

Добавление правил в файервол

Чтобы настроить брандмауэр, добавим правила. Просто щелкните кнопку Add (+), и появится новое окно. Для получения подробной информации посетите домашнюю страницу UFW. Правила могут формироваться для TCP и UDP портов. UFW имеет несколько предустановленных правил для конкретных программ/услуг, они убыстряют типичную настройку сетевого экрана.

Доступные варианты для правил Allow (Разрешить), Deny (Запретить), Reject (Отклонить), и Limit (Ограничение):

- Разрешить: система позволит вход трафика для порта.

- Запретить: система запретит вход трафика для порта.

- Отклонить: система запретит вход трафика для порта и будет информировать систему связи, что он было отклонено.

- Ограничение: система запретит соединения, если IP-адрес пытался инициировать 6 или более соединений за последние 30 секунд.

Предустановленные

Использование предустановленных правил дает несколько вариантов для управления параметрами брандмауэра для распространённых программ и услуг.

Простые

Предустановленные правила не охватывают все возможные программы и услуги, дополнительные правила можно добавить во вкладке Простые.

Возьмём в качестве примера службу SSH — давайте просто представим на минуту, что отсутствует предустановленное правило для неё. Откроем для неё порт: вкладка Простые, выберем «Allow», «In» «TCP», «22» и нажмём кнопку Добавить.

Да, всё работает:

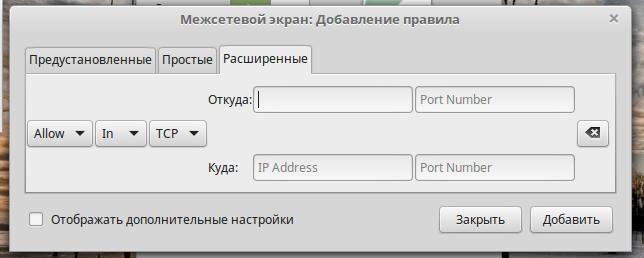

Расширенные

Чтобы настроить доступ на основе определенного IP, используем вкладку Расширенные.

Предпочтения

Есть несколько настроек, доступных для установки в Gufw. Можно настроить в Изменить->Preferences

Здесь вы можете управлять ведением журнала для UFW и Gufw, создавать профили и установить общие предпочтения интерфейса. По умолчанию включено ведение журнала для UFW и отключено для Gufw. Источник