GetAltName - Извлечение Subject Alt Names

Life-HackПриветствую! В этой статье речь пойдет о скрипте, который поможет при проведении тестирования на проникновение на стадии сбора информации о целевом объекте.

GetAltName - это небольшой скрипт, который может извлекать Subject Alt Names для SSL-сертификатов непосредственно с веб-сайтов HTTPS, которые могут предоставить вам имена DNS или виртуальных серверов.

Этот инструмент может предоставить вам дополнительную информацию о вашей цели и сфере её применения.

Немного теории:

- SSL-сертификат — это цифровая подпись, которая позволяет обеспечить безопасное зашифрованное соединение между веб-сервером (сайтом) и веб-клиентом (браузером) посредством протокола HTTPS. В свою очередь, HTTPS использует криптографический протокол SSL или TLS для шифрования передаваемых данных. SSL-сертификат особенно необходим ресурсам, которые работают с личными данными пользователей, платежными системами, конфиденциальной информацией. Шифрование таких данных обеспечит их защиту от перехвата третьими лицами, а также станет свидетельством заботы о пользователях.

Нередко администраторы занимаются выпуском сертификатов с использованием нескольких имён. Например, когда нужно привязать один сертификат к нескольким именам: mail.company.com и owa.compny.com. Однако поле Subject может содержать только одно имя. Для разрешения этой проблемы используется расширение Subject Alternative Name (SAN). В этом расширении вы можете использовать сколько угодно дополнительных имён для сертификата.

Вот эти имена мы собственно и будем доставать.

Зависимости:

- colorama

- ndg-httpsclient

- pyperclip

- requests

- tldextract

Установка (Kali Linux 2018.1):

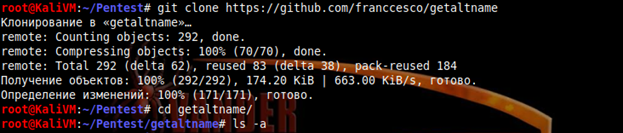

git clone https://github.com/franccesco/getaltname

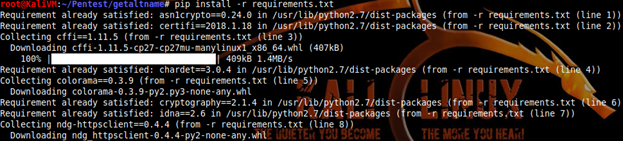

pip install -r requirements.txt

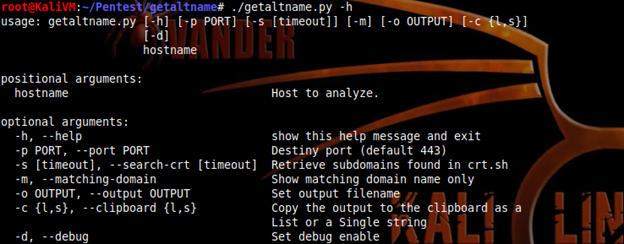

Справка:

./getaltname.py –h

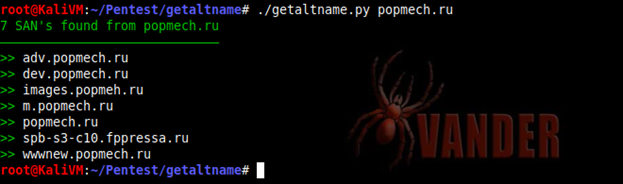

Использование на практике:

./getaltname.py example.com

Больше добавить нечего, на этом, все. Спасибо за внимание. Источник