Безопасность в сети

@darkcashchannel

Когда вы берете в руки телефон и совершаете звонок, отправляете SMS, электронное письмо, сообщение в Facebook или Google Hangouts, другие люди могут отследить, что именно вы говорите, с кем ведете беседу и где находитесь. Эта личная информация может быть доступна не только поставщику услуг, который выступает в роли посредника в вашем разговоре, но и телекоммуникационным компаниям, предоставляющим услуги доступа в Интернет, разведывательным службам и правоохранительным органам и даже нескольким подросткам, которые могут отследить ваши действия в сети Wi-Fi с помощью приложения Wireshark.

Однако если вы примите нужные меры для защиты своей информации, то сможете передавать секретные и анонимные онлайн-сообщения. В этой статье я подробно расскажу о том, как это сделать. Мы детально рассмотрим методы, которыми два с половиной года назад воспользовался информатор и экс-сотрудник АНБ Эдвард Сноуден, для того чтобы связаться со мной. Другими словами, я покажу, как создать анонимную учетную запись для онлайн-переписки и обмениваться сообщениями с помощью протокола шифрования под названием Off-the-Record Messaging, или OTR.

Если вы не хотите читать всю статью, можете сразу перейти к разделу, где поэтапно описано, как создать учетную запись на платформах Mac OS X, Windows, Linux и Android. Когда же у вас появится достаточно времени, вернитесь к началу и ознакомьтесь с важными замечаниями, которые идут до этих разделов.

Во-первых, нужно убедиться, что вы используете именно шифрование между конечными пользователями [англ. end-to-end encryption]. В этом случае сообщение будет шифроваться на одном конце – скажем, на смартфоне – и расшифровываться на другом – например, на ноутбуке. Никто, включая вашего интернет-провайдера, не сможет расшифровать ваше сообщение. Сравните этот тип шифрования с другим типом, когда вы устанавливаете связь через своего провайдера, к примеру, по HTTPS-соединению. HTTPS защитит ваше сообщение от потенциальных шпионов в сети Wi-Fi вроде подростков с установленным Wireshark или от вашего поставщика услуг связи, но не сможет защитить сообщение от компании на другом конце вашего соединения – например, Google или Facebook – а также от правоохранительных органов и разведывательных служб, запрашивающих информацию у этих компаний.

Еще одно, не менее важное замечание заключается в необходимости защитить не только содержание вашей переписки, но и ее метаданные. Некоторые метаданные, например, кто с кем разговаривает, могут играть очень важную роль. Если кто-то собирается связаться с журналистом, то одного шифрования письма будет недостаточно, чтобы скрыть сам факт переписки с журналистом. Точно так же, если вы – несчастные влюбленные, пытающие связаться друг с другом и сохранить это втайне от своих враждующих семей, вам придется скрыть не только содержимое ваших любовных посланий, но и тот факт, что вы в принципе выходили на связь. Давайте кратко рассмотрим, как же это можно сделать

Сокрытие личности

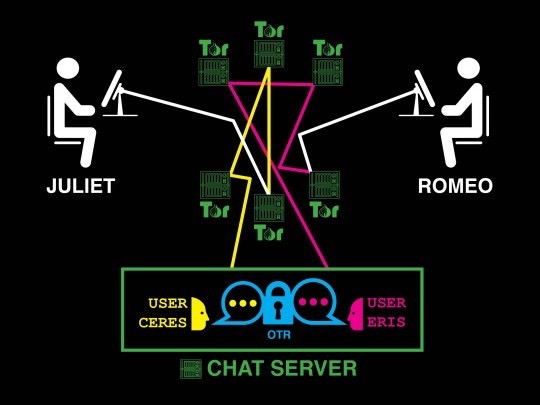

Представьте, что Джульетта пытается выйти на связь с Ромео. Они оба знают, что если будут использовать телефон, почту, Skype или другие традиционные способы, то они не смогут скрыть от своих влиятельных семей факт того, что они контактировали. Весь фокус в том, чтобы скрыть скорее не то, что они общались, а то, что они – Ромео и Джульетта.

Джульетта и Ромео решили завести новые учетные записи для общения. Джульетта взяла себе псевдоним «Церера», а Ромео взял себе имя «Эрида». Теперь, когда Церера и Эрида могут обмениваться зашифрованными сообщениями, узнать, что под этими именами скрываются Джульетта и Ромео, будет гораздо сложнее. Если учетную запись Джульетты будут проверять на наличие связи с Ромео – а ее вспыльчивый двоюродный брат, мягко говоря, немного самонадеян – то никаких улик найдено не будет.

Конечно, недостаточно просто взять себе новое имя. На данном этапе все еще можно, а иногда даже довольно просто, выяснить, что под Церерой скрывается Джульетта, а под Эридой – Ромео.

Джульетта заходит в свою учетную запись под именем «Церера» с того же IP-адреса, который она использует и для других целей на своем компьютере (например, когда связывается с братом Лоренцо по e-mail). Если ее активность в Интернете отслеживается (а это, наверняка, так, потому что вся наша активность в Интернете отслеживается), сопоставить ряд фактов будет несложно. Если сервис вынужден передавать IP-адрес, с которого пользователь «Церера» выходит в Сеть, то его легко можно будет сопоставить с IP-адресом Джульетты. Та же проблема возникает и у Ромео.

У независимых сервисов вроде телекоммуникационных компаний и почтовых доменов есть доступ к частной информации о своих пользователях, и, согласно «доктрине третьего лица», эти пользователи «не могут ожидать сокрытия» такой информации. Этот принцип действует не только на тайных влюбленных: журналисты, которые могут получить ряд привилегий в соответствии с Первой поправкой Конституции США, должны внимательно следить за тем, кто отвечает за услуги их связи. В 2013 году Министерство Юстиции США получило данные о ряде телефонных звонков, сделанных журналистами Associated Press, в ходе расследования по делу об утечке информации. Многие новостные издания не имеют собственного почтового сервиса: New York Times и Wall Street Journal пользуются почтой Google, USA Today пользуется услугами Microsoft – поэтому Правительство США может запросить их данные. (Издание The Intercept пользуется собственным почтовым сервисом).

Анонимность

Для того, чтобы утаить свою частную переписку, Джульетта должна провести четкую границу между учетной записью Цереры и своей настоящей личностью. На сегодняшний день наиболее простым и безопасным способом является использование децентрализованной анонимной сети с открытым исходным кодом под названием Tor.

Tor предназначен для анонимного использования сети Интернет. Он представляет собой децентрализованную сеть произвольных «узлов» – компьютеров, которые передают и исполняют запросы в Интернете от имени других компьютеров. Tor позволяет вам оставаться анонимным, подключая вас к Интернету через серию таких узлов. Если хотя бы один из узлов был помещен в серию намеренно, то никто не сможет узнать, кто вы и чем занимаетесь: можно будет либо узнать ваш IP-адрес, не зная, чем вы занимаетесь в Сети, либо узнать, чем вы занимаетесь в Сети, и при этом не знать ваш IP-адрес.

Большинство из тех, кто слышал о сети Tor, знают и об одноименном браузере, который можно использовать для анонимного просмотра веб-страниц. Но помимо этого, его программное обеспечение можно использовать анонимно и для других целей, включая обмен сообщениями и электронными письмами.

Если Ромео и Джульетта воспользуются сетью Tor, чтобы получить доступ к своим учетным записям Эриды и Цереры, и если они будут обмениваться сообщениями с шифрованием по протоколу OTR, то они, наконец, смогут организовать личную онлайн-переписку независимо от того, будут за ними следить или нет.

Ромео и Джульетта втайне обмениваются зашифрованными сообщениями с анонимных учетных записей

Хакеры окружают нас со всех сторон

Теперь, когда Ромео и Джульетта создали новые анонимные учетные записи в сети Tor, давайте протестируем все части нашей системы на наличие недостатков.

Со стороны Джульетты: злоумышленник, отслеживающий интернет-трафик Джульетты, сможет увидеть, что ее трафик частично проходит через Tor, но не сможет понять, для чего Джульетта его использует. Если хакеры начнут проверять, кому Джульетта пишет электронные письма, с кем она связывается по Skype, кому звонит и кому отправляет сообщения, то признаков ее связи с Ромео обнаружено не будет. (Конечно, использование сети Tor само по себе может вызвать подозрения. Именно поэтому The Intercept для сохранения анонимности рекомендует осуществлять со своего персонального компьютера сетевое подключение, никак не связанное с организацией-поставщиком услуг. Другими словами, чтобы обезопасить себя, Джульетта могла бы выйти в Интернет из кафе Starbucks или публичной библиотеки).

Со стороны Ромео: злоумышленник, отслеживающий интернет-трафик Ромео, сможет увидеть, что его трафик частично проходит через Tor. Если этот человек просмотрит всю почту, звонки, сообщения, а также активность Ромео в Skype, то Джульетту он найти не сможет.

Со стороны чат-сервера: служба обмена сообщениями сама может отследить, что некто с IP-адресом в сети Tor создал пользователя «Церера», некто с IP-адресом в сети Tor создал пользователя «Эрида», и оба этих пользователя обмениваются друг с другом зашифрованными сообщениями. Нельзя узнать, что Церера – это на самом деле Джульетта или что Эрида – это на самом деле Ромео, так как их IP-адреса скрывает Tor. Также невозможно узнать, о чем Церера и Эрида говорят между собой, потому что их сообщения зашифрованы при помощи OTR. Эти учетные записи могли бы с такой же легкостью принадлежать информатору и журналисту или правозащитнику и его адвокату, а не двум влюбленным, обменивающимся стихами.

Даже после принятия этих мер остается небольшая доля метаданных, которая может просочиться, если вы будете действовать неосторожно. Вот, о чем нужно помнить:

- Обязательно используйте Tor, когда создаете учетную запись для обмена сообщениями, а не только когда вы ведете переписку.

- Никогда не заходите в свою учетную запись, если вы не находитесь в сети Tor.

- Убедитесь, что ваш логин не раскроет вашу настоящую личность: например, не используйте логин, которым вы уже когда-то пользовались. Вместо этого можно взять случайное имя, которое не имеет к вам никакого отношения. Зачастую многие полагают, что анонимная учетная запись должна стать вашим «вторым я». Эти люди придумывают крутой логин, а затем привязываются к нему. Однако лучше относиться к своему новому имени, как к чему-то одноразовому или временному: ваша задача – скрыть скрытую личность, а не выставлять ее на всеобщее обозрение. Набор случайных символов вроде «bk7c7erd19» подойдет в качестве имени куда лучше, чем «gameofthronesfan».

- Не используйте пароль, который вы уже используете в другом месте. Повторное использование паролей не только снизит уровень вашей безопасности, но также может вас разоблачить, если в учетной записи, которая каким-то образом связана с вашей настоящей личностью, вводится тот же пароль, что и в вашей анонимной учетной записи.

- Следите за тем, с кем именно вы контактируете и через какую из анонимных учетных записей. Если один из ваших контактов не защищен, то это может увеличить шансы на то, что другие контакты также окажутся незащищенными. Логично будет создать отдельную учетную запись для каждого отдельного проекта или контакта, чтобы снизить риск разоблачения целой сети анонимных контактов.

- Не указывайте никаких персональных данных в службе обмена сообщениями.

- Следите за своими привычками. Если вы заходите в свою учетную запись утром, когда начинаете пользоваться компьютером, и выходите из нее вечером по окончании работы, то в сервисе будет храниться информация о том, в каком часовом поясе вы находитесь и в какое время вы работаете. Для вас это, может быть, не так важно, но если все-таки важно, лучше договориться с собеседником о времени, когда вы будете в сети.

- Следите за тем, как вы используете свой IP-адрес в Tor. Если вы используете Tor как для анонимной учетной записи, так и для обычного аккаунта, который имеет к вам какое-то отношение, то записи в журнале сервера могут указать на связь между вашей анонимной учетной записью и вашей настоящей личностью. При помощи уникального логина и пароля для протокола SOCKS вы можете настроить Tor так, что в каждая из ваших учетных записей будет работать в разных каналах связи.