Трюки утилиты certutil

www.outsidethebox.ms - Vadim Sterkin

В состав Windows входит утилита certutil, которая предназначена для различных криптографических операций. У нее столько опций, что можно сравнить ее со швейцарским ножом! Я покажу три любопытные команды и подкину дополнительный материал.

Получение контрольной суммы файла

Алгортим хэша чувствителен к регистру: MD2 MD4 MD5 SHA1 SHA256 SHA384 SHA512.

certutil -hashfile C:\temp\file.txt SHA1 SHA1 hash of C:\temp\file.txt: 3603da7069c7676140d511f4a7574dec8f342518

Преобразование кодов ошибок в текстовое сообщение

В документации Microsoft опубликованы коды ошибок Win32 и значения NTSTATUS, но утилита всегда под рукой.

certutil -error 0x00000005 0x5 (WIN32: 5 ERROR_ACCESS_DENIED) -- 5 (5) Error message text: Access is denied.

Загрузка файлов

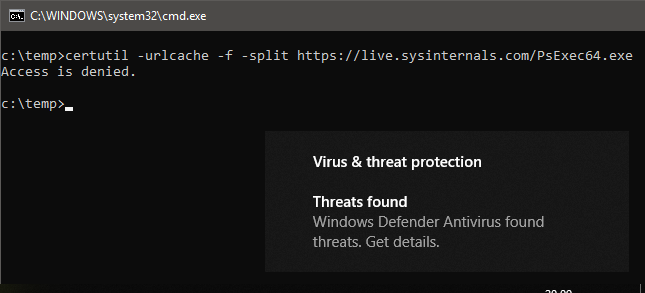

certutil -urlcache -f -split https://live.sysinternals.com/PsExec64.exe

Упс, это тот редкий случай, когда защитник Windows блокирует работу утилиты, входящей в состав Windows :)

Злоумышленники любят использовать встроенные функции ОС для загрузки необходимых файлов на скомпрометированную систему. В данном случае угроза квалифицируется как Trojan:Win32/Ceprolad.A. Но пока есть обходной путь:

certutil -f -split -VerifyCTL https://live.sysinternals.com/PsExec64.exe CertUtil: -verifyCTL command FAILED: 0x8009310b (ASN: 267 CRYPT_E_ASN1_BADTAG) CertUtil: ASN1 bad tag value met.

Ошибку можно проигнорировать. Файл скачивается с именем вида fb0a150601470195c47b4e8d87fcb3f50292beb2.bin.

Бонус: читайте серию статей про утилиту в блоге Вадимса Поданса. Из них я узнал, например, про недокументированный ключ -uSAGE, показывающий больше параметров, чем -? (стандартная справка).

Source www.outsidethebox.ms