Как сохранить анонимность в сети? Часть 2!

BezLich

Как работает Tor со стороны клиента?

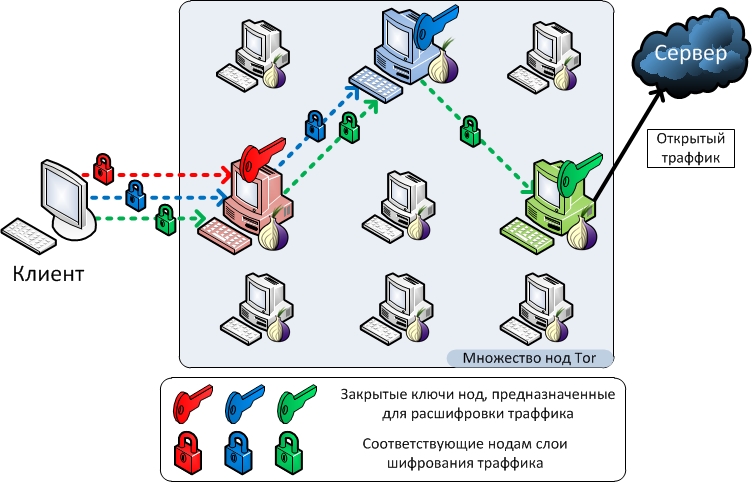

Tor — система маршрутизаторов, доступных только клиентам самого Tor’a, через цепочку которых клиент соединяется с нужным ему ресурсом. При дефолтных настройках количество узлов — три. Tor использует многоуровневое шифрование. Опираясь на эти особенности, можно кратко описать общую схему доставки пакета данных от клиента к запрашиваемому ресурсу через 3 узла (то есть при настрйоках по умолчанию): предварительно пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого. Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (как при очистки луковицы) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом. А передача зашифрованных данных между промежуточнимы маршрутизаторами осуществляется через SOCKS-интерфейсы, что обеспечивает анонимность в купе с динамичным переконфигурированием маршрутов. И в отличие от статических прокси-цепочек, конфигурации луковых маршрутизаторов может меняться чуть ли не скаждым новым запросом, что только усложняет деанон.

Какие преимущества и недостатки есть у Tor’a?

Из преимуществ стоит выделить:

1) Один из самых высоких уровней анонимности (при должной конфигурации), особнно в комбинации с другими способами типа VPN;

2) Простота в использовании — скачал, пользуйся (можно даже без особых настроек);

Недостатки:

1) Относительно низкая скорость, так как трафик идет через цепочку узлов, каждый раз происходит расшифровка и может проходить вообще через другой континент;

2) Выходной трафик может прослушиваться, а если не использовать HTTPS, то и прекрасно фильтроваться для анализа;

3) Может не спасти при включенных плагинах — Flash, Java и даже от JavaScript’a, но создатели проекта рекомендуют эти дела отключать;

4) Наличие урпавляющих серверов;

Если сайт детектит Tor, то я никак не могу зайти на этот сайт анонимным используя его?

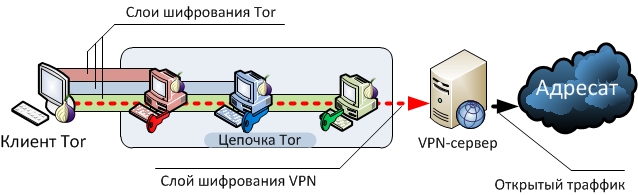

Попасть на такой сайт можно двумя способами. При помощи более изощренной схемы, которая де-факто делает это посещение еще более анонимным: связка Tor ⇢ VPN, можно Tor ⇢ Proxy, если не нужна дополнительная анонимность, а только факт сокрытия использования Tor для сервера сайта, но надо исползьовать именно в этой последовательности. Так получается, что сначала запрос идет через луковые хосты, затем через VPN/Proxy, а на выходе выглядит, как будто просто VPN/Proxy (или вообще обычное соединение).

Но стоит заметить, что взаимодействие этих связок вызывает бурные обсуждения на форумах.

Либо можно использовать так называемые мосты (bridges) — это узлы, не занесенные в центральный каталог Tor’a.

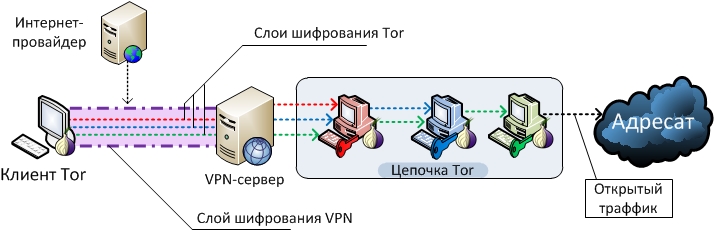

Можно ли как-то скрыть от провайдера факт использования Tor’a?

Да, решение будет почти полносью аналогичное предыдущему, только схема пойдет в обратном порядке и VPN соединение «вклинивается» между клиентов Tor’a и сетью луковых маршутизаторов.

Что следует знать о I2P, и как эта сеть работает?

I2P — распределенная, самоорганизующаяся сеть, основанная на равноправии ее участников, отличающаяся шифрованием (на каких этапах оно происходит и какими способами), переменнами посредниками (хопами), нигде не используются IP-адреса. В ней есть свои сайты, форумы и другие сервисы.

В сумме при пересылке сообщения используется четыре уровня шифрования (сквозное, чесночное, туннельное, а также шифрование транспортного уровня), перед шифрованием в каждый сетевой пакет автоматически добавляется небольшое случайное количество случайных байт, чтобы ещё больше обезличить передаваемую информацию и затруднить попытки анализа содержимого и блокировки передаваемых сетевых пакетов.

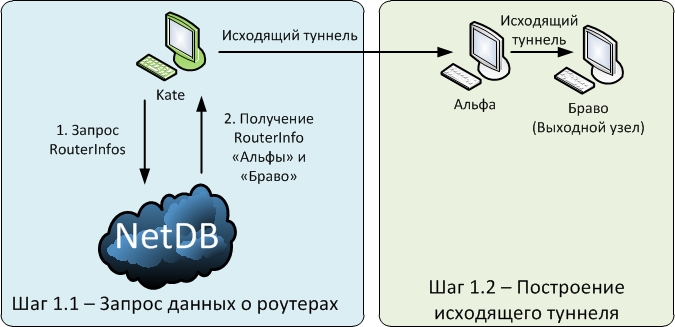

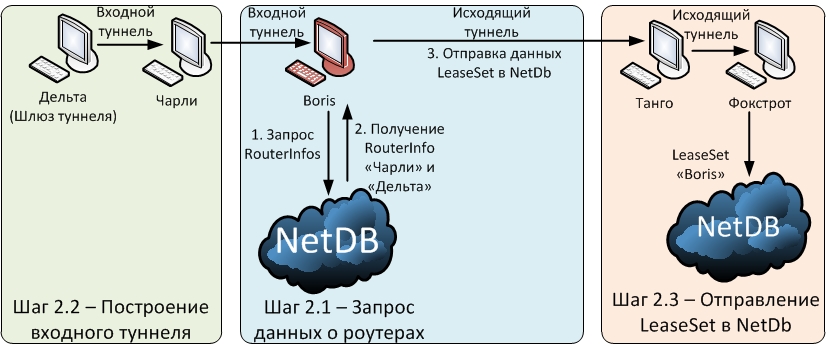

Весь трафик передается по туннелям — временные однонаправленные пути, проходящие через ряд узлов, которые бывают входящими или исходящими. Адрессация происходит на основе данных из так называемой сетевой базы NetDb, которая распределена в той или иной мере по всем клиентам I2P.

NetDbсодержит в себе:

- RouterInfos — контактные данные роутеров (клиентов), используются для построения туннелей (упрощая, они представляют собой криптографические идентификаторы каждого узла);

- LeaseSets — контактные данные адресатов, используются для связи исходящих и входящих туннелей.

Принцип взаимодействия узлов этой сети.

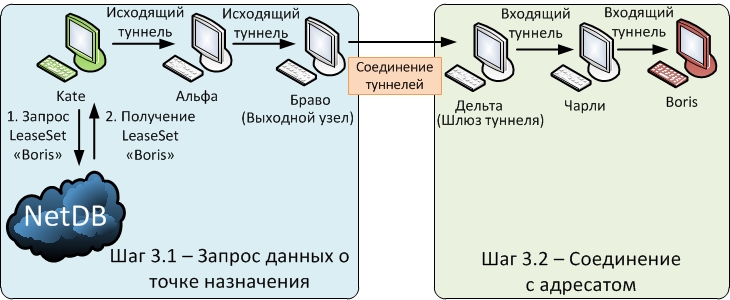

Этап 1. Узел «Kate» строит исходящие туннели. Он обращается к NetDb за данными о роутерах и строит туннель с их участием.

Этап 2. «Boris» строит входной туннель аналогично тому, как и строится исходящий туннель. Затем он публикует свои координаты или так называемый «LeaseSet» в NetDb (здесь отметьте, что LeaseSet передается через исходящий туннель).

Этап 3. Когда «Kate» отправляет сообщение «Boris’у», он запрашивает в NetDb LeaseSet «Boris’а». И по исходящим туннелям пересылает сообщение к шлюзу адресата.

Еще стоит отметить, что у I2P есть возможность выхода в Интернет через специальные Outproxy, но они неофициальные и по совокупности факторов даже хуже выходных узлов Тоr. Также внутренние сайты в сети I2P доступны из внешнего Интернета через прокси-сервер. Но на этих входных и выходных шлюзах высока вероятность частично потерять анонимность, так что надо быть осторожным и по возможности этого избегать.

Какие есть преимущества и недостатки у I2P сети?

Преимущества:

1) Высокий уровень анонимности клиента (при любых разумных настройках и использовании);

2) Полная децентрализация, что ведёт к устойчивости сети;

3) Конфиденциальность данных: сквозное шифрование между клиентом и адресатом;

4) Очень высокая степень анонимности сервера (при создании ресурса), не известен его IP-адрес;

Недостатки:

1) Низкая скорость и большое время отклика;

2) «Свой интернет» или частичная изолированность от интернета, с возможностью туда попасть и повышением вероятности деанона;

3) Не спасает от атаки через плагины (Java, Flash) и JavaScript, если не отклчить их;

Какие еще есть сервисы/проекты по обеспечению анонимности?

- Freenet — одноранговая сетьраспределенного хранения данных;

- GNUnet — скоординированный набор софта для peer-to-peer соединения, не нуждающегося в серверах;

- JAP — John Donym, в основу взят Tor;

- RetroShare — кроссплатформенный софт для бессерверного обмена письмами, мгновенными сообщениями и файлами с помощью шифрованной одноранговой F2F (friend-to-friend) сети;

- Perfect Dark — японский клиент под винду для файлового обмена. Анонимность сети Perfect Darkбазируется на отказе от использования прямых соединений между конечными клиентами, неизвестности IP-адресов и полном шифровании всего, что только можно;

Следующие 3 проекта особенно интересные тем, что их цель — скрыть пользователя реализуется путем освобождения от провайдерской зависимости при интернет-соединении, за счет построения беспроводных сетей. Ведь тогда интернет станет еще более самоорганизованным:

- Byzantium;

- Netsukuku — Networked Electronic Technician Skilled in Ultimate Killing, Utility and Kamikaze Uplinking;

- B.A.T.M.A.N — Better Approach To Mobile Ad-hoc Networking;

Есть ли какие-то комплексные решения по обеспечению анонимности?

Кроме связок и комбинаций различных методов, вроде Tor+VPN, описанных выше можно воспользоваться дистрибутивами линукса, заточенными на эти потребности. Преимущество такого решения в том, что в них уже есть большинство этих комбинированных решений, все настройки выставленны на обеспечение максимального количества рубежей для деанонимизаторов, все потенциально опасные службы и софт вырезаны, полезные установлены, в некоторых помимо документации есть всплывающие подсказки, которые не дадут поздним вечером потерять бдительность.

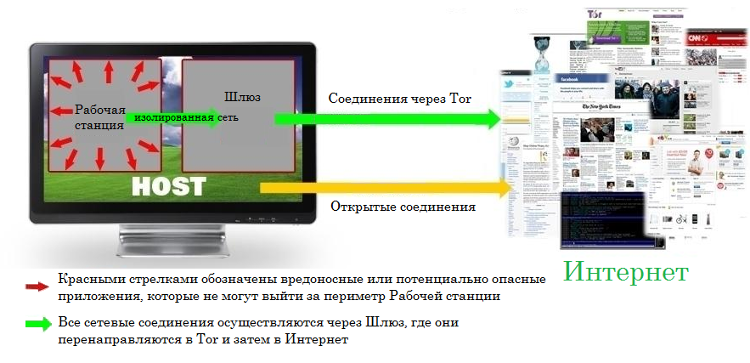

Я бы выбрал дистрибутив Whonix, так как он содержит в себе самые новые техники по обеспечению анонимности и безопасности в сети, постоянно развивается и имеет очень гибкую настройку на все случаи жизни и смерти. Также имеет интересную архитектуру в виде двух сборок: Gateway и Workstation, которые в функционируют в связке. Основное преимущество этого состоит в том, что если в результате появления какой-нибудь 0-day в Tor или самой ОС, через которую попробуют раскрыть прятавшегося пользователя Whonix, то будет «деанонимизирована» только виртуальная Workstation и атакующий получит «очень ценную» информацию типа IP 0.0.0.0 и Mac address 02:00:01:01:01:01.

Но за наличие такого функционала и гибкости в настройке надо платить — этим обуславливается сложность конфигурации ОС из-за чего ее порой ставят в низ топа операционок для анонимности.

Более легкие в настройке аналоги — это довольно известные Tails, рекомендованный Сноуденом, и Liberte, которые также можно с успехом использовать в этих целях и которые обладают очень хорошим арсеналом для обеспечения анонимности.

Есть еще какие-нибудь моменты при достижении анонимности?

Да, есть. Существует ряд правил, которых желательно придерживаться даже в анонимном сеансе (если стоит цель достичь практически полной анонимности, конечно) и мер, которые необходимо предпринять перед входом в этот сеанс.

1) При использвоании VPN, Proxy и пр. всегда в настрйоках устанавливать использование статических DNS-серверовпровайдера сервиса, дабы избежать утечек DNS. Или выставлять должные настройки в барузере или межсетевом экране;

2) Не использовать постоянные цепочки Tor, регулярно менять выходные узлы (VPN-серверы, прокси-серверы);

3) При пользовании браузером отключать по возможности все плагины (Java, Flash, еще какие-нибудь Adobe’вские поделки) и даже JavaScript (если задача полностью минимализировать риски деанона), а также отрубать использование cookies, ведение истории, долгосрочного кэширования, не разрешать отправлять HTTP-заголовки User-Agent и HTTP-Refererили подменять их (но это специальные браузеры для анонимности нужны, большинство стандартных не позволяют такую роскошь), использовать минимум браузерных расширений и тд;

4) При выходе в анонимном режиме в сеть следует исопльзовать «чистую», полностью обновленную ОС с самыми последними стабильными версиями ПО. Чистая она должна быть — чтобы было сложнее отличить «отпечатки» ее, браузера и другого софта от среднестатистических показателей, а обновленная, чтобы понижалась вероятность подхватить какую-нибудь малварь и создать себе определенных проблем, ставящих под угрозу работу всех сосредоточенных для анонимизации средств;

5) Быть внимательным при появлении предупреждений о валидности сертификатов и ключей, для предотвращения Mitm-атак (прослушки незашифрованного трафика);

6) Не допускать никакой левой активности в анонимном сеансе. Например, если клиент из анонимного сеанса заходит на свою страницу в соц. сети, то его интернет-провайдер об этом не узнает. Но соц. сеть, несмотря на то, что не видит реальный IP-адрес клиента, точно знает, кто зашел;

7) Не допускать одновременного подключения к ресурсу по анонимному и открытому каналу (описание опасности было приведено выше);

8) Стараться «обфусцировать» все свои сообщения и другие продукты авторского интеллектуального производства, так как по жаргону, лексике и стиллистике речевых оборотов можно с довольно большой точностью определить автора. И уже есть конторы, которые делают на этом целый бизнес, так что не надо недооценивать этот фактор;

9) Перед подключением к локальной сети или беспроводной точке доступа предварительно менять MAC-адрес;

10) Не использовать любое недоверенное или непроверенное приложение;

11) Желательно обеспечить себе «предпоследний рубеж», то есть какой-то промежуточный узел до своего, через который вести всю активность (как это делается с dedicated-серверами или реализовано в Whonix), чтобы в случае преодоления всех предыдущих преград или заражения рабочей системы третие лица получали доступ к болванке-посреднику и не имели особых возможностей продвигаться в вашу сторону дальше (или эти возможности были бы карйне дороги или требовали затраты очень большого количества времени);

Подытожить можно вполне очевидным выводом: чем анонимнее/безопаснее технология или метод, тем меньше скорости/удобства будет при их использовании. Но порой бывает лучше потерять пару-тройку минут в ожидании или потратить чуть больше сил и времени на пользвование сложными техниками, чем терять потом значительно большее количество времени и других ресурсов от последствиий, которые могут произойти из-за решения где-то подрасслабиться!

⚡️Читайте Самые интересные материалы про Безопасность на Канале Безопасность Личности⚡️